2りんかんイエローハットに不正アクセス、「2りんかんアプリ」で個人情報漏えいの可能性

オートバイ用品の専門店チェーンを運営する株式会社2りんかんイエローハットは4月23日、同社の「2りんかんアプリ」での個人情報漏えいの可能性について発表した。

オートバイ用品の専門店チェーンを運営する株式会社2りんかんイエローハットは4月23日、同社の「2りんかんアプリ」での個人情報漏えいの可能性について発表した。

株式会社マネーフォワードは5月1日、「GitHub」への不正アクセスについて発表した。

あいおいニッセイ同和損害保険株式会社は4月24日、同社出向者による内部情報の不適切な提供について発表した。

株式会社デンソーは4月30日、同社グループ会社への不正アクセスについて発表した。

Mythos について、ステンバーグ氏の評価は手厳しい。ブログ投稿で「宣伝目的の茶番としては驚くほどの大成功だったことは認めざるをえません(an amazingly successful marketing stunt for sure)」と評している。

株式会社マルタケは4月28日、同社の一部サーバでのシステム障害について発表した。

株式会社Custodiem(旧称FTX Japan株式会社)は4月10日、2025年8月22日に公表したクラウド環境の設定の誤りによる顧客情報漏えい可能性について、続報を発表した。

日本和装ホールディングス株式会社は5月8日、同社での資金流出事案の発生について発表した。

生活協同組合コープいしかわは4月24日、委託先への不正アクセスによる個人情報流出の可能性について発表した。

大和リース株式会社は4月23日、同社のカーシェアリングサービス「Dシェア」の業務委託先への不正アクセスによる個人情報漏えいの可能性について発表した。

双日テックイノベーション株式会社は4月23日、同社が提供する「おべんとね!っと」での個人情報流出について発表した。

北海道ガス株式会社は5月7日、LNG受発注システムへの不正アクセスについて発表した。

株式会社東京精密は5月7日、米国グループ会社でのサイバーインシデントについて発表した。

アットホーム株式会社は5月1日、他社サービスでの個人情報の漏えいについて発表した。

カゴヤ・ジャパン株式会社は4月30日、同社のWebメール「Active!mail」での障害について発表した。

通信は TLS で暗号化されてはいたが、彼らが Frida Toolkit でクライアント証明書を解析すると、ブローカーへの認証が驚くほど脆弱だった。「これは IoT セキュリティの教科書に載せるべき反面教師だ」と彼らは苦笑した。中間者攻撃で任意のコードを実行できた 10 年前の IoT 機器レベルの脆弱性が、2025 年の農業機械に存在していたのだ。しかし本当の発見はここからだった。

株式会社西日本シティ銀行は4月30日、同行職員が撮影した営業店執務室内の動画・画像のインターネット流出について発表した。

住友金属鉱山株式会社は5月8日、4月8日に公表したフィリピン子会社のITシステムへの不正アクセスについて、続報を発表した。

株式会社TEIKOKUは4月28日、海外子会社のITシステムへの不正アクセスについて発表した。

株式会社キャネット(京都市)は4月24日、不正アクセスによる個人情報流出について発表した。

公益財団法人B&G財団は4月27日、同財団へのマルウェア攻撃について発表した。

独立行政法人 情報処理推進機構(IPA)は5月13日、「Microsoft 製品の脆弱性対策について(2026年5月)」を発表した。一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)も「2026年5月マイクロソフトセキュリティ更新プログラムに関する注意喚起」を発表している。

Okta Japan株式会社は4月27日、Anthropicの「Mythos」がアイデンティティセキュリティに意味するものについての解説記事を発表した。Okta AIセキュリティ担当シニアバイスプレジデント兼ゼネラルマネージャーのHarish Peri氏が執筆している。

オーミケンシ株式会社は4月21日、3月23日に公表したサイバー攻撃によるシステム障害について、続報を発表した。

福岡県北九州市は4月24日、教員採用試験受験申込者の個人情報流出について発表した。

第一工業株式会社は4月16日、3月25日に公表した同社へのサイバー攻撃について、第二報を発表した。

日本誠真会は5月7日、党員の個人情報流出について副党首の吉野純子氏が発表した。

Claude に EC サイトをゼロから作らせて、完成したアプリを自社の AeyeScan でスキャンしてみたら、Critical も High もゼロ。ぱっと見は悪くない結果ですが、この数字の中身を掘っていくとバイブコーディングの「クセ」がはっきり見えてきました。

大阪府大阪市は4月28日、大阪市立中学校での業務用端末と学校内施設倉庫の鍵の盗難被害について発表した。

GMOサイバーセキュリティ byイエラエ株式会社は4月28日、「GMOナショナルセキュリティ株式会社」を5月29日に設立すると発表した。

株式会社日本経済新聞社は5月7日、米国子会社での不正ログインについて発表した。

株式会社日本レジストリサービス(JPRS)は5月15日、Windows DNSクライアントの脆弱性情報(CVE-2026-41096)が公開されたと発表した。

独立行政法人情報処理推進機構(IPA)は5月12日、中小規模製品開発者向けPSIRT構築支援に関する募集を発表した。

プルーフポイント開催のカンファレンスで毎回驚くことは、ユーザー事例の紹介である。こうした情報の共有は、セキュリティにおける情報共有の文化や文脈を知らない経営層などは「トクが無い」どころか明確に「損」と考えることも少なくないはずだ。それでも、内部不正対策の導入事例を社名を出して公の場で語るのは、同じ課題に向き合う他の企業への利他の精神にほかならない。

自動車用部品・カー用品販売、カー用品店「ジェームス」のフランチャイズ事業などを行うトヨタモビリティパーツ株式会社は4月30日、ジェームスへの不正アクセスについて発表した。

4 月に最も件数換算の被害規模が大きかったのは、株式会社ウエーブによる「ウエーブへの不正アクセス、最大 176,810 件の顧客情報が漏えいの可能性」の最大 176,810 件だった。

株式会社ボンフォームは4月27日、同社が運営するカーインテリアとアクセサリーを取り扱う「ボンフォームオンラインストア」への不正アクセスについて発表した。

GMOサイバーセキュリティ byイエラエ株式会社は4月27日、「AIエージェントペネトレーションテスト」の提供を開始したと発表した。

株式会社きらぼし銀行は4月23日、顧客の保険契約情報の漏えいについて発表した。

![イスラエルの水インフラを標的にした未完成のマルウェア ほか [Scan PREMIUM Monthly Executive Summary 2026年4月度] 画像](/imgs/p/Yw5yahsgj9ZvF0bQnjgYVW8IYAf2BQQDAgEA/52967.jpg)

3 月の動向をまとめますと、国家アクターは「止めるべきもの」をよく理解している、ということを再認識させられた月と言えそうです。通信を握れば社会を揺さぶれます。認証を破れば組織を乗っ取れます。AI の判断をだませば、人間の意思決定を曲げられます。

CISA は今年、数百万ドルの資金と職員の約 3 分の 1( 1,000 人近く)を失った。その中には、ランサムウェア攻撃を事前に警告するプログラムを 1 人で運営していたデイビッド・スターン氏も含まれる。同氏は 2022 年後半から 2025 年後半までの間に 4,300 以上の組織に事前警告を送信し、約 90 億ドルの経済的損失を防いだ。CISA に 10 年以上勤務した同氏は、政権の人員削減方針により昨年末に事実上追い出され、12 月に辞職した。

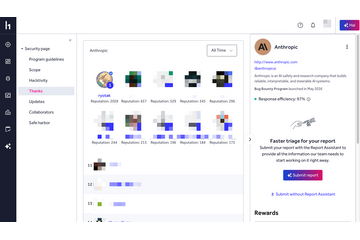

GMO Flatt Security株式会社は5月15日、同社のセキュリティリサーチャーRyotaK氏が5月7日に公開された「Anthropic バグバウンティプログラム」で1位を記録したと発表した。

株式会社キャネットは4月24日、不正アクセスによる個人情報流出について発表した。

SaaS は自らの意思で設定を変更しないが AI エージェントは自律的に振る舞いを変える。今日と明日で成果物が変わる。昨日まで安全だった状態が、今日も安全である保証はない。「自律的に振る舞う管理対象」という事実が従来のセキュリティの前提を覆している。

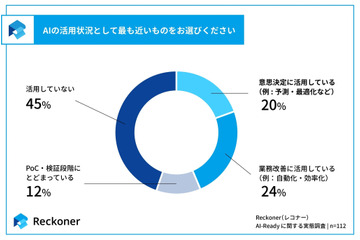

株式会社スリーシェイクは4月20日、「AI-Ready に関する実態調査」の結果を発表した。

株式会社CAMPFIREは4月24日、4月3日に公表した同社システム管理用GitHubアカウントへの不正アクセスについて、続報を発表した。

GMOサイバーセキュリティ byイエラエ株式会社は5月19日に、オンラインセミナー「増え続けるランサムウェア被害、限られた予算でどこまで守る?脆弱性対策優先順位の付け方」を開催すると発表した。

ドメインは、取得価額が大きい場合には、無形固定資産として、商標権やその付随費用として BS に掲載される資産的側面も持つ。公平に言ってこれは、予算だったり会社の方針が合うのであれば、どんな会社でも一度は導入を一考してみるべきサービスである。今回取らなければ、次がいつになるかわからない。その間は取りたくても取れないのだから

エフワン株式会社は4月8日、2月4日に公表した同社へのランサムウェア攻撃について、最終報を発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月8日、Apache HTTP Server 2.4における複数の脆弱性に対するアップデートについて「Japan Vulnerability Notes(JVN)」で発表した。

内閣官房は4月22日、同日開催した「日本成長戦略会議(第4回)」の資料を発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月12日、エレコム製無線LANルータおよび無線アクセスポイントにおける複数の脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

国立研究開発法人情報通信研究機構(NICT)は5月12日、2026年度の実践的サイバー防御演習「CYDER」の年間開催日程と受講申込み受付の開始を発表した。

日本プルーフポイント株式会社は5月7日、完全自律型エージェンティックAIソリューション「Proofpoint Prism Investigator(特許出願中)」を発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月11日、スマートフォンアプリ「くら寿司 公式アプリ」における証明書検証不備の脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

シマンテックは、クリックを必要とせずに、訪問者を勝手にアダルトサイトに「登録」させてしまうWebサイトが登場したと、同社ブログで発表した。

美容室向けヘア化粧品を製造する東証プライム上場企業のコタ株式会社は4月15日、3月30日に公表したサイバー攻撃によるシステム障害について、第3報を発表した。

日本テレネット株式会社は3月17日、サイバー攻撃によるシステム障害の発生について発表した。

大手前大学は4月22日、株式会社メディカ出版へのランサムウェア攻撃による学生情報漏えいの可能性について発表した。

GMOサイバーセキュリティ byイエラエ株式会社は5月27日に、オンラインセミナー「AWS WAF、導入したまま放置していませんか?自分で運用しなくても守れる。楽にセキュリティ対策できる『WAFエイド』」を開催すると発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月11日、Ollamaにおける境界外の読み取りおよび書き込みの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。影響を受けるシステムは以下の通り。

東山産業株式会社は4月22日、3月10日に公表した同社サーバへのランサムウェア攻撃について、第3報を発表した。

株式会社ユービーセキュアは4月28日、脆弱性診断ツール「Vex」および「VexCloud」のブランドを「Vex」に統合し、Vex Team・Vex Enterprise・Vex Auditorの3プラン構成へ刷新したと発表した。製品ウェブサイトもリニューアルしている。

株式会社ホテルオークラ福岡は4月10日、同社従業員情報に関するランサムウェア被害について発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月11日、LhazおよびLhaz+におけるパストラバーサルの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

旭精機工業株式会社は4月22日、同社ウェブサイトでの障害の発生について発表した。

株式会社エーアイセキュリティラボは5月12日、脆弱性診断の自動化ツール「AeyeScan」が最新のセキュリティ標準「OWASP Top 10:2025」への対応と検証基準「OWASP ASVS 5.0」に準拠した表示へのアップデート実施を発表した。

株式会社CAMPFIREは4月22日、4月3日に公表した同社システム管理用GitHubアカウントへの不正アクセスについて、第三報を発表した。

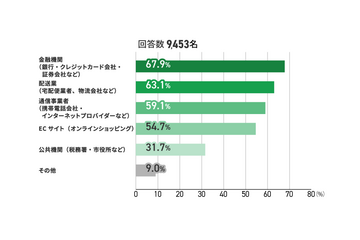

三井住友カード株式会社は4月27日、セキュリティ対策に関するアンケート結果を発表した。

イオンモール株式会社は5月1日、同社が利用するクラウドサービスへの不正アクセスについて発表した。

株式会社インターネットイニシアティブ(IIJ)は4月28日、BOFの実行などに対応した新たなマルウェア「SLOTAGENT」についての解析記事を発表した。

釧路方面弟子屈警察署は4月24日、令和4(2022)年度に作成した「交通切符等引継簿」の紛失について発表した。

デジタルアーツ株式会社は2月28日、2022年下半期に収集した国内外のフィッシングサイトURLのドメインを集計したレポートを公開した。

HENNGE株式会社は5月8日、5月21日、22日に開催される「第41回いしかわ情報システムフェア『e-messe kanazawa 2026』」に出展すると発表した。

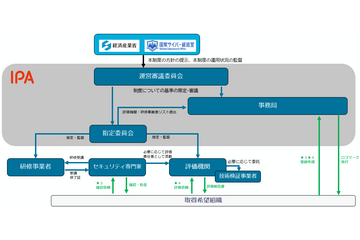

独立行政法人情報処理推進機構(IPA)は4月21日、SCS評価制度の詳細情報を公表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月13日、GUARDIANWALL MailSuiteにおけるスタックベースのバッファオーバーフローの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月13日、Bytello Share(Windows版)のEXE形式インストーラにおけるDLL読み込みに関する脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

TwoFive では、有名な 7 つのドメインについて、ドッペルゲンガードメインと、その中で MXレコードを持つものを調査しました。

株式会社メディカ出版は5月1日、同社を装った不審メールへの注意喚起を発表した。

株式会社エーアイセキュリティラボは4月27日、同社の取締役副社長である安西真人氏が、米国Anthropic社のAIコーディングエージェント「Claude Code」における重大な脆弱性(CVE-2026-40068)を発見したと発表した。影響を受けるシステムは以下の通り。

株式会社いえらぶGROUPは4月30日、4月8日に公表した同社のクラウドサービスへの不正アクセスについて、第二報を発表した。

独立行政法人情報処理推進機構(IPA)は5月8日、Palo Alto Networks製PAN-OSの脆弱性について発表した。影響を受けるシステムは以下の通り。

JPRSは、Windows DNSサーバーにおいてDNSスプーフィングが可能になる脆弱性(CVE-2023-35622)が公開されたと発表した。

九電不動産株式会社は4月17日、同社委託先への不正アクセスについて発表した。

奈良県奈良市は4月22日、市立奈良病院へのサイバー攻撃の疑いについて発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月11日、libXpmにおける境界外読み取りの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

経済産業省は4月27日、サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)に係る不適切な勧誘への注意喚起を発表した。

STARTDASH株式会社は4月14日、同社サービス「Kyuun」での個人情報漏えいの可能性について発表した。

3 月に最も件数換算の被害規模が大きかったのは、株式会社穴吹ハウジングサービスによる「穴吹ハウジングサービスへのランサムウェア攻撃、約 496,000 名分の個人情報が漏えいした可能性を否定できず」の約 496,000 名だった。あともう少しで政令指定都市(人口 50 万人以上)に手が届く膨大な数字で、筆者はこんな人口の多い自治体に住んだことは一度もない。

株式会社村田製作所は4月27日、3月6日に公表した同社のIT環境への不正アクセスについて、第三報を発表した。

独立行政法人情報処理推進機構(IPA)は4月21日、「令和7年度セキュリティ人材活用環境整備に係る業務」報告書を発表した。

株式会社アスマークは2025年12月24日、同社が運営する「D style web」への不正ログインについて発表した。

株式会社はてなは4月24日、同社での不正な送金指示に起因する資金流出について発表した。

パロアルトネットワークス株式会社は4月17日、「State of Cybersecurity 2026 - 国内民間企業・公共機関のサイバーセキュリティ施策と投資動向」の結果を公表した。

独立行政法人情報処理推進機構(IPA)は5月1日、Linuxにおける権限昇格の脆弱性について発表した。影響を受ける製品は以下の通り。

東証プライム上場企業の山一電機株式会社は4月22日、同社グループのフィリピン子会社でのランサムウェア被害について発表した。

一誠商事株式会社は4月24日、同社が利用するクラウドサービス「いえらぶCLOUD」への不正アクセスについて発表した。

株式会社インテグラルは4月17日、1月30日に公表した同社ウェブサイトへの不正アクセスについて、最終報告を発表した。

宮崎県門川町は3月30日、USBメモリの紛失による個人情報漏えいについて発表した。

エスペック株式会社は4月21日、同社従業員が利用しているメールアカウントへの不正アクセスについて発表した。