- 注目検索ワード

日産自動車は8月26日、同社が運営するホームページ内の「下取り参考価格シミュレーション」サイトが、第三者の不正アクセスにより、一部のプログラムが改ざんされていたと発表した。

アズジェントは、DDoS攻撃やWebサイト改ざんなどの被害からWebサイトを守るためのクラウドサービス「セキュリティ・プラス Webサイトプロテクションサービス」の提供を9月1日より開始する。

IPAおよびJPCERT/CCは、MailPoetが提供するWordPress用プラグイン「MailPoet Newsletters」に、クロスサイトリクエストフォージェリの脆弱性が存在すると「JVN」で発表した。

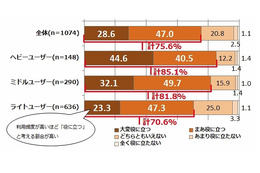

ウェブルートは、セキュリティとPCゲーマーに関する調査結果をレポートとして発表した。

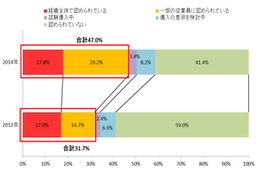

トレンドマイクロは、スマートフォン、タブレット端末のBYODの実態や、メール、オンラインストレージといった個人用のデータ共有ツールの業務利用実態を調査した「個人用デバイス・ツールの業務利用実態調査 2014」の結果を発表した。

ウェブルート株式会社は、個人へのサイバー攻撃が進化・巧妙化する背景のもと、オンラインゲーマーのセキュリティに関する意識・動向調査を実施した。

ウォッチガード・テクノロジー・ジャパン株式会社(ウォッチガード)が提供する「XTMシリーズ」は、セキュリティ対策に必要な機能をひとつのアプライアンスにまとめたコンパクトなUTM。

まんまとワンタイムパスワードのトークンを手に入れた。アメリカのVPNに入り、バカ社長の口座にアクセスした。これでここにある金をいただける。 三千万ドル!

IT 管理者には、慣習的なパスワードリセットの強要を止めるよう強く求める。なぜなら、この研究結果は、それを強要されたユーザーがますます脆弱なコードを選ぶということを示しているからだ。

![[レポート] 10周年、DEFCON CTF2位、CTF日本人チーム優勝など注目の台湾カンファレンス「HITCON X」 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/11147.jpg)

米ラスベガスで開催された DEFCON で行われた CTF で、HITCON チームが 2 位を飾ったということで盛り上がりは必至だった。さらに「HITCON CTF 2014」で、日本チームの「fuzzi3」が優勝したということもあり、日本から行く私たちとしては更に盛り上がるのであった。

Dr.WEB)は8月22日、特別なマルウェアを使用したクリック詐欺を確認したと発表した。

その極秘の裁判所文書の履歴には、「Stratforのハッキングで刑務所送りとなったJeremy HammondをSabuが利用した手法」が示されており、その目的は海外政府のウェブサイトをハッキングすることだったという。

ソニーモバイルコミュニケーションズは19日(現地時間)、防水防塵に対応した4.8インチのAndroidスマートフォン「Xperia M2 Aqua」を発表した。2014年秋に欧州、南米などで発売される。

NTTコム オンライン・マーケティング・ソリューションが運営するNTTコム リサーチ(旧gooリサーチ)は21日、「Twitterを利用した防災・減災情報」に関する調査結果を発表した。

8月19日から20日未明の局所的豪雨によって、広島市内の複数箇所で大規模な土砂災害が発生した。

総務省は19日、ホームページを模倣した偽サイトが存在するとして注意を呼びかけた。翌20日には、消防庁も偽サイトに対する注意呼びかけをサイトに掲載した。

ソリトンは、スマートフォン、タブレット、PCから安全に企業の社内・クラウドを利用できるWebアクセス基盤「SSB/SSG」の新版 V1.2を開発、出荷を開始した。

FFRIは、標的型攻撃対策ソフトウェア「FFR yarai」シリーズのVersion2.5をリリースした

ウェブルートは、エンタープライズ向けのセキュリティソリューションを拡充、エンタープライズ向けセキュリティサービス「BrightCloudセキュリティサービス for エンタープライズ」を追加すると発表した。

IIJは、インターネットの基盤技術に関する最新の技術動向や、セキュリティ情報を紹介する技術レポート「Internet Infrastructure Review(IIR)」のVol.24を発行した。

スノーデンのインタービューでは、2012年のシリアにおける不可思議なインターネットアクセスの遮断についても、興味深い情報が断片的に明かされた。スノーデンによれば、この混乱はシリア政府が活動家のTwitterのフィードを遮断したことが原因ではない。