- 注目検索ワード

CSAジャパンは、CSAが公開している「Defining Shadow Access: The Emerging IAM Security Challenge」の日本語訳「シャドーアクセスの定義: 新たなIAMセキュリティの課題」を公開した。

GMOサイバーセキュリティ byイエラエは、同社が提供する自動脆弱性診断・ASMツール「GMOサイバー攻撃 ネットde診断」の診断機能を拡張したと発表した。

JPRSは、「PowerDNS Recursorの脆弱性情報(CVE-2024-25583)」が公開されたとして注意喚起を発表した。

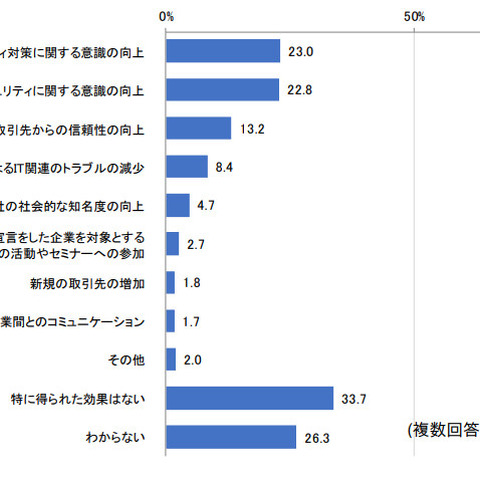

IPAは「2023年度 SECURITY ACTION宣言事業者における情報セキュリティ対策の実態調査」の報告書を発表した。

CyberSTARが4月1日から始動したと発表した。同社はGSXの100%子会社であり、セキュリティ人材特化型SES(システムエンジニアリングサービス)事業の専門会社として独立した。

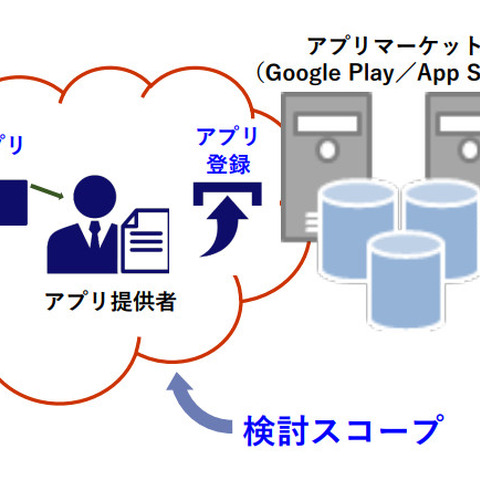

JSSECは、「スマートフォンアプリケーション開発者の実施規範」を発表した。スマホアプリの開発者が実施すべきことを網羅している。

フィッシング対策協議会は、2月27日にオンラインで開催された「2023年度 フィッシング対策協議会 技術・制度検討 WG 報告会」において発表された2023年度のトピックスの資料を公開した。

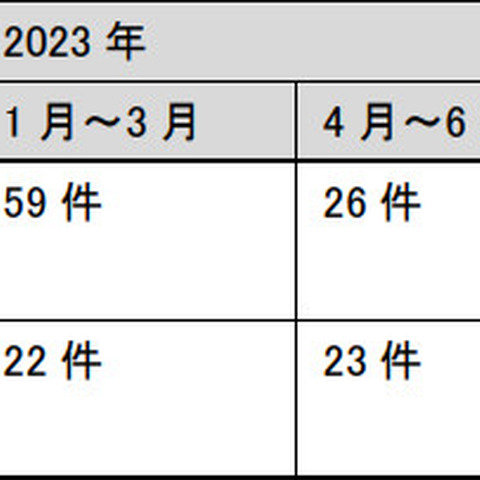

IPAは、2023年10月から12月における「サイバー情報共有イニシアティブ(J-CSIP)運用状況」を発表した。J-CSIPは、IPAを情報ハブに重要インフラで利用される機器の製造業者を中心に情報共有を行い、高度なサイバー攻撃対策につなげていく取り組み。

IPAおよびJPCERT/CCは、baserCMSユーザー会が提供する「baserCMS」に複数の脆弱性が存在すると「JVN」で発表した。

JC3は、警察庁が大型ランサムウェア攻撃グループ「LockBit」の一員とみられる被疑者を検挙したこと、犯罪インフラのテイクダウン、および復号ツールの開発について同庁のホームページで発表したことを報じている。

IPAは、嘱託職員の公募を2件追加したと発表した。

TDUは、同学情報通信工学科の学生がWordPress用プラグインFile Managerの脆弱性を発見したと発表した。100万以上のサイトに影響がある重要な脆弱性としている。

JC3は、「ランサムウェア攻撃に対する捜査ハンドブック(JC3監修)」が立花書房より出版されたと発表した。JC3の特徴である「官民連携」により作り出されたハンドブックとなっている。

フィッシング対策協議会は、「フィッシングメール詐欺の手口と対策 解説ドキュメント」を公開したと発表した。

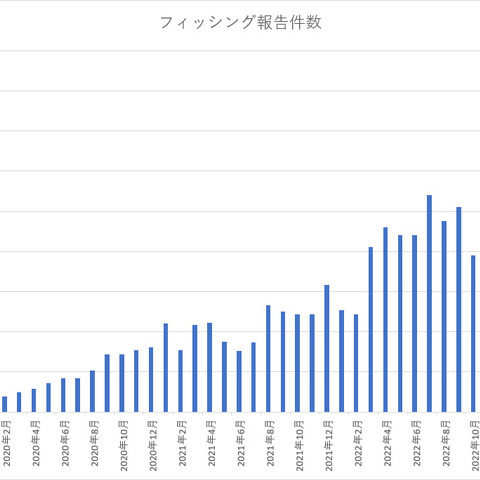

フィッシング対策協議会は、2024年1月の「フィッシング報告状況」を公開した。1月に協議会へ寄せられた海外を含むフィッシング報告件数は、前月より減少している。

マイクロソフトが2024年2月度のセキュリティ更新プログラムを公開したことを受け、IPAとJPCERT/CCが注意喚起を発表した。

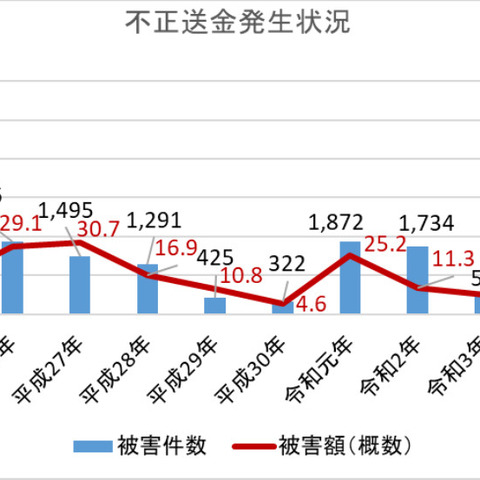

金融庁は、フィッシングによるものとみられるインターネットバンキングによる預金の不正送金被害の急増に対し、注意喚起を発表した。

IPAは、「情報セキュリティ10大脅威 2024」を発表した。IPAが2023年に発生したセキュリティ事故や攻撃の状況等から脅威候補を選定し、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーで構成する「10大脅威選考会」の投票を経て決定したもの。

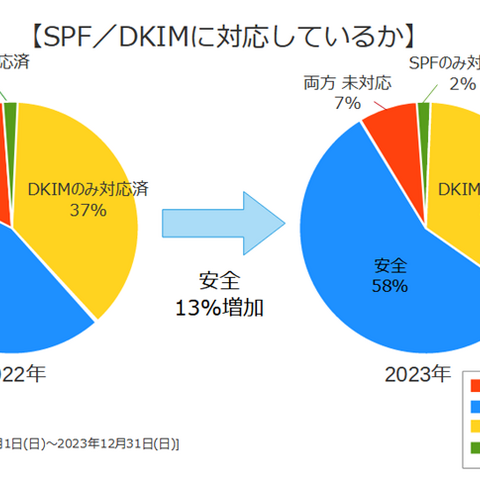

デージーネットは、メールサーバの安全性について課題の傾向・考察をまとめた統計レポートを公開した。同社のメールサーバセキュリティ診断サービス「MSchecker」で2023年1月から12月までに実施したセキュリティ診断の集計結果をもとにしたもの。

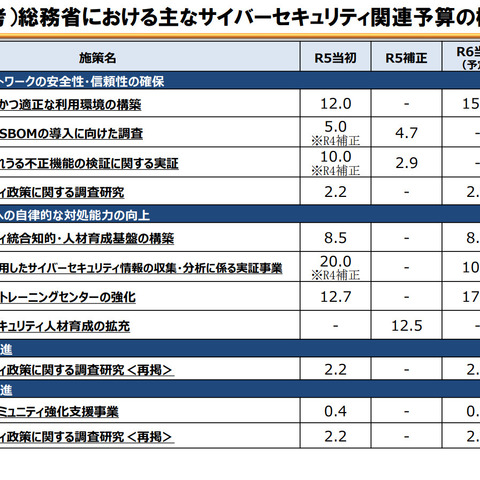

総務省は、1月24日にオンラインで開催された「サイバーセキュリティタスクフォース(第46回)」の資料を公開した。

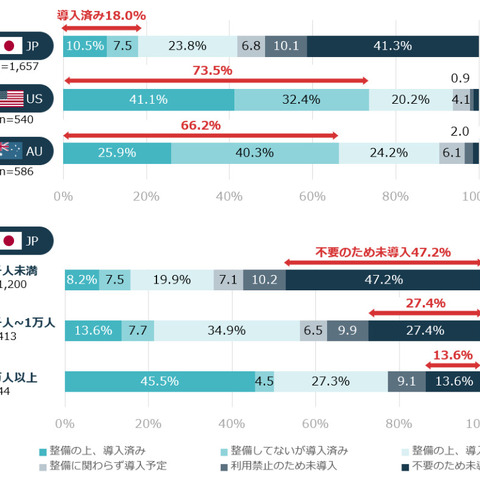

NRIセキュアは、日本、アメリカ、オーストラリア3カ国を対象とした「企業における情報セキュリティ実態調査2023」の結果を発表した。同調査は2022年度から実施されており、今回で21回目となる。