- 注目検索ワード

最後にペネトレーションテストをやる側と、ユーザー企業として発注する側で、何かこういうところに気をつけるといいポイントがあれば最後にまとめとしていただけないでしょうか。

四国放送株式会社は3月4日、徳島県内の統一地方選挙の取材でのメール誤送信について発表した。

公益社団法人広島県環境保全センターは2月24日、同センターの浄化槽システム開発を委託する業者での個人情報を含むノートパソコンの紛失について発表した。

国立大学法人金沢大学は3月6日、同学職員による個人情報を含むUSBメモリの紛失について発表した。

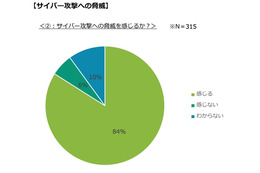

一般社団法人医療ISACは3月15日、健診施設に対するセキュリティアンケート調査結果をレポートとして発表した。

株式会社ラックは3月14日、「サイバーセキュリティ仕事ファイル 2 ~みんなが知らない仕事のいろいろ~」を公開した。

GMOサイバーセキュリティ byイエラエ株式会社は3月14日、「空飛ぶクルマ」の実証飛行への協力を発表した。

株式会社クオカードは3月7日、「企業の個人情報漏洩に対する謝罪の実態調査」を実施し、その結果を発表した。

Active Directoryはアクセス制御や認証にもかかわるシステムのため、攻撃者に狙われやすい存在である。そのためAcitive Directoryに関する脆弱性は、研究者やセキュリティ担当者、なにより攻撃者にとって目が離せない関心事でもある。

株式会社ディー・エヌ・エー(DeNA)は3月14日、同社のDeNA新卒採用公式Twitter アカウント(@DeNA_shinsotsu)の乗っ取り被害について発表した。

株式会社テツゲンは3月9日、同社社員を装ったなりすましメールへの注意喚起を発表した。

株式会社PR TIMESは3月8日、同社が運営するプレスリリース配信サービス「PR TIMES」での不適切なプレスリリース配信について発表した。

物流サービスを行う沼尻産業株式会社は3月12日、同社ファイルサーバのランサムウェア感染による情報流出の可能性について発表した。

内閣官房内閣サイバーセキュリティセンター(NISC)、警察庁、総務省、経済産業省は3月8日、「サイバー攻撃被害に係る情報の共有・公表ガイダンス(案)」に対する意見募集の結果と「サイバー攻撃被害に係る情報の共有・公表ガイダンス」を発表した。

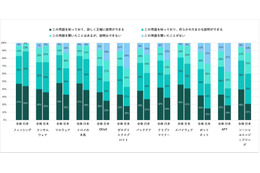

株式会社カスペルスキーは3月7日、経営幹部とITセキュリティ担当者のコミュニケーション問題について調査を実施し、結果を発表した。

Acronis の最高情報セキュリティ責任者(CISO)は、同社システムへの侵入と思われる事態にも泰然自若の姿勢で、影響を受けたのは、盗まれた認証情報を使われた顧客 1 名だけであり、他のデータはすべて安全であると断言した。

京セラ株式会社は3月10日、同社が利用するサービスへの不正アクセスについて発表した。

東京海上日動火災保険株式会社と東京海上日動あんしん生命保険株式会社は3月8日、両社からの送信メールデータの流出の可能性について発表した。

大阪府和泉市は3月6日、誤送信による個人情報流出について発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は3月13日、Android アプリ「Wolt ウォルト:フードデリバリー/出前」に外部サービスの API キーがハードコードされている問題についてJVNで発表した。

ギットハブ・ジャパン合同会社は3月9日、米国時間2月28日にGitHub上のすべてのパブリックリポジトリでの Secret scanning アラートの提供を開始したと発表した。