- 注目検索ワード

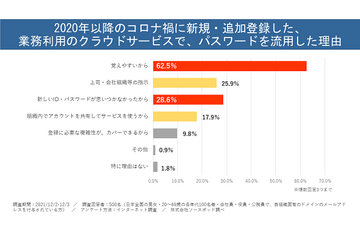

株式会社ソースポッドは12月13日、自組織固有ドメインのメールアドレスを付与された全国の会社員・役員・公務員を対象に実施した「コロナ禍以降のアカウント情報管理に関する意識調査」の結果を発表した。

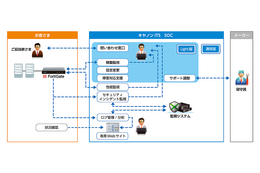

株式会社セキュアヴェイルは12月14日、キヤノンIT ソリューションズ株式会社(キヤノンITS)と提携しセキュリティ脅威の監視や分析によりインシデント対応を行うSOC(Security Operation Center)サービスを同日からリリースすると発表した。

株式会社セキュアヴェイルと株式会社LogStareは12月13日、同社及び同社グループ製品におけるLog4jの影響について発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は12月13日、Apache Log4jにおける任意のコードが実行可能な脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。影響を受けるシステムは以下の通り。

今日もどこかで情報漏えいは起きている。

株式会社ドワンゴは12月10日、同社が提供する動画サービス「ニコニコ(niconico)」アカウントへの他社流出パスワードを用いた不正ログインについて発表した。

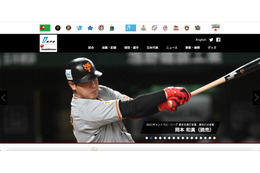

一般社団法人日本野球機構(NPB)は12月10日、同社が運営する「NPBオフィシャルオンラインショップ」で保有する顧客情報の一部を誤ってメール送信したことが判明したと発表した。

埼玉県は12月6日、埼玉県立総合教育センターにて個人情報を含む動画のYouTube上への掲載を発表した。

トレンドマイクロ株式会社は12月11日、「Apache Log4j」ライブラリに深刻なゼロデイ脆弱性が発覚したと同社ブログで発表した。影響を受けるシステムは下記の通り。

トレンドマイクロ株式会社は12月8日、2021年第3四半期(7~9月)におけるランサムウェアの脅威動向を分析しブログで発表した。

アクロニス・ジャパン株式会社は12月9日、世界各地のサイバーセキュリティの傾向と脅威についてまとめた年次の「Acronis Cyberthreats Report 2022(アクロニス サイバー脅威レポート2022年版)」を公開した。

今回はいわば襲名披露記事なのであるから、きっと無難な所信表明に終始するかと思いきや、いきなり初回から「ベンダーの煽り」問題という物騒なテーマを頼んでもいないのにぶち込んできた。きっととても正直な人なのだろう。

斜め上どころではない S4 というプロジェクトは、資産管理と脆弱性管理のベストプラクティスと標準化、セキュア開発のベストプラクティスと標準化というふたつの駅を経由し「誰の手にもセキュリティがいきわたる社会」を目指す。

株式会社LogStareは「ログを見つめる(Stare)」というその名の通り、お客様のネットワーク環境に設置されたセキュリティ機器から出されるログを収集分析し、検知やアラートを行なうセキュリティ運用プラットフォーム「LogStare」を開発・提供しています。

2021 年 10 月 18 日は、ランサムウェア業界にとって厄介な一日だった。まず、ランサムウェアREvil を運営する犯罪組織のサーバに何者かが侵入、それに続いて、重要な役割を担う 3 名の人物が職を変えたのだ。

富士通株式会社は12月9日、5月25日に公表した同社プロジェクト情報共有ツール「ProjectWEB」への不正アクセスについての第4報を発表した。

国立大学法人広島大学附属東雲中学校は12月10日、同校の生徒及び教職員の個人情報を保存していた教員用パソコン1台の盗難被害が判明したと発表した。

株式会社建設システムは12月8日、同社を装った迷惑メールへの注意喚起を発表した。

大阪府は12月7日、地方公務員災害補償基金大阪府支部のWebサイト用サーバへの不正アクセスについて発表した。

ヤフー株式会社は12月9日、WindowsやMacなどのパソコンからのアクセスでの指紋・顔認証を利用した生体認証への対応を発表した。

株式会社ノートンライフロックは12月9日、「ノートン」ブランドのセキュリティ製品で検知したサイバー攻撃のデータを元に、2021年のサイバー犯罪トレンドの振り返りと2022年のサイバー犯罪トレンド予測を発表した。