今日もどこかで情報漏えいは起きている。

大きいところでは誰もが社名を耳にしたことがある東証プライムの上場企業や霞ヶ関の政府機関、小さなところでは従業員数名規模の企業や市町村役場に至るまで、毎日、あなたの知らないところで漏えい事件は起き続けている。

本稿は「1973年のピンボール」「1976年のアントニオ猪木」という二つの名著にちなんで「○○年の情報漏えい」と副題がつけられており、大事なものを見落としたかもしれない過去に思いを馳せる意図で、前の月に配信した本誌公式メルマガに掲載された事故・インシデント記事について、件数で見た被害規模が大きい順の「月間ワースト 3」、そして「記事閲覧数ベスト 3」、情報漏えい被害でも特にエンドユーザーに影響がある「クレジットカード情報漏えい」など、複数の角度から「 202x 年 n 月の情報漏えい」をふりかえり、そして馳せる(「 202x 年 n 月」は誤記載ではなく、凡例としてこう記している)。

なお、あくまで本誌が記事として取りあげ掲載した事故・インシデントが対象となるため、(1)日本国内で発生した事象をすべて網羅している訳ではないこと、及び集計の実務的理由によって n 月に配信した公式メルマガに掲載された事故・インシデントを対象としているため、たとえば前月の下旬に公表された事故・インシデントについて言及されていたり(例: n 月のふり返りに n - 1 月の事象が出てくる)、あるいはあまりこういうことを記事の冒頭で申し上げることは大いに憚られるのだが、いわゆる編集部の「補足漏れ」などによって記事にすることが遅れた等の理由から、(2)ピックアップされる事故・インシデントの発生あるいは公表年月日が、当該月のついたちから末日までとは必ずしもなっていない、このふたつの点をあしからずご了承いただきたい。

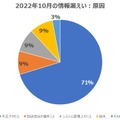

さて、2022 年 10 月に取り上げた事故・インシデント記事は 9 月の 27 本から 7 本増えて全 34 本だった。10 月に取り上げた記事の原因の最多は「不正アクセス」で 24 件( 71 %)を占め、次いで「誤送信ほか操作ミス」「システム管理上のミス」「紛失」がそれぞれ 3 件( 9 %)で並んでいる。

情報漏えい原因別記事一覧:不正アクセス

https://scan.netsecurity.ne.jp/special/3359/recent/

情報漏えい原因別記事一覧:メール誤送信

https://scan.netsecurity.ne.jp/special/3358/recent/

情報漏えい原因別記事一覧:設定ミス

https://scan.netsecurity.ne.jp/special/3457/recent/

なお、上記の数値をもって「 n 月は『○○』が原因による事故・インシデントが多かった」等の判断をすることは間違っている場合が多い。

なぜなら本誌が記事として取りあげる時点で、その事故・インシデントについての情報が記事として配信され広く共有されることが、社会全体の未来の事故を減らすことに資する可能性がある、なんらかの事故を減らすための示唆がその情報の中に含まれているという推定が行われているからであり、取捨選択に明確な編集方針があるからである。

何をか言わんやだが、そもそも最も多い情報漏えい事故原因は、JIPDEC が定期的に公表している通り「メール誤送信」が上位に(恐らくはぶっちぎりで)入ると推定する。

2019年度「個人情報の取扱いにおける事故報告集計結果」(JIPDEC)

https://scan.netsecurity.ne.jp/article/2020/11/11/44801.html

2020年度「個人情報の取扱いにおける事故報告集計結果」(JIPDEC)

https://scan.netsecurity.ne.jp/article/2021/10/11/46432.html

2021年度「個人情報の取扱いにおける事故報告集計結果」(JIPDEC)

https://scan.netsecurity.ne.jp/article/2022/10/14/48329.html

さて本文に戻るが、10 月で最も被害規模が大きかったのは、トヨタ自動車株式会社とトヨタコネクティッド株式会社による「トヨタ「T-Connect」登録情報が漏えいの可能性、GitHub上でデータサーバーへのアクセスキーを公開」の 29 万 6,019 件で、「T-Connect」Webサイト開発委託先企業が、データサーバーへのアクセスキーが含まれるソースコードの一部を誤って公開設定のまま GitHub アカウントへアップロードしたため、第三者がデータサーバに保管されているメールアドレスにアクセス可能であったという例である。

![2020年1月28日 総務省「我が国のサイバーセキュリティ強化に向け速やかに 取り組むべき事項[緊急提言]」 第二章 第三節 第二項 一号(https://www.soumu.go.jp/main_content/000666221.pdf)](/imgs/p/rBiHIqOYdKeWny19I-2yIgsJcAd_BAQDAgEA/39866.jpg)