- 注目検索ワード

2024 年 2 月に公開された、Nagios XI の脆弱性の悪用を試みるエクスプロイトコードが公開されています。

全国漁業協同組合連合会は5月17日、同会通販サイト「JFおさかなマルシェ ギョギョいち」への不正アクセスによる個人情報漏えいの可能性について発表した。

株式会社アークライトは5月16日、同社が運営する「ゲームマーケットサイト」への不正アクセスについて発表した。

東証プライム上場企業のディップ株式会社は5月17日、1月31日に公表した同社が運営する求人情報サイト「バイトル」への不正ログインについて、続報を発表した。

早稲田大学は5月16日、2024年度の入学試験での不正行為者への対応について発表した。

株式会社エーアイセキュリティラボは5月18日、脆弱性診断の自動化ツール「AeyeScan」のアップデートについて発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月21日、Androidアプリ「TP-Link Tether」および「TP-Link Tapo」におけるサーバ証明書の検証不備の脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

4 月に最も件数換算の被害規模が大きかったのは、株式会社エムケイシステムによる「エムケイシステムへのランサムウェア攻撃、個人情報保護委員会が行政指導」の7,496,080 人だった。

国立研究開発法人情報通信研究機構(NICT)は5月16日、外部利用サービス提供事業者への不正アクセスについて発表した。

株式会社岸和田スポーツは5月14日、同社が運営する「Kemari87KISHISPO公式通販サイト」への不正アクセスによるクレジットカード情報及び個人情報の漏えいについて発表した。

近畿大学病院は5月13日、産婦人科における2件の個人情報の漏えいについて発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月17日、WordPress用プラグインDownload Plugins and Themes from Dashboardにおけるパストラバーサルの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は5月17日、OpenSSLにおけるサービス運用妨害(DoS)の脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

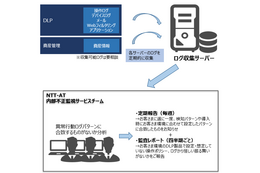

NTTアドバンステクノロジ株式会社は5月15日、従業員数300名未満の企業を対象とした「内部不正リスク監視サービス」の提供を同日から開始すると発表した。

彼らは、アメリカ国内から発信されているように見える番号から被害者に電話をかけ、親族が助けを必要としていると信じ込ませた。

株式会社ジョイフル本田は5月16日、同社が運営する「THE GLOBE・OLD FRIEND オンラインショップ」への不正アクセスによる個人情報漏えいについて発表した。

ペットフード取り扱う株式会社バイオフィリアは5月13日、同社が提供するオンラインサービスを管理するサーバへの不正アクセスについて発表した。

株式会社セガ フェイブ Toysカンパニーは5月13日、4月24日に公表した同社が利用するメールシステムの一部アカウントへの不正アクセスについて、続報を発表した。

松井酒造合名会社は5月13日、同社が運営する「松井酒造合名会社 ECサイト」への不正アクセスによる個人情報の漏えいについて発表した。

国立研究開発法人情報通信研究機構(NICT)は5月14日、2024年度の実践的サイバー防御演習「CYDER」の年間開催日程と同日からの受講申込み受付を発表した。

アクセリア株式会社は5月14日、企業のWebセキュリティ診断とペネトレーションテストサービスの提供開始を発表した。