いまや使われなくなった「キター!!!!」というネットスラングがあるが、今春、日本政府の Web ページを毎時間リロードし続け、探していた五文字の単語をついにそこに発見した時、うっかりこれを本当に声に出して叫んでしまった人物がいる。

日本プルーフポイント株式会社 チーフエバンジェリスト 増田 幸美(そうた ゆきみ)である。

探していた五文字「DMARC」が、4 月 17 日に政府から公開された「『政府機関等のサイバーセキュリティ対策のための統一基準群』の改定(案)に関する意見の募集」にある、「政府機関等の対策基準策定のためのガイドライン(令和5年度版)(案)」に明記されたのを発見したとき、増田の脳内では何本ものシャンパンのコルクが宙を舞ったに違いない。

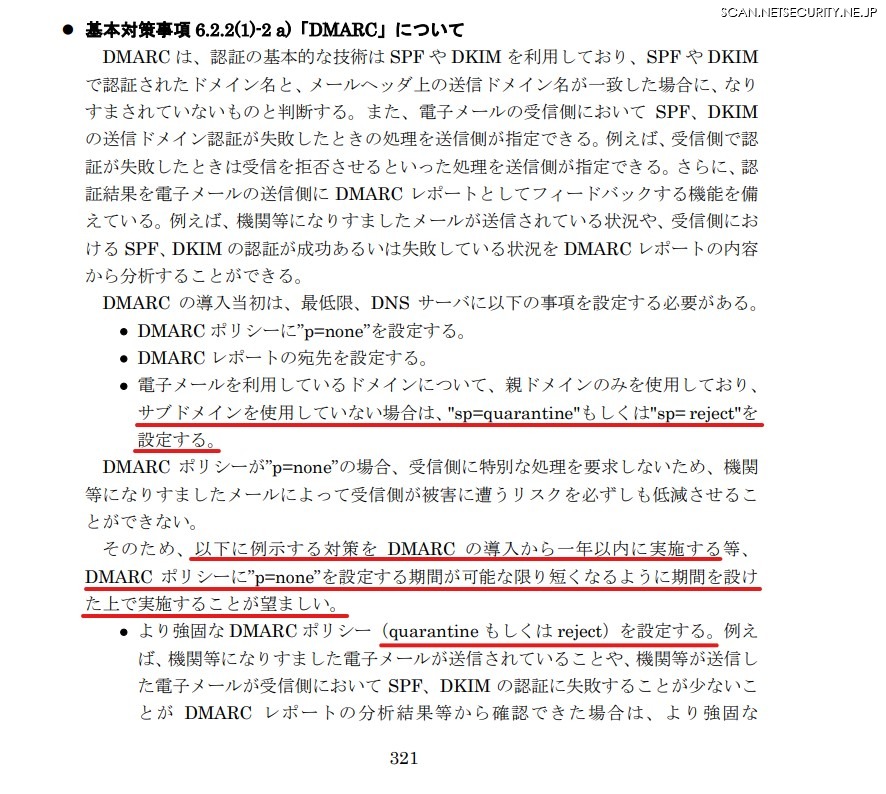

「ガイドライン 令和5年度版 案」の 319 ページ「基本対策事項 6.2.2(1)-2」には、「情報システムセキュリティ責任者は」「a)DMARC による送信側の対策を行う」「b)DMARC による受信側の対策を行う」と送受信両方の対応が明記された。

※赤い枠及び赤い下線は編集部(黒い太字及び黒太下線は日本政府)

そして同書 321 ページには「DMARC ポリシーが“p=none”の場合(中略)リスクを必ずしも低減させることができない。そのため、以下に例示する対策を DMARC の導入から一年以内に実施する等、DMARC ポリシーに”p=none”を設定する期間が可能な限り短くなるように期間を設けた上で実施することが望ましい」としたうえで、「より強固な DMARC ポリシー(quarantine もしくは reject)を設定する」と、「期限付き」かつ「具体的実装ポリシー」まで記載された。「NISC のお役人様は果たして SPF と DKIM と DMARC の区別がついているのか」とすら思わしめた雑な書きっぷりの令和3年度版ガイドライン(291ページ)と比べると巨大な進歩である。

※赤い下線は編集部

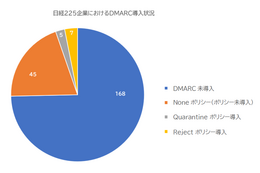

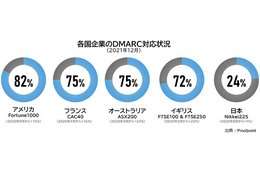

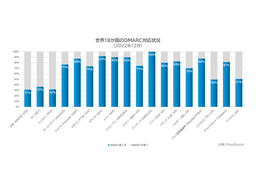

増田が政府機関等に対して、なりすまし対策等における DMARC の有効性のブリーフィングを行ったことはこれまで一度や二度のことではない。また、各界への啓発活動と併行して増田は 2021 年に日経225企業の DMARC対応状況を調査し公表し、これにさしたるインパクトがないとみるや、翌 2022 年には先進諸国と比較して日本の DMARC 対応が遅れていることを示す調査結果を公開、いわばセキュリティの「優等生国家」と日本を比較して見せた。徐々に話が大きくなってきた。

そして、2022 年調査にもさほどの影響力がないと見るや翌 2023 年には、アフリカ、タイ、フィリピンなど(相対的に)必ずしも優等生とはいえない国家群をも調査範囲に追加、日本がむしろ劣等生(の中の劣等生)である事実をつきつけるように公表したのが今年 2023 年 1 月のことだった。

だから増田にとって、2 月 1 日に総務省・警察庁・経済産業省から出された「クレジットカード会社等に対するフィッシング対策強化の要請」及び、この 4 月 17 日の「ガイドライン 令和5年度版 案」に DMARC が明記されたのは、シャンパンばかりか山車(だし)が発進するような喜びだったにこれも違いあるまい。

本稿は、ガイドライン案公開に先立つ今春 3 月初旬に行われた、Security Days Spring 2023 での増田の講演「いつやるの?いまでしょ! シェアNo.1ベンダが徹底解説:詐欺メールからお客様を守る特効薬BIMI/DMARC」の要旨を、主に DMARC の効果や具体的導入手順を中心にレポートする。

--

講演の冒頭で増田は DMARC(及び BIMI)を「サプライチェーンリスク対策の基本中の基本」と位置づけた。

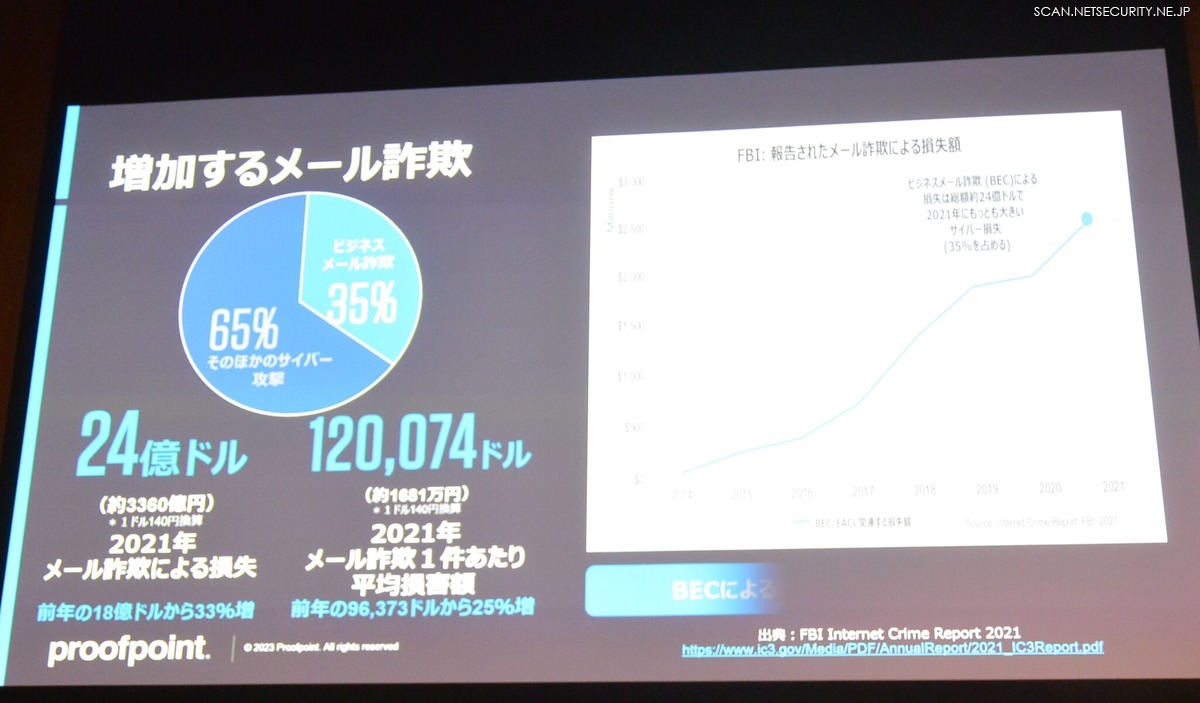

増田は、なりすましメール等によってもたらされる「BEC(Business Email Compromise:ビジネスメール詐欺)」に言及した。2021 年度の FBI の統計によれば年間 3,360 億円の BEC による損害が出ており、これはランサムウェアによる被害額の約 50 倍だという。

また近年、ChatGPT などによって作成された、きわめて流暢かつ自然な日本語によるビジネスメール詐欺メールを同社では観測しているという。日本語の安全障壁が効かなくなっているということである。

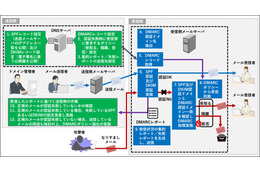

なりすましメールの着弾は BEC だけではない。2022 年には、経済産業省・国税庁・金融庁・警察庁を騙るなりすましメールが配信され、各庁が注意喚起を発したが、こうしたメールをユーザーのメールボックスにそもそも届かないようにすることができた技術が DMARC である。

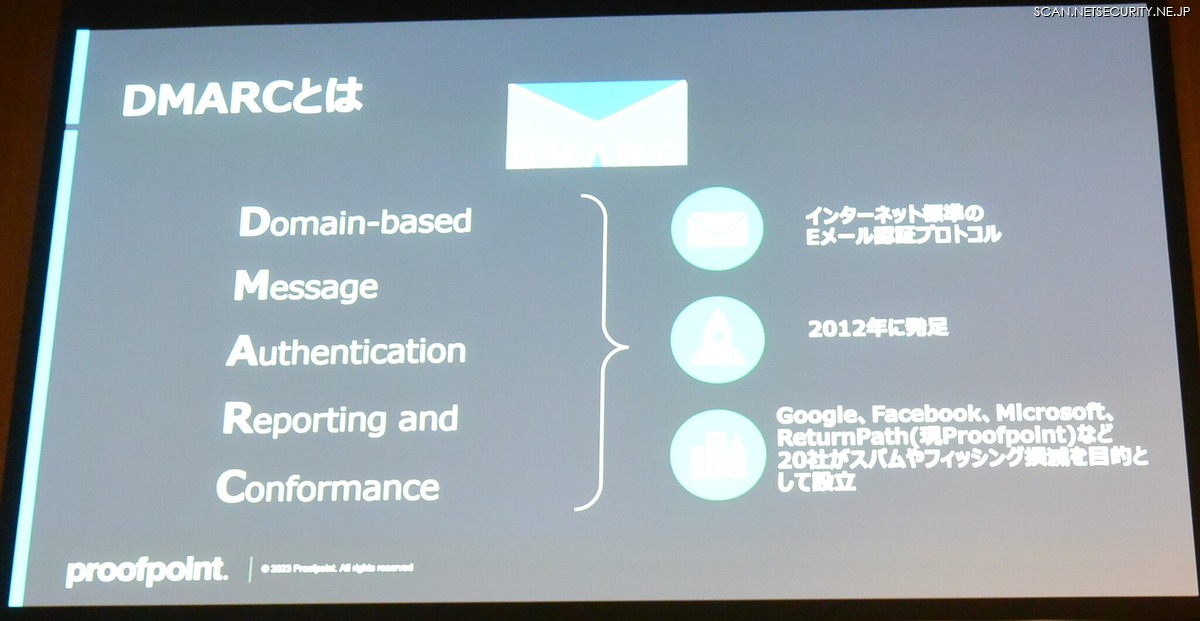

DMARC は電子メールの認証プロトコルであり、Google や Facebook、Microsoft、ReturnPath(Proofpoint が後に M&A)などの 20 社が協同して、スパムメールやフィッシング詐欺への対策を目的としてはじまった取り組みである。

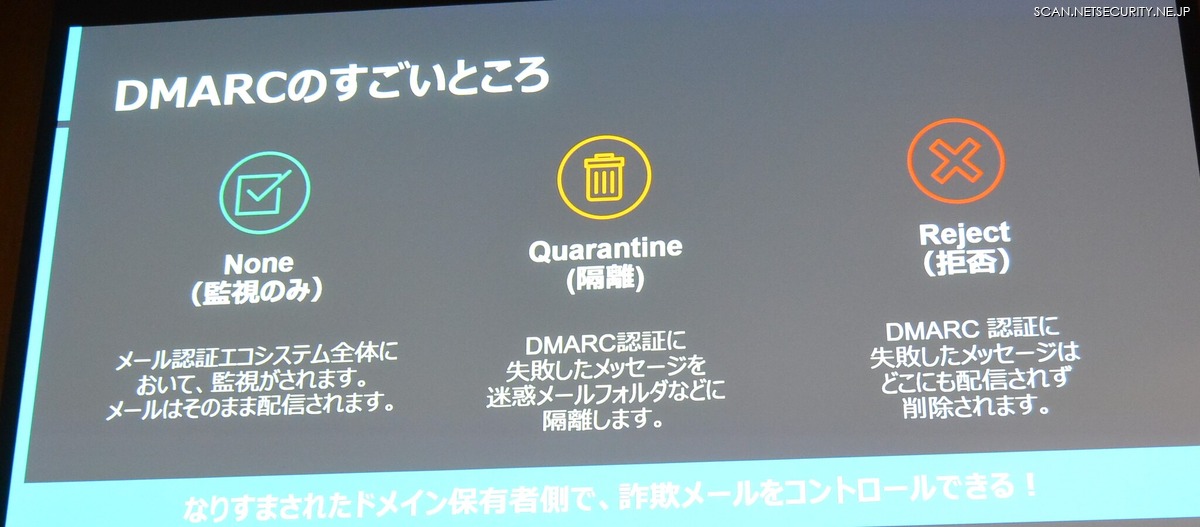

BEC やフィッシングなどの詐欺メールを、隔離したり配信停止してしまうなど、ドメインを保有する側がコントロールすることができる。

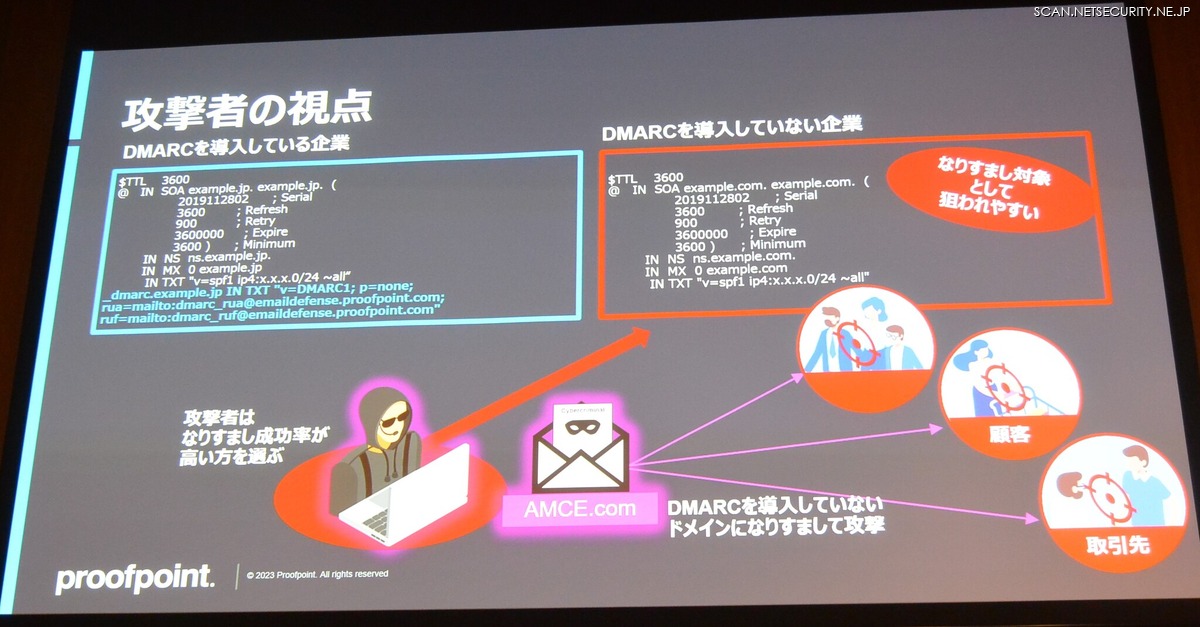

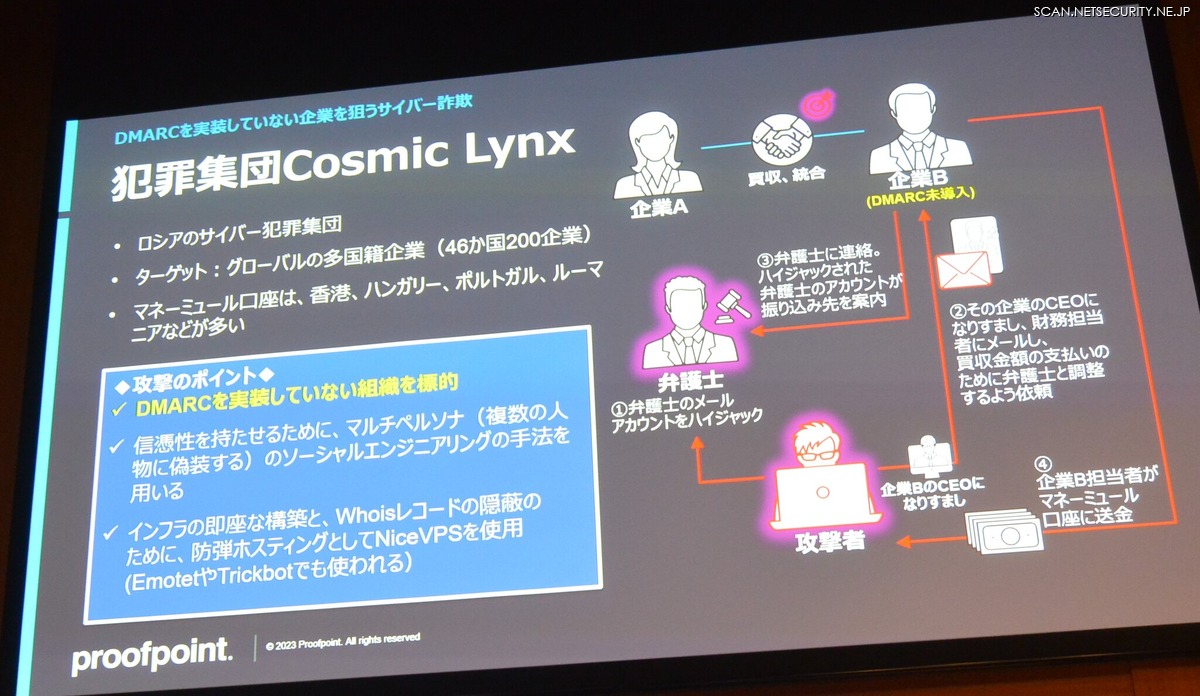

また増田によれば二次的効果として DMARC は、サイバー犯罪組織が標的をピックアップする際に調査し注目する項目のひとつともなっており、あるロシアのサイバー攻撃組織では DMARC の実装有無が、標的選定の可否に関わることがあるという。攻撃者からカモ視されないということだ。

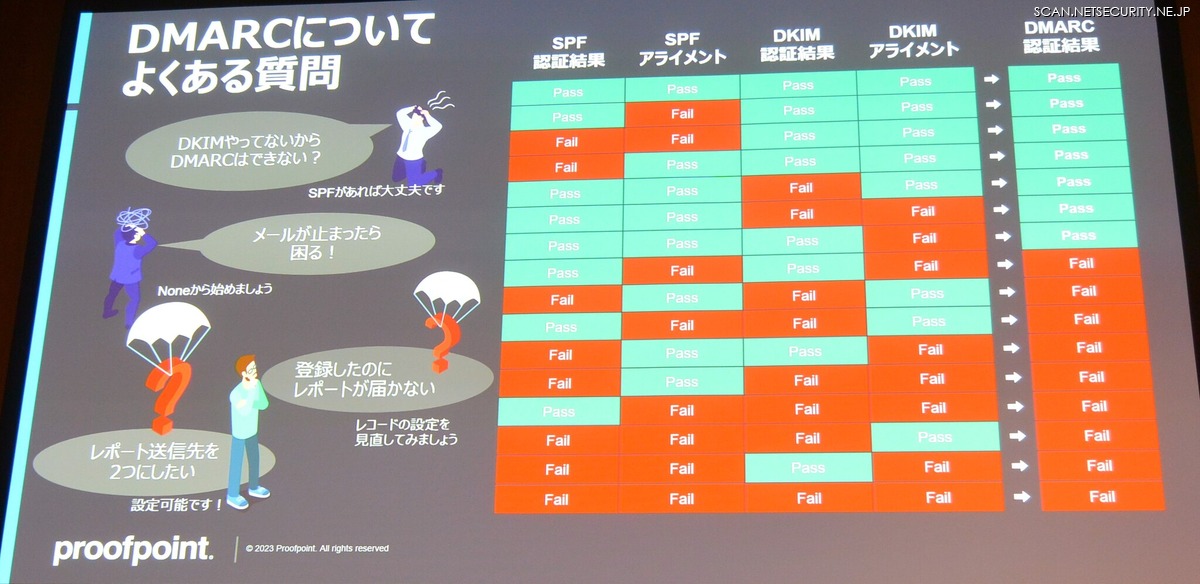

増田は DMARC の導入に関して、SPF と DKIM 両方を導入していないと DMARC を始められないという誤解があると語り、実際は SPF さえあれば即座に DMARC の設定ができると述べた(ただし “p=none” の運用に限る)。

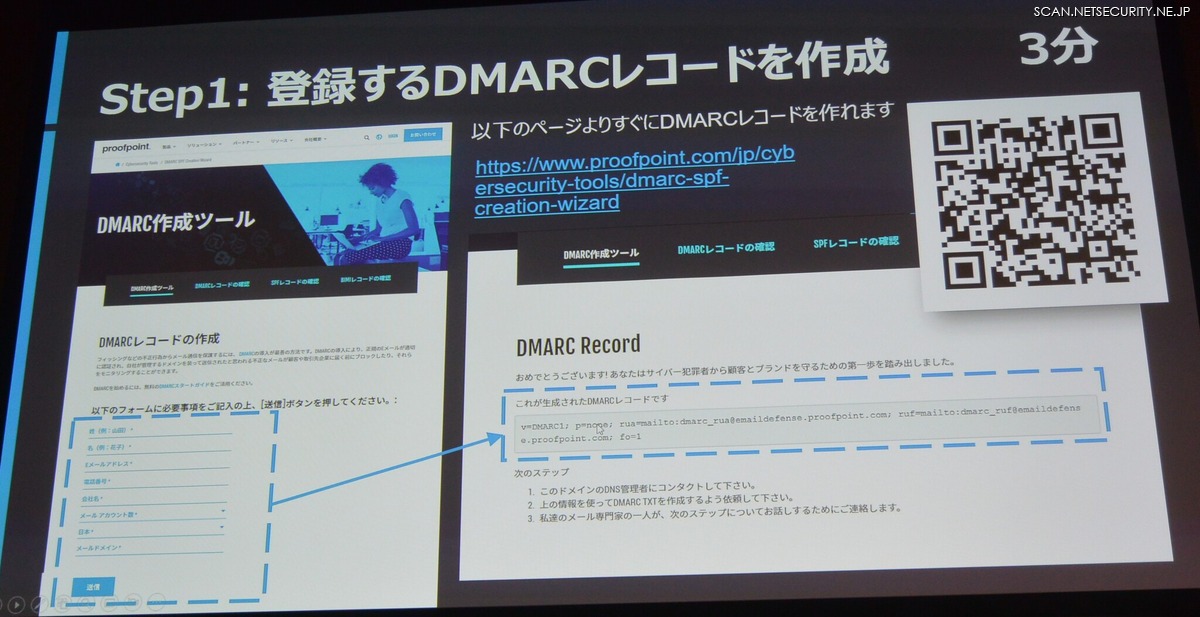

まず、(1)DMARC レコードを作成し、

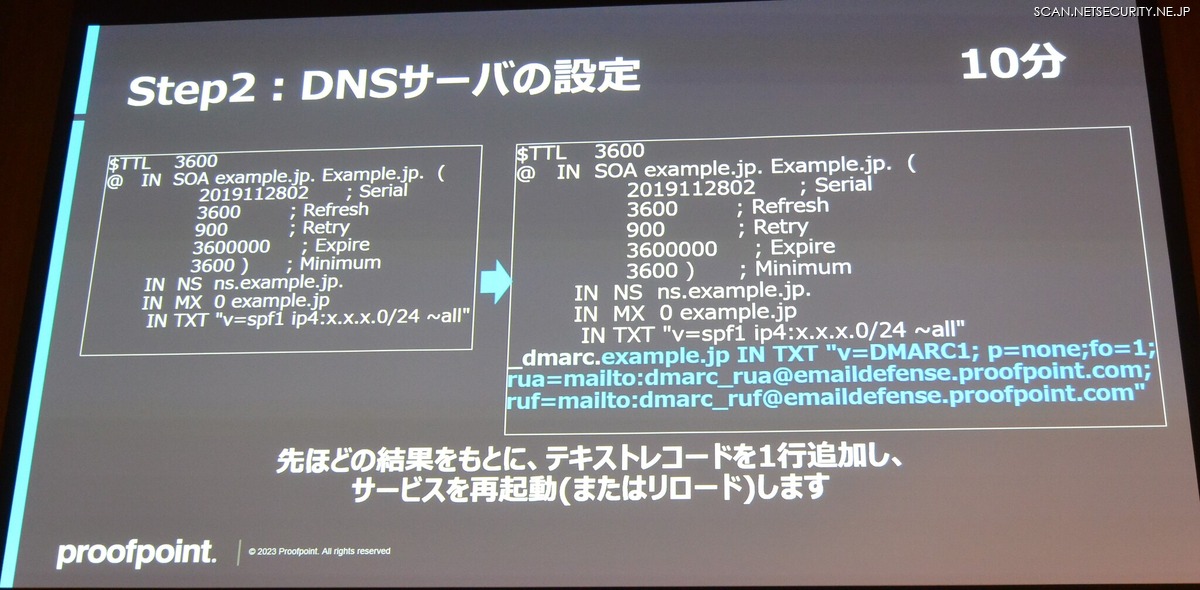

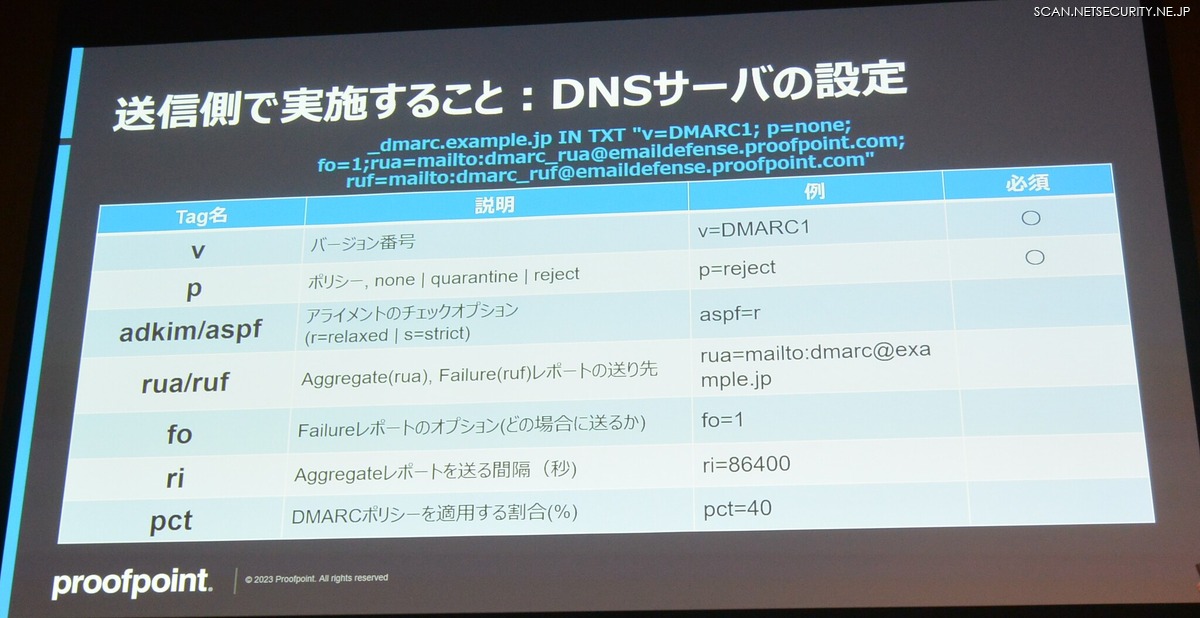

(2)それを DNS に追加し、

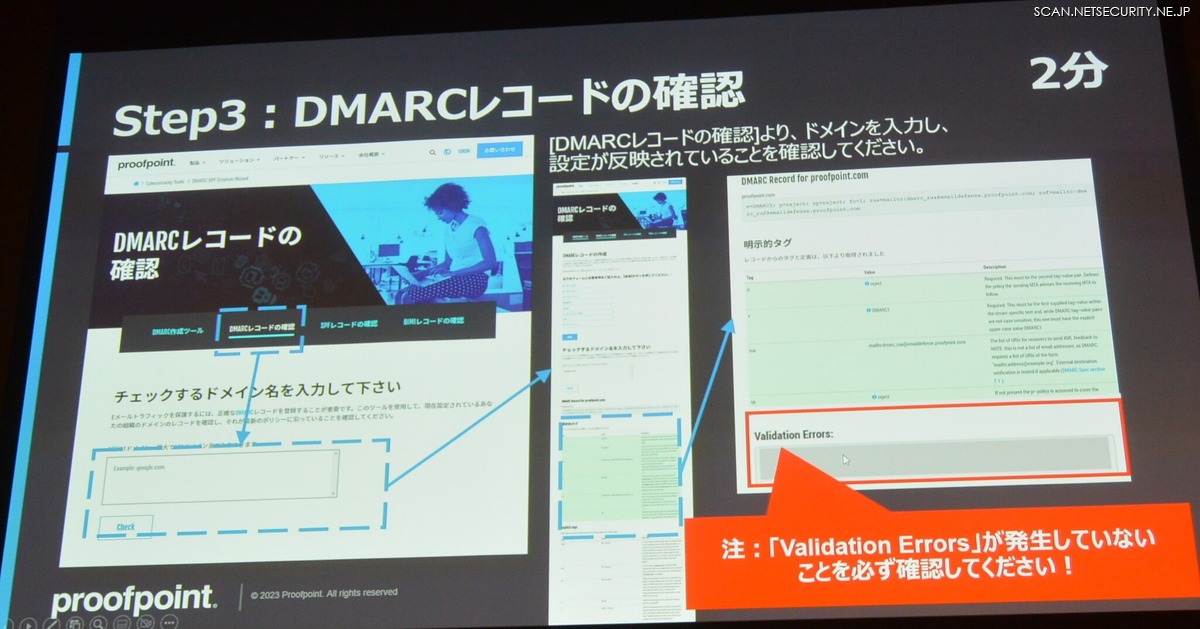

(3)設定反映を確認する。

この 3 ステップは約 15 分で完了するし、“p=none”に設定しておけば、メール運用で怖い「届かなくなる」「動かなくなる」は無い。

また増田は、「(3)設定反映確認」で気をつけて欲しいこととして、バリデーションエラーの有無の確認をあげた。講演の前日に(編集部註:2023 年 3 月 6 日)増田が自身で日本のいくつかの政府組織の DMARC 対応状況を調べたところ、コードが間違っているためにバリデーションエラーが出ているものが散見されたという。

講演では、DMARC 導入後に疑わしいメール送信が著しく減った例が示された。自社ドメインを騙るメールの流通を止めるだけでなく、「御社からこんなメールが届いているのだが・・・」といった、問い合わせへの対応コストも減るという。

そもそも DMARC を導入するのは、人間なり Web サービスなりが、ユーザーや顧客、取引先とメールでやりとりをする企業ばかりだ。増田は DMARC 導入の効果を高める仕上げとして BIMI の導入について解説した。

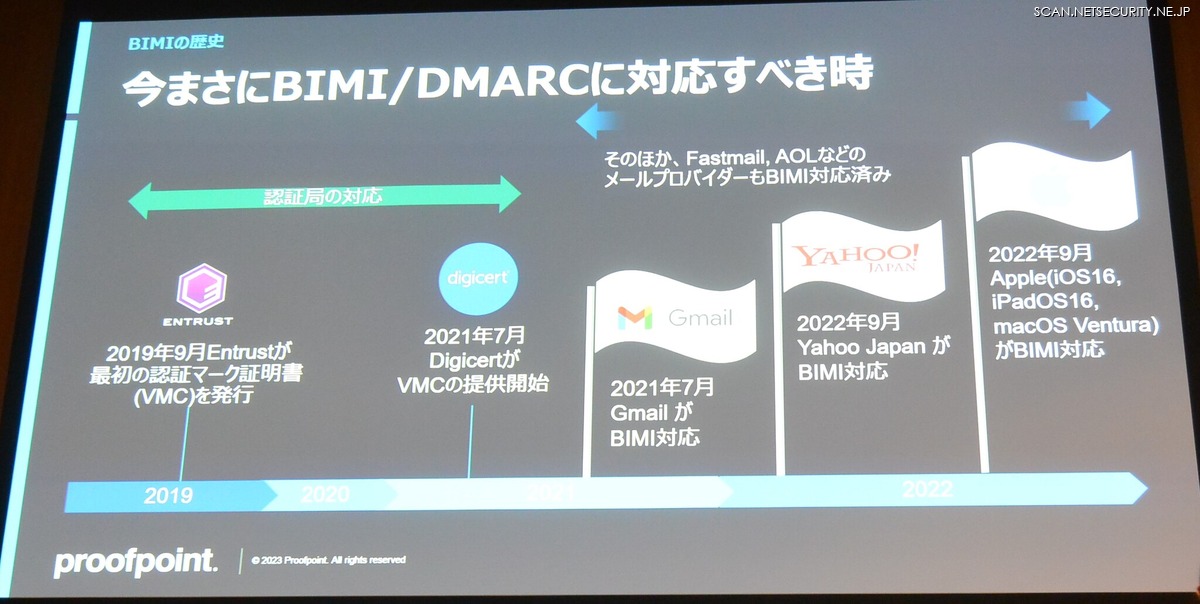

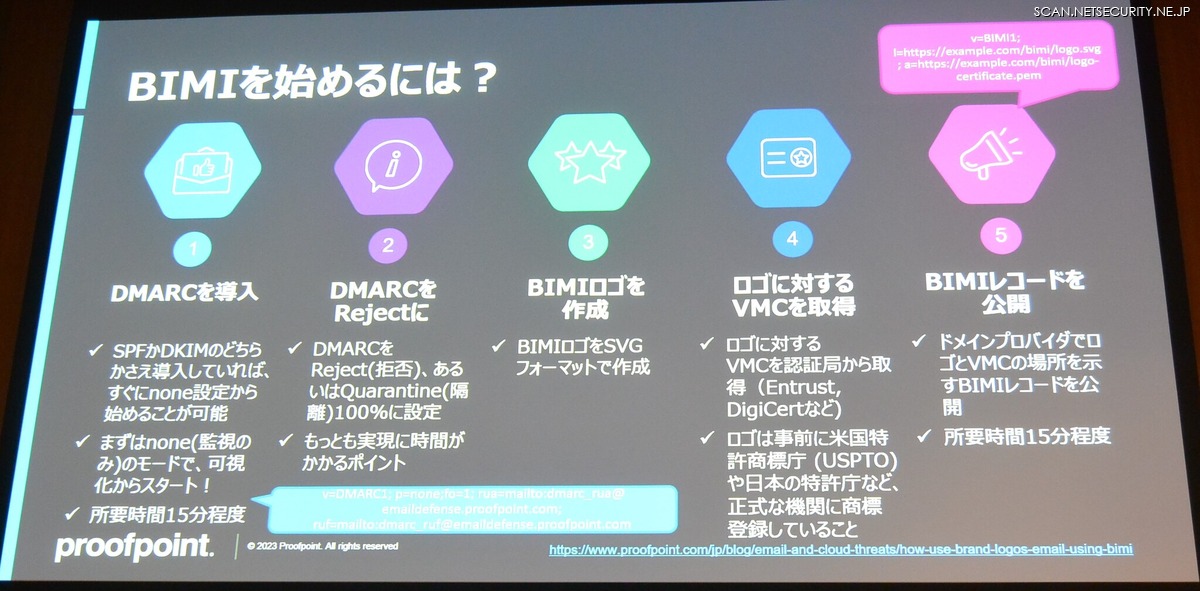

「BIMI(Brand Indicators for Message Identification)」とは、DMARC で認証された送信者のメールに、会社やブランドのロゴを表示する仕組みで、DMARC 対応のインセンティブのひとつと考えることもできる。2022 年秋に、Gmail や Yahoo! Japan がすでに BIMI 対応を完了しており、以下の 3 つが対応に必要となる。

ひとつには、DMARC のポリシーを「拒否(“p=reject”)」または「隔離(“p=quarantine”)」に設定すること、もうひとつはメールに表示する会社やブランドのロゴが、正式に商標登録(特許庁への出願が必要)すること、三つめが、その商標登録されたロゴの正式な所有権を示す「VMC」と呼ばれるデジタル証明書を準備することだ。

BIMI を始める条件である DMARC ポリシーを“p=reject”にするためには、自社のメールドメインを全て把握したり、レポートを分析し届かなくなるメールが発生しないかを見定めるなど、組織によってそれぞれ要する時間は異なる。

BIMI 対応を実施する効果は、マーケティングメール等の到達率が向上することや、ブランド認知が向上することなど、マーケ視点の効果が挙げられることもある。

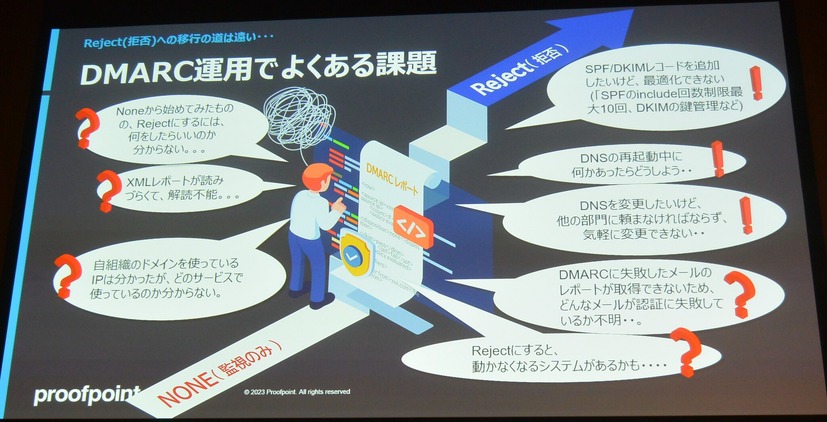

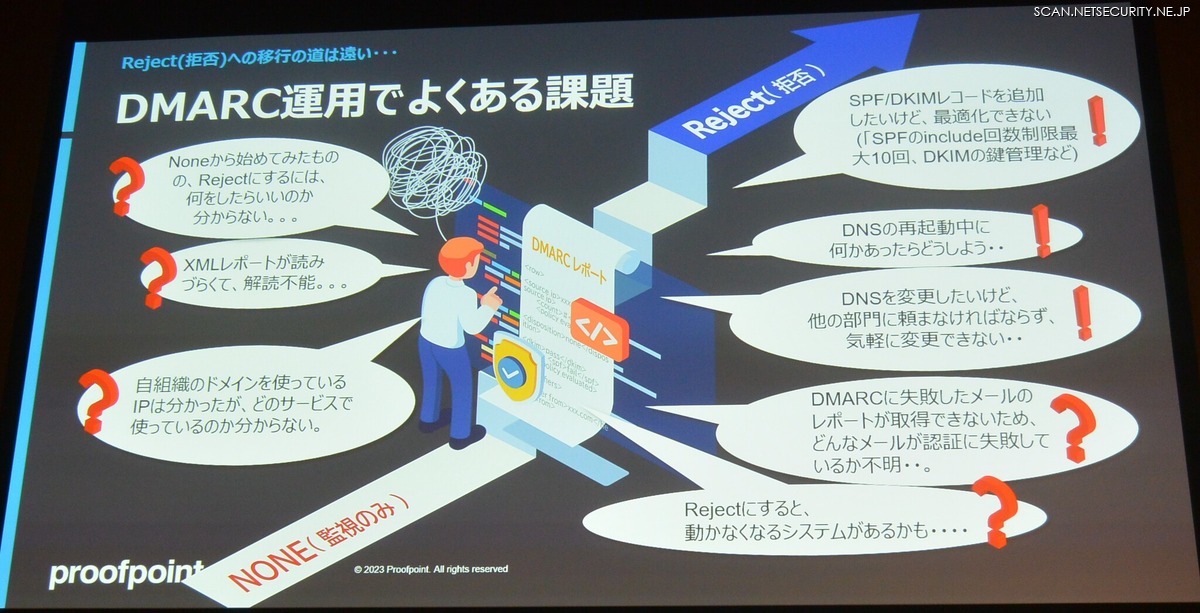

最後に増田は、DMARC 運用を開始したものの、なかなか Reject までたどりつけない組織に共通する課題として、「none からはじめたものの Reject にいくために何から手をつけていいかわからない」「XML レポートの解読が容易でない」「自組織のドメインと IP を紐付けたもののどのサービスで使っているのかわからない」「SPF の include 回数制限が 10 回であることや、DKIM の鍵管理などの理由で SPF/DKIM レコードを追加したいが最適化できない」「他部門や業務委託先が管理しているドメインがあり DNS 変更が気軽にできない」等々、ユーザーからよく聞かれる質問を挙げた。

来場者には日本プルーフポイントが製作した A4 サイズ 15 ページの小冊子「DMARC スタートガイド」が配付されたが、これにはそっくり同じ内容の Web 版も存在する。また、登録が必要だが PDF 版も入手可能だ。

過去の取材記事でも書いたが増田は、情報システム部門等のセキュリティ担当者が上司や取締役会などに向けてプレゼンする材料を提供することを自身の仕事と考えている。社内説得に必要なら自分のスライドをまるまるパクってくれて構わないと毎回公言している。この Security Days Spring 2023 講演のスライドも同社問い合わせ窓口から「Security Days Spring 2023 の DMARC講演資料希望」と連絡すれば送付してくれるだろう。

そもそも総務省他がクレジットカード会社に要請し、ガイドラインにも書かれるのだからもはやこれ以上強い説得根拠も何もないのだが、「増田資料」は、実務現場の心理的障壁を下げる効果をも狙って作成されているから(とにかくはじめるのがカンタンに思えるよう講演とスライドは設計されていたと思う)、活用しどころはあるだろう。

最後に増田は、Proofpoint 社が米大手企業 Fortune1000 のうち 376 社(占有率 1 位)の DMARC 導入と運用を支援している実績を強調、「海外ではすでにサプライチェーンリスク対策の基本中の基本になっている DMARC と BIMI への対応を考えて欲しい」と講演を結んだ。