- 注目検索ワード

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は11月7日、バッファロー製Wi-Fiルータ「WSR-1800AX4シリーズ」における強度が不十分なパスワードハッシュの使用の脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

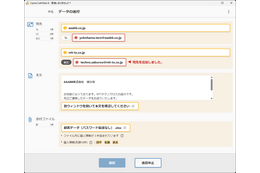

NTTテクノクロス株式会社は10月23日、メール誤送信防止ソフトウェア「CipherCraft/Mail 8」の新バージョンを、10月31日から提供開始すると発表した。

国家サイバー統括室は10月27日、「カウンターランサムウェア・イニシアティブ(CRI)会合」への参加について発表した。

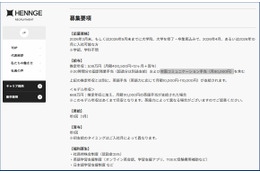

HENNGE株式会社は10月31日、2025年10月1日から対面コミュニケーションに対する賞与を4,000円に倍増し、新卒総合職は月額8万円の手当として制度化したと発表した。

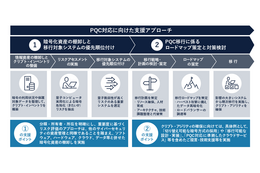

Ridgelinez株式会社は10月24日、量子コンピュータによる既存暗号の脆弱化に備えた耐量子計算機暗号(PQC)への移行支援サービスを同日から提供すると発表した。

現代のセキュリティにおいて、もっとも注意しなければならない攻撃のひとつはアカウント情報の窃取あるいは漏洩である。なぜなら、正規アカウントや権限による操作は、攻撃かどうかの見極めが困難だからだ。正規のクレデンシャルがあれば、攻撃を実施せずとも、難なくサーバーに侵入することができる。

いま「能動的サイバー防衛」や「経済安全保障」をめぐる法整備や議論が進んでいますが、現場から見ると “サイバー安全保障” と従来の “サイバーセキュリティ” の境界が曖昧なところがあります。 このセッションでは、海外制度の事例も踏まえながら、目的や役割分担、手順を整理し、「明日から着手できる準備」にまで落とし込んでお伝えできればと考えました。

株式会社エーアイセキュリティラボは10月22日、11月13日に「触って試して専門家に相談できる! 脆弱性診断ツール比較・体験セミナー」を開催すると発表した。

アスクル株式会社は10月29日、10月19日に公表したランサムウェア感染によるシステム障害について、第3報を発表した。

株式会社日本経済新聞社は11月4日、業務用チャット「Slack」への不正ログインについて発表した。

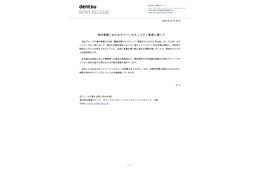

株式会社電通グループは10月28日、同社グループの海外事業におけるサイバーセキュリティ事案について発表した。

独立行政法人情報処理推進機構(IPA)は10月31日、家庭用ルータ・IoTルータ等、ネットワーク境界のORB化への注意喚起を発表した。

独立行政法人情報処理推進機構(IPA)は10月31日、VPN機器等に対するORB化を伴うネットワーク貫通型攻撃への注意喚起を発表した。

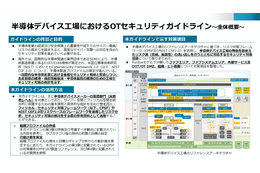

経済産業省は10月24日、「半導体デバイス工場におけるOTセキュリティガイドライン」日本語版・英語版の策定を発表した。

特定非営利活動法人日本ネットワークセキュリティ協会(JNSA)は7月29日、社会活動部会主催の勉強会「証券口座乗っ取り問題」の講演資料を公開した。JNSAフェローの松本泰氏が講演を行っている。

一般社団法人セキュリティ・キャンプ協議会は10月29日、「セキュリティ・キャンプ2026フォーラム」内で実施する「セキュリティ・キャンプ2026アワード」と展示ブースの募集受付を10月28日から開始したと発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は11月4日、複数のRoboticsware製品における引用符で囲まれていないファイルパスの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は11月4日、Optical Disc Archive Software(Windows版)における引用符で囲まれていないファイルパスの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は11月4日、Progress Flowmonにおける認証後に実行されるOSコマンドインジェクションの脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。

HENNGE株式会社は10月30日、「HENNGE One」が株式会社primeNumberのクラウドETLサービス「TROCCO」とのAPI連携に対応したと発表した。

フリー株式会社がGMOサイバーセキュリティ byイエラエ株式会社と共同実施したレッドチーム演習の全貌が明らかになった。会社全体をスコープとした9ヶ月間の包括的検証では、AWS環境への侵入を模した実戦形式の攻撃シナリオが展開され、ブルーチームは実質的に事前通知なしの本番さながらの緊急対応を迫られた。