◆概要

2023 年 1 月に ManageEngine をはじめとする Zoho 社の製品に、遠隔からの任意のコードの実行が可能となる脆弱性が報告されています。攻撃者により脆弱性を悪用されてしまった場合は、SYSTEM 権限で侵入されてしまいます。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

当該脆弱性は SAML 認証を悪用するものですが、SAML 認証が現時点で有効かどうかではなく、過去に一度でも SAML 認証が有効化されたかどうかで脆弱性の影響の有無が決まるため、注意が必要です。脆弱性は Zoho 社の製品自体の問題ではなく、ソフトウェアに組み込まれている OSS のソフトウェアの脆弱性に起因するものです。ソフトウェア自体に脆弱性がなくとも、使用しているライブラリにより脆弱性が発生する可能性は他の製品でも十分に考えられるため、使用しているソフトウェアの脆弱性情報を早急に把握できる運用が好ましいと考えられます。

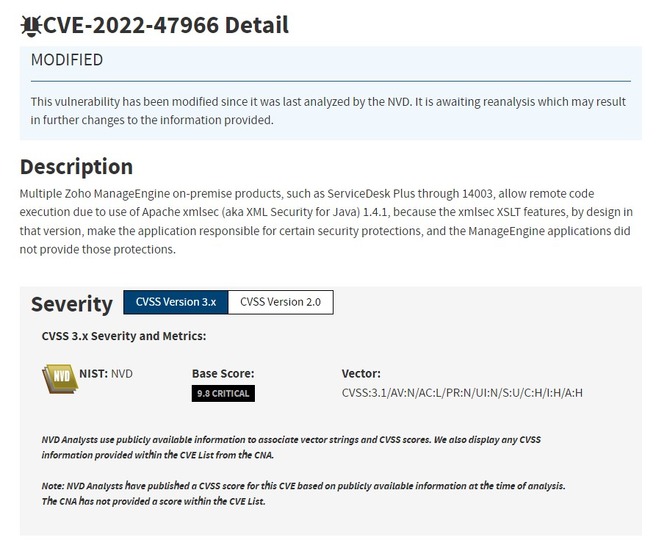

◆深刻度(CVSS)

[CVSS v3.1]

9.8

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2022-47966&vector=AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=NIST

◆影響を受けるソフトウェア

以下のバージョンの Zoho 社の製品が、当該脆弱性の影響を受けると報告されています。

* Access Manager Plus バージョン 4307 およびそれよりも古いバージョ

ン

* Active Directory 360 バージョン 4309 およびそれよりも古いバー

ジョン

* ADAudit Plus バージョン 7080 およびそれよりも古いバージョン

* ADManager Plus バージョン 7161 およびそれよりも古いバージョン

* ADSelfService Plus バージョン 6210 およびそれよりも古いバージョ

ン

* Analytics Plus バージョン 5140 およびそれよりも古いバージョン

* Application Control Plus バージョン 10.1.2220.17 およびそれより

も古いバージョン

* Asset Explorer バージョン 6982 およびそれよりも古いバージョン

* Browser Security Plus バージョン 11.1.2238.5 およびそれよりも古

いバージョン

* Device Control Plus バージョン 10.1.2220.17 およびそれよりも古い

バージョン

* Endpoint Central バージョン 10.1.2228.10 およびそれよりも古い

バージョン

* Endpoint Central MSP バージョン 10.1.2228.10 およびそれよりも古

いバージョン

* Endpoint DLP バージョン 10.1.2137.5 およびそれよりも古いバージョ

ン

* Key Manager Plus バージョン 6400 およびそれよりも古いバージョン

* OS Deployer バージョン 1.1.2243.0 およびそれよりも古いバージョン

* PAM 360 バージョン 5712 およびそれよりも古いバージョン

* Password Manager Pro バージョン 12123 およびそれよりも古いバー

ジョン

* Patch Manager Plus バージョン 10.1.2220.17 およびそれよりも古い

バージョン

* Remote Access Plus バージョン 10.1.2228.10 およびそれよりも古い

バージョン

* Remote Monitoring and Management(RMM)バージョン 10.1.40 および

それよりも古いバージョン

* ServiceDesk Plus バージョン 14003 およびそれよりも古いバージョン

* ServiceDesk Plus MSP バージョン 13000 およびそれよりも古いバー

ジョン

* SupportCenter Plus バージョン 11017 から 11025

* Vulnerability Manager Plus バージョン 10.1.2220.17 およびそれよ

りも古いバージョン

◆解説

Zoho 社の複数の製品に、ライブラリとして使用している OSS の脆弱性に起因する、遠隔コード実行につながる脆弱性が報告されています。

脆弱性は、ライブラリとして使用されている Apache xmlsec に起因するものです。脆弱性の影響を受ける ManageEngine 系の製品をはじめとする Zoho 社の製品は、Apache Santuario のバージョン 1.4.1 を SAML 認証機能の実装に使用しています。使用されている Apache Santuario には、利用者から送信された XSLT の情報を変換する際の署名検証に不備があるため、XSLT のデータとして埋め込まれた任意の Java のコードを実行してしまう脆弱性が存在します。

◆対策

ソフトウェアを脆弱性に対策されたバージョンにアップデートしてください。

◆関連情報

[1] Zoho 社公式

https://www.manageengine.jp/support/kb/AD360/?p=474

[2] Snyk 社アドバイザリ

https://security.snyk.io/package/maven/org.apache.santuario:xmlsec/1.4.1

[3] National Vulnerability Database (NDV)

https://nvd.nist.gov/vuln/detail/CVE-2022-47966

[4] CVE MITRE

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-47966

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用してペイロードの実行を試みる、Metasploit 用のエクスプロイトコードが公開されています。

GitHub - rapid7/metasploit-framework

https://github.com/rapid7/metasploit-framework/blob/bf10b29a8459429815c817238fe4adf7cfe66c24/modules/exploits/windows/http/manageengine_endpoint_central_saml_rce_cve_2022_47966.rb

#--- で始まる行は筆者コメントです。

2023 年 1 月に ManageEngine をはじめとする Zoho 社の製品に、遠隔からの任意のコードの実行が可能となる脆弱性が報告されています。攻撃者により脆弱性を悪用されてしまった場合は、SYSTEM 権限で侵入されてしまいます。ソフトウェアのアップデートにより対策してください。

◆分析者コメント

当該脆弱性は SAML 認証を悪用するものですが、SAML 認証が現時点で有効かどうかではなく、過去に一度でも SAML 認証が有効化されたかどうかで脆弱性の影響の有無が決まるため、注意が必要です。脆弱性は Zoho 社の製品自体の問題ではなく、ソフトウェアに組み込まれている OSS のソフトウェアの脆弱性に起因するものです。ソフトウェア自体に脆弱性がなくとも、使用しているライブラリにより脆弱性が発生する可能性は他の製品でも十分に考えられるため、使用しているソフトウェアの脆弱性情報を早急に把握できる運用が好ましいと考えられます。

◆深刻度(CVSS)

[CVSS v3.1]

9.8

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2022-47966&vector=AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=NIST

◆影響を受けるソフトウェア

以下のバージョンの Zoho 社の製品が、当該脆弱性の影響を受けると報告されています。

* Access Manager Plus バージョン 4307 およびそれよりも古いバージョ

ン

* Active Directory 360 バージョン 4309 およびそれよりも古いバー

ジョン

* ADAudit Plus バージョン 7080 およびそれよりも古いバージョン

* ADManager Plus バージョン 7161 およびそれよりも古いバージョン

* ADSelfService Plus バージョン 6210 およびそれよりも古いバージョ

ン

* Analytics Plus バージョン 5140 およびそれよりも古いバージョン

* Application Control Plus バージョン 10.1.2220.17 およびそれより

も古いバージョン

* Asset Explorer バージョン 6982 およびそれよりも古いバージョン

* Browser Security Plus バージョン 11.1.2238.5 およびそれよりも古

いバージョン

* Device Control Plus バージョン 10.1.2220.17 およびそれよりも古い

バージョン

* Endpoint Central バージョン 10.1.2228.10 およびそれよりも古い

バージョン

* Endpoint Central MSP バージョン 10.1.2228.10 およびそれよりも古

いバージョン

* Endpoint DLP バージョン 10.1.2137.5 およびそれよりも古いバージョ

ン

* Key Manager Plus バージョン 6400 およびそれよりも古いバージョン

* OS Deployer バージョン 1.1.2243.0 およびそれよりも古いバージョン

* PAM 360 バージョン 5712 およびそれよりも古いバージョン

* Password Manager Pro バージョン 12123 およびそれよりも古いバー

ジョン

* Patch Manager Plus バージョン 10.1.2220.17 およびそれよりも古い

バージョン

* Remote Access Plus バージョン 10.1.2228.10 およびそれよりも古い

バージョン

* Remote Monitoring and Management(RMM)バージョン 10.1.40 および

それよりも古いバージョン

* ServiceDesk Plus バージョン 14003 およびそれよりも古いバージョン

* ServiceDesk Plus MSP バージョン 13000 およびそれよりも古いバー

ジョン

* SupportCenter Plus バージョン 11017 から 11025

* Vulnerability Manager Plus バージョン 10.1.2220.17 およびそれよ

りも古いバージョン

◆解説

Zoho 社の複数の製品に、ライブラリとして使用している OSS の脆弱性に起因する、遠隔コード実行につながる脆弱性が報告されています。

脆弱性は、ライブラリとして使用されている Apache xmlsec に起因するものです。脆弱性の影響を受ける ManageEngine 系の製品をはじめとする Zoho 社の製品は、Apache Santuario のバージョン 1.4.1 を SAML 認証機能の実装に使用しています。使用されている Apache Santuario には、利用者から送信された XSLT の情報を変換する際の署名検証に不備があるため、XSLT のデータとして埋め込まれた任意の Java のコードを実行してしまう脆弱性が存在します。

◆対策

ソフトウェアを脆弱性に対策されたバージョンにアップデートしてください。

◆関連情報

[1] Zoho 社公式

https://www.manageengine.jp/support/kb/AD360/?p=474

[2] Snyk 社アドバイザリ

https://security.snyk.io/package/maven/org.apache.santuario:xmlsec/1.4.1

[3] National Vulnerability Database (NDV)

https://nvd.nist.gov/vuln/detail/CVE-2022-47966

[4] CVE MITRE

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-47966

◆エクスプロイト

以下の Web サイトにて、当該脆弱性を悪用してペイロードの実行を試みる、Metasploit 用のエクスプロイトコードが公開されています。

GitHub - rapid7/metasploit-framework

https://github.com/rapid7/metasploit-framework/blob/bf10b29a8459429815c817238fe4adf7cfe66c24/modules/exploits/windows/http/manageengine_endpoint_central_saml_rce_cve_2022_47966.rb

#--- で始まる行は筆者コメントです。

![[まさか本気でそんなに儲かると思った?]サイバー犯罪者さん 職種別給与一覧 ~ 求人広告22万件調査 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/40532.jpg)