◆概要

2025 年 10 月に公開された Apache Tomcat の脆弱性を悪用する手順が公開されています。脆弱性の悪用により、攻撃者は Tomcat の設定ファイルなどが閲覧可能であり、最悪の場合は遠隔からの任意のコード実行が可能です。ソフトウェアの更新や機能の無効化により対策してください。

◆分析者コメント

PUT メソッドが許可されている設定が施されている Tomcat では、当該脆弱性を悪用したコードのアップロードによる遠隔からの任意コード実行が可能であることが示唆されています。しかし。サーバー管理者が特別な設定を施さなければ PUT メソッドが非認証のユーザーに許可されないため、遠隔からの任意のコード実行が可能となる状況が発生する可能性は低いという見解が Apache 財団から示されています。

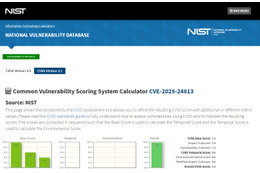

◆深刻度(CVSS)

[CVSS v3.1]

7.5

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-55752&vector=AV:N/AC:H/PR:L/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=CISA-ADP

◆影響を受けるソフトウェア

以下のバージョンの Apache Tomcat が、当該脆弱性の影響を受けると報告されています。

* バージョン 9 系:9.0.0.M11 - 9.0.108

* バージョン 10 系:10.1.0-M1 - 10.1.44

* バージョン 11 系:11.0.0-M1 - 11.0.10

脆弱性は RewriteValve が有効化されている場合に発現します。

◆解説

Java による Web アプリケーション開発環境として世界的に利用されている Apache 財団の Tomcat にて、情報漏洩や遠隔コード実行につながる可能性がある脆弱性が報告されています。

脆弱性は、アクセスされた URL の処理を内部的に変換する mod_rewrite に相当する機能を Tomcat にて提供する RewriteValve に存在しました。脆弱性が存在する RewriteValve では、URL を書き換える際、書き換え後の URL をデコードする前に URL の正規化を施していたため、セキュリティの観点で除去されるべき文字列を書き換え後の URL に混入可能でした。攻撃者は当該脆弱性を悪用して、本来なら一般ユーザーがアクセスできるべきではない Tomcat のディレクトリである /WEB-INF/ や /META-INF/ などへのアクセスが可能です。

◆対策

Apache Tomcat を以下のバージョンにアップデートして対策が可能です。

* バージョン 9 系:9.0.109 以上

* バージョン 10 系:10.1.45 以上

* バージョン 11 系:11.0.11 以上

Rewrite Valve の機能を無効化しても、当該脆弱性の影響を低減できます。

◆関連情報

[1] Apache 財団公式

https://lists.apache.org/thread/n05kjcwyj1s45ovs8ll1qrrojhfb1tog

[2] Openwall

https://www.openwall.com/lists/oss-security/2025/10/27/4

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-55752

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-55752

----------------------------------------------------------------------

◆エクスプロイト

以下の Web サイトにて、当該脆弱性が発現する Tomcat アプリケーションの例と悪用手順が公開されています。

GitHub - masahiro331/CVE-2025-55752

https://github.com/masahiro331/CVE-2025-55752

//-- で始まる行は執筆者によるコメントです。

2025 年 10 月に公開された Apache Tomcat の脆弱性を悪用する手順が公開されています。脆弱性の悪用により、攻撃者は Tomcat の設定ファイルなどが閲覧可能であり、最悪の場合は遠隔からの任意のコード実行が可能です。ソフトウェアの更新や機能の無効化により対策してください。

◆分析者コメント

PUT メソッドが許可されている設定が施されている Tomcat では、当該脆弱性を悪用したコードのアップロードによる遠隔からの任意コード実行が可能であることが示唆されています。しかし。サーバー管理者が特別な設定を施さなければ PUT メソッドが非認証のユーザーに許可されないため、遠隔からの任意のコード実行が可能となる状況が発生する可能性は低いという見解が Apache 財団から示されています。

◆深刻度(CVSS)

[CVSS v3.1]

7.5

https://nvd.nist.gov/vuln-metrics/cvss/v3-calculator?name=CVE-2025-55752&vector=AV:N/AC:H/PR:L/UI:N/S:U/C:H/I:H/A:H&version=3.1&source=CISA-ADP

◆影響を受けるソフトウェア

以下のバージョンの Apache Tomcat が、当該脆弱性の影響を受けると報告されています。

* バージョン 9 系:9.0.0.M11 - 9.0.108

* バージョン 10 系:10.1.0-M1 - 10.1.44

* バージョン 11 系:11.0.0-M1 - 11.0.10

脆弱性は RewriteValve が有効化されている場合に発現します。

◆解説

Java による Web アプリケーション開発環境として世界的に利用されている Apache 財団の Tomcat にて、情報漏洩や遠隔コード実行につながる可能性がある脆弱性が報告されています。

脆弱性は、アクセスされた URL の処理を内部的に変換する mod_rewrite に相当する機能を Tomcat にて提供する RewriteValve に存在しました。脆弱性が存在する RewriteValve では、URL を書き換える際、書き換え後の URL をデコードする前に URL の正規化を施していたため、セキュリティの観点で除去されるべき文字列を書き換え後の URL に混入可能でした。攻撃者は当該脆弱性を悪用して、本来なら一般ユーザーがアクセスできるべきではない Tomcat のディレクトリである /WEB-INF/ や /META-INF/ などへのアクセスが可能です。

◆対策

Apache Tomcat を以下のバージョンにアップデートして対策が可能です。

* バージョン 9 系:9.0.109 以上

* バージョン 10 系:10.1.45 以上

* バージョン 11 系:11.0.11 以上

Rewrite Valve の機能を無効化しても、当該脆弱性の影響を低減できます。

◆関連情報

[1] Apache 財団公式

https://lists.apache.org/thread/n05kjcwyj1s45ovs8ll1qrrojhfb1tog

[2] Openwall

https://www.openwall.com/lists/oss-security/2025/10/27/4

[3] National Vulnerability Database (NVD)

https://nvd.nist.gov/vuln/detail/CVE-2025-55752

[4] CVE Mitre

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2025-55752

----------------------------------------------------------------------

◆エクスプロイト

以下の Web サイトにて、当該脆弱性が発現する Tomcat アプリケーションの例と悪用手順が公開されています。

GitHub - masahiro331/CVE-2025-55752

https://github.com/masahiro331/CVE-2025-55752

//-- で始まる行は執筆者によるコメントです。