レポートによると、同四半期に検知したエクスプロイトは1日あたり18億件で、前四半期から4億件増加した。また、マルウェアは一日あたり67万件を検知し、前四半期から41万件増加している。同社FortiGuard Labsのセキュリティストラテジストである寺下健一氏は、ランサムウェア「WannaCry」の登場を境に検知数が急増したと説明。これまでのマルウェアは外部から侵入するケースがほとんどであったが、WannaCryはSMBの脆弱性を悪用することで、内部からの展開を実現しており、「フェーズが変わった」と指摘。これからは境界だけでなく、内部のセグメントごとにファイアウォールなどの対策が必要になるとした。

また寺下氏はSSL暗号化(HTTPS)通信の普及に触れ、同四半期はHTTPSの使用率が60~70%を占める組織が全体の10%を占めたとした。全体の平均は51%であるという。HTTPSは通信の安全性には有効であるが、SSLサーバを攻撃したり、マルウェアなどを暗号化に隠して送り込むなどの悪用も目立ち、暗号化通信のチェックは不可欠であるとした。その際には、復号化処理を行ってもトラフィックに影響を与えない同社製品が有効とした。

さらに、ネットワークを介したサイバー攻撃が、土日に集中して行われる傾向にあると寺下氏は指摘。メールを介した攻撃が平日の営業時間に集中する傾向と好対照であるとした。これは、管理者のいない時間帯を狙った、自動化された攻撃の可能性が高いとした。また「W32/Genome」「WM/TrojanDownloader」「JS/Kryptik」の3つのダウンローダの検知数が増加しており、これらもタイムスケジュールが設定されており、全世界同時に悪性ファイルのダウンロードが開始される傾向にあるとした。これらのことから、対策の自動化も重要であるとした。

寺下氏は、ファイルレスマルウェアも最近の脅威のひとつに挙げた。ファイルレスマルウェアは、「.rtf」「.lnk」などのファイルからPowerShellといったプロセスを起動し、メモリ上にマルウェアをダウンロードするため、ディスクにマルウェアが生成されない。きっかけとなるファイルはセキュリティソフトの対象になっていないため検知が難しく、フォレンジックも困難になる。寺下氏は、ファイルに対する静的解析のほか、仮想OS上で動作させた際のふるまい検出や、PowerShellやJavaScriptで呼び出されたプロセス、ダウンロードあるいはドロップされるデータなども検査し、多角的に脅威を検知できる同社のサンドボックス製品「FortiSandbox」の優位性を強調した。

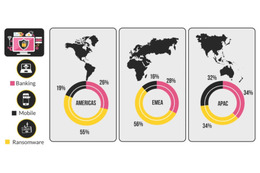

レポートでは10個の「まとめ」が掲載されているが、寺下氏はこのうち、攻撃の対象がPCからモバイルデバイスへ移行しつつあること、教育機関を中心に業務と無関係のP2P・プロキシアプリの使用が目立っており、これらがマルウェアやボットネットの感染に大きな関連性があることを挙げた。寺下氏はこのほか、Bluetoothデバイスの脆弱性「BlueBorne」について、ペアリングの必要もなくデバイスを乗っ取ることができる危険性について説明したほか、同社の脅威インテリジェンス「CTI」などについて紹介した。

また寺下氏はSSL暗号化(HTTPS)通信の普及に触れ、同四半期はHTTPSの使用率が60~70%を占める組織が全体の10%を占めたとした。全体の平均は51%であるという。HTTPSは通信の安全性には有効であるが、SSLサーバを攻撃したり、マルウェアなどを暗号化に隠して送り込むなどの悪用も目立ち、暗号化通信のチェックは不可欠であるとした。その際には、復号化処理を行ってもトラフィックに影響を与えない同社製品が有効とした。

さらに、ネットワークを介したサイバー攻撃が、土日に集中して行われる傾向にあると寺下氏は指摘。メールを介した攻撃が平日の営業時間に集中する傾向と好対照であるとした。これは、管理者のいない時間帯を狙った、自動化された攻撃の可能性が高いとした。また「W32/Genome」「WM/TrojanDownloader」「JS/Kryptik」の3つのダウンローダの検知数が増加しており、これらもタイムスケジュールが設定されており、全世界同時に悪性ファイルのダウンロードが開始される傾向にあるとした。これらのことから、対策の自動化も重要であるとした。

寺下氏は、ファイルレスマルウェアも最近の脅威のひとつに挙げた。ファイルレスマルウェアは、「.rtf」「.lnk」などのファイルからPowerShellといったプロセスを起動し、メモリ上にマルウェアをダウンロードするため、ディスクにマルウェアが生成されない。きっかけとなるファイルはセキュリティソフトの対象になっていないため検知が難しく、フォレンジックも困難になる。寺下氏は、ファイルに対する静的解析のほか、仮想OS上で動作させた際のふるまい検出や、PowerShellやJavaScriptで呼び出されたプロセス、ダウンロードあるいはドロップされるデータなども検査し、多角的に脅威を検知できる同社のサンドボックス製品「FortiSandbox」の優位性を強調した。

レポートでは10個の「まとめ」が掲載されているが、寺下氏はこのうち、攻撃の対象がPCからモバイルデバイスへ移行しつつあること、教育機関を中心に業務と無関係のP2P・プロキシアプリの使用が目立っており、これらがマルウェアやボットネットの感染に大きな関連性があることを挙げた。寺下氏はこのほか、Bluetoothデバイスの脆弱性「BlueBorne」について、ペアリングの必要もなくデバイスを乗っ取ることができる危険性について説明したほか、同社の脅威インテリジェンス「CTI」などについて紹介した。

![[セキュリティ ホットトピック] 起動領域を破壊し PC を完全にロックするランサムウェア「Petya亜種」 画像](/base/images/noimage.png)