それでは見ていきましょう。

──────────────────

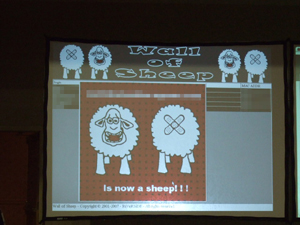

さて、DefConの会場には、ワイヤレスネットワークが張り巡らされており、参加者は思い思いの場所で快適なインターネットライフを満喫することができます。。。が、全ての通信はスニッフされています。暗号化せずに通信をしてしまうと、認証の情報が公にさらされてしまいます。DefCon名物の「Wall of Sheep」です。(写真08)

| 認証情報がもれると画面に羊が現れます。(写真08) |

今やDefCon参加者であれば、Wall of Sheepに誰もが気を使っているため、以前ほどさらされる件数はないのですが、今年見たときには、Gmailのログイン情報が多く映し出されていました。Gmaiはログインする時にはSSLなのですが、そこから先はデフォルトだとHTTPに戻ってしまいますので、彼女からのメール等を見ている間に、気づいたらWall of Sheepに自分の情報が出てしまうという憂き目にあいます。どちらかと言えばGoogleの問題だと思うわけですが、参加者としてもSSID:DefConでワイヤレス通信をするのであれば、もう少し注意深くなった方が良いのかも知れません。(写真09)

| ログイン名、パスワード(一部)、ドメインとサービスが公開されてしまいます。 |

今回のDefConでは、弊社のパートナーでもあるimmunity社がベンダーのブースを出していました。immunity社では、弊社でも愛用するネットワークの監査ツール「CANVAS」を開発しており、exploitの分野(そんな分野があるのか分かりませんが)では世界のリーディングカンパニーです。今回はVisual Exploitという、ドラッグ&ドロップで誰でも簡単にハッキング、といツールを紹介していました。困ったものです。(写真10,11)

|

| immunity社CTOのDave Aitel氏。今回DefConのために、特別のヘアスタイルにしたそうです。写真には半分しか写ってませんが、後頭部に「immunity」と書いてあります。(写真10,11) |

ちなみに、弊社では今年度末にimmunity社と共同で、「Fuzzing & Exploit Writing(未知の脆弱性の発見と攻撃コードの作成)」の実践セミナーを開催する予定でおります。

※編集部注:ジャック飯沼氏は、ペネトレーションテストやセキュリティ教育などを行うサイバーディフェンス研究所の所長である。

DefConは、カンファレンスであると同時にハッカーの社交の場でもあります。参加者は、開催期間中いろいろな場所でアルコールを酌み交わしながら、親交を深めます。中でも、セキュリティ会社のパーティには多くのハッカーがアルコール類を求めて集まります。これらのパーティは、セキュリティ会社が日ごろのご愛顧とご協力に感謝して、パートナー企業や協力者を呼んで、その労をねぎらうものです。今年は招待状が届いたものの内、iDefenseとimmunityのパーティに参加しました。(写真12,13)

| セキュリティ情報を配信し続けるiDefense。各国の脆弱性情報提供者がパーティに集まります。写真は、氷でできたiDefenseLabのモニュメント。上に付いている注ぎ口からウォッカを流しこみ、氷を通り抜けて下から出てくる頃にはキンキンに冷えて飲み頃になってます。(写真12) |

| パーティは基本的に音楽が大音量です。特に英語が母国でない我々は、ゆっくり話そうと思っても、残念ながらそうもいきません。。(写真13) |

各社のパーティも佳境に入る夜の10時過ぎ、DefConの会場ではその一室をバースペースに改造して、参加者によるパーティが催されます。このパーティは、「Hacker Jeopardy(ハッカーの生命危機)」という名前の通り、非常にDeepです。弊社のエンジニアが他のパーティを2軒ハシゴ?した後に参加してましたが、パーティの途中から記憶を失ったらしく、ホテルで翌朝起きたら腕にマジックで「I passed out @ DefCon(私はDefConでつぶれました)」と書かれてあったそうです。まさにJeopardy、おそるべしです。(写真13.5参考)

| これが最後に撮影された写真。この後記憶がなくなります。(写真13.5) |

| 映画でも有名なホテルベラッジオ。こんなホテルの前でもDefCon参加証をぶら下げた人とすれ違ったりしました。(写真14) |

年を経るごとにその規模が拡大しているDefConですが、来年こそはCTFの本戦出場!を胸に期し、8月5日(日)の早朝にラスベガスを後にしました。6日(月)の夕方に日本に到着し、火曜日の朝から仕事です。

【関連記事】

●DefConの変化に見る、セキュリティビジネスの変貌 第1回「参加者のみが知るデフコン」

https://www.netsecurity.ne.jp/2_9806.html

●「デフコン旗取りゲーム、日本チーム参戦マニュアル(1)」

https://www.netsecurity.ne.jp/3_9642.html

●「デフコン旗取りゲーム、日本チーム参戦マニュアル(2)」

https://www.netsecurity.ne.jp/3_9698.html

●2極化するセキュリティ専門家 こどもと素人以外は捕まらない!?(1)https://www.netsecurity.ne.jp/7_7105.html

●2極化するセキュリティ専門家 こどもと素人以外は捕まらない!?(2)https://www.netsecurity.ne.jp/7_7177.html