「痛みのない正しさは意味のない正しさ」という言葉があって、要はリスクのない安全圏から正しいことをいくら声を大にして言っても、そこに説得力は生まれないし人も動かさないただの正論・一般論に過ぎない、そういう意味と個人的に理解している。

そもそもセキュリティに関わる言説はその成り立ちからして不可避的に正論にならざるを得ない。記者は間違いなく日本で一番こうした「セキュリティ正論」を仕事として読んでいるし聞く立場にある。

「日本で一番」は決して大げさではない。年間営業日の約 220 日間、毎日平均 20 件程度のセキュリティ製品やサービスのニュースリリース、調査資料、ガイドライン等を仕事で読んでいる。年間4,400本換算となる。

また、平均して少なくとも週 2 件から 3 件は、セキュリティに関する講演を取材で聴講したり、記者会見に出席したり、あるいは人物インタビュー等を行っている。年間52週間なので104人から156人の計算になる。

これらを 20 年以上続けている。20 × 4,400 本であり 20 × 100 人。ここ 10 年は毎年、社内の別部門である映画の媒体に異動希望を出しているのだが、かつて通ったことがない。

フットボールプレイヤーの脳にヘディングのダメージが長期的に蓄積するリスクを警鐘する英 BBC のドキュメンタリーを以前見たことがある。「正論」を冷戦時代初期の権威主義国家の洗脳よろしく毎日朝から晩まで耳にし目にし続けることで、はたしてダメージやトラウマは脳に残らないのだろうか? 耳にし目にした後は手を動かして記事を書くが、これが正論を翼賛すると誉められる構造になっている。洗脳的にはこれはもはや「強化学習」である。

だがこんなことを考えても、過ぎ去った時間はもう戻らない。最後まで残るのは、自分は人生を棒に振っているのではないか、という疑念である。

しかしそんな記者にも、数は少ないものの「間違いなく聞くに値する話者や講演者」が存在しており、これは救いでもある。Okta Japan リージョナル CSO 板倉景子も数少ないそんな話者の一人である。

以前の板倉のインタビュー原稿にかなり詳しく例によって粘着的に書いたので今回は端折るが、よりにもよって二度もセキュリティ侵害を受けた Okta のリージョナル CSO にわざわざ就任して、同社のセキュリティ体制等の情報発信を板倉は積極的に行っている。

板倉がセキュリティ情報を発信するときそこには明らかに痛みないしは覚悟が伴われている。二度も侵害された会社、どう考えても安全圏になどいないからだ。むしろ一歩間違うと「おまえが言うか」案件にすらなりかねない緊張感がある。だからこそその発言に一定の信頼感がある。

Okta Japan株式会社の板倉景子 リージョナルCSO は 6 月、同社が提供する認証基盤「Auth0 プラットフォーム」で観測された 2024 年の実運用データを基に、アイデンティティと認証を狙う攻撃のうち特にリスクの高い3つの類型を明らかにし、その実態と対策について詳細な分析結果を発表した。

1.サインアップ攻撃:通年発生する脅威

サインアップ攻撃とは、ボットやスクリプト等を使用して自動的に何千ものアカウントを作成する攻撃である。攻撃者は事前に用意した大量のメールアカウントと電話番号等を使用し、ボットネットを通じて対象サイトに不正なアカウント登録を仕掛ける。

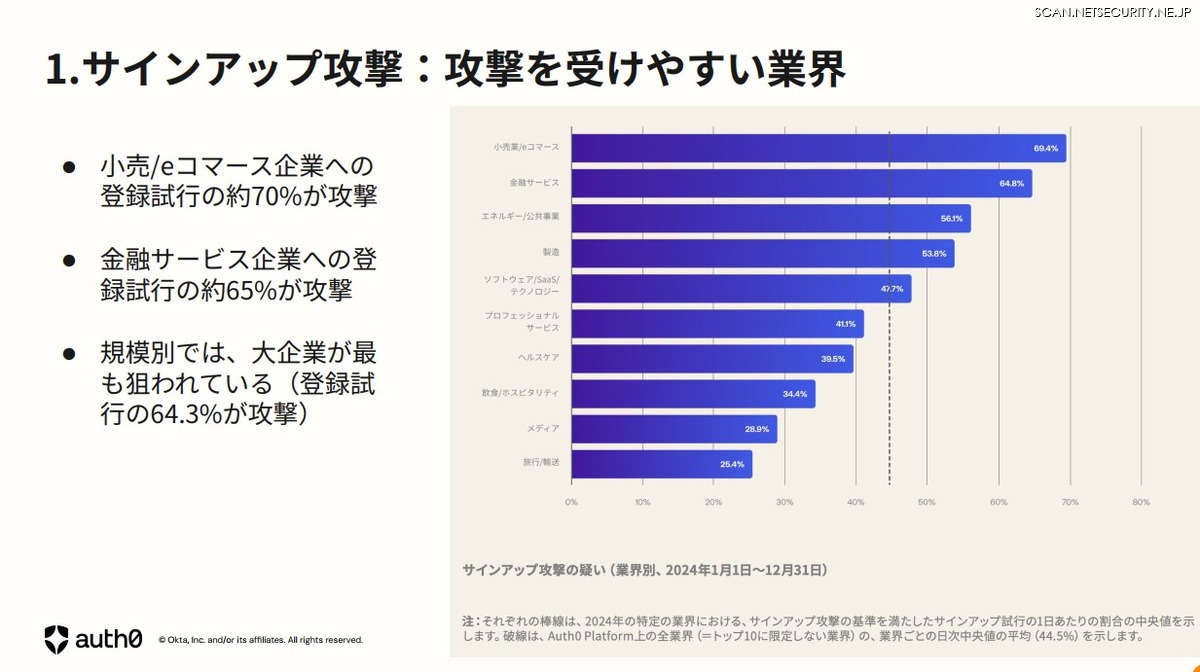

Auth0 の 2024 年データによると、サインアップ攻撃の条件に該当する登録試行の中央値は 46.1 %に達している。特に注目すべきは攻撃の継続性で、ピーク時には登録試行の実に 92.5 %が攻撃となり、年間を通して攻撃が継続している実態が明らかになった。

なんのためにこんなことをするのか。攻撃者の目的は多岐にわたる。サービスの特典(サインアップボーナス等)の不正取得もあれば、アカウントを「熟成」させ後日攻撃に利用する場合もある。ターゲットとなるサービスのマーケティングデータを汚染したり、リソース消費による DoS 攻撃なども目的として確認されているという。

小売・E コマース企業への悪意のある登録試行は最大正規ユーザー数の 120 倍発生しているという。統計データによれば、小売・E コマース企業への登録試行の約 70 %、金融サービス企業への登録試行の約 65 %が攻撃と判定されている。規模別では大企業が最も狙われており、大企業のサービス等への登録試行の 64.3 %が攻撃だという。もはやインターネットの量的な主役は、GAFAM でもイーロン・マスクでもなくサイバー攻撃者なのではないかとすら思えてくる。

2.ログイン攻撃:AI 活用により効率化

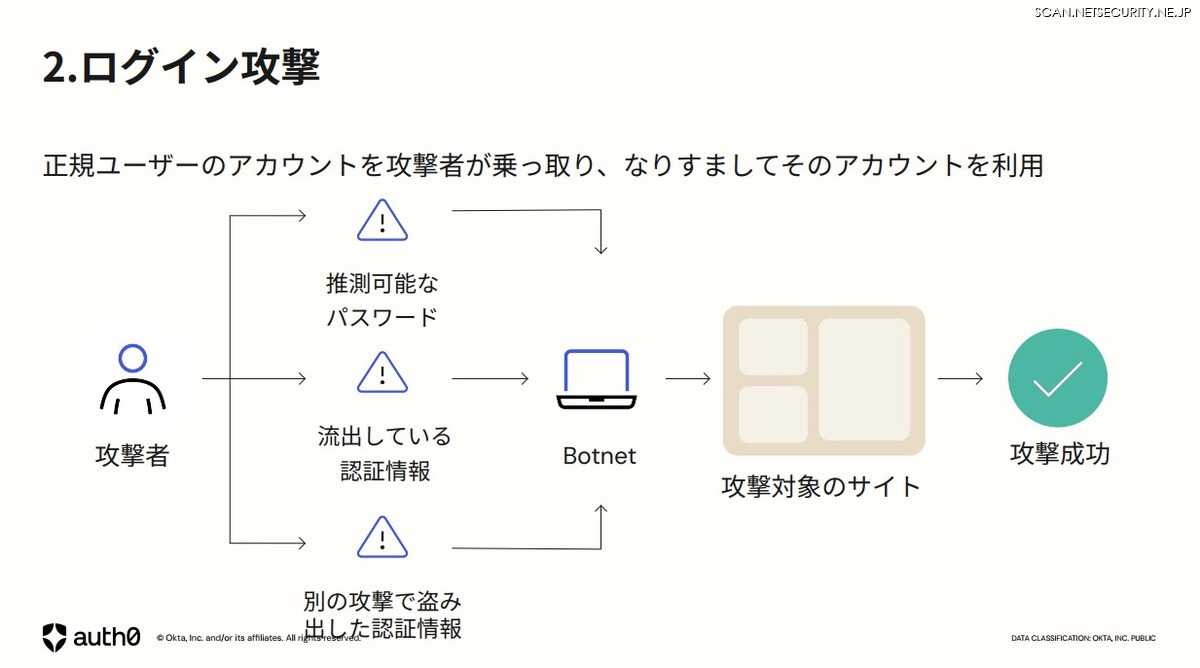

ログイン攻撃とは、攻撃者が推測可能なパスワード、流出している認証情報、別の攻撃で盗み出した認証情報等を使用してボットネットから大規模な認証試行を行うものだ。正規ユーザーのアカウントを乗っ取り、なりすましてそのアカウントを悪用する。

B2C サービスではポイントや特典の不正利用や個人情報の不正取得などが目的であり、一方 B2B サービスでは機密情報摂取などを狙いとしている。

2024 年の Auth0 プラットフォーム全体で、明らかに悪意のある行動を示したログイン試行の中央値は 16.9 %となった。攻撃パターンは日によって 7.6 % ~ 47.4 %と大きく変動し、短期スパイクと数週間単位の集中攻撃の両方が観測されている。

板倉は、AI の活用によって効率的にアカウントの乗っ取りが行われている現状について説明した。PassGAN のような機械学習を活用したパスワード推測技術が使用され、OpenBullet、SNIPR などの安価で利用可能なログイン自動化ツールに加え、AI 搭載の CAPTCHA 回避ツール、アプリケーション応答レスポンス解析、認証情報の成功率スコアリングなどの高度な技術が複数組み合わせられる。

さらに、AI を利用して最適な「住宅プロキシ(Residential Proxy)」選定することによって、ログイン攻撃の対象サイトに応じて最適な住宅プロキシにひもづく IP を AI が選定することで、サービス側が講じている地理的制限を回避する攻撃手法も確認されているという。

言葉巧みに主にメールなどでクレデンシャルを奪うフィッシングも深刻度を増しており、生成 AI によるメールテンプレートや Web アプリケーションコードの自動生成、Phishing as a Service の台頭により攻撃の敷居が大幅に下がっているという。

ログイン攻撃もまた、小売・E コマース業界が突出して高リスクで、ログイン試行の 22.2 %が悪意のある行動だという。プロフェッショナルサービス(10.8 %)、金融サービス(9.9 %)がそれに続く。企業規模別では、大企業が提供するサービス等へのログイン試行の 24.9 %が悪意のあるものだという。

3. MFAの悪用:減少傾向だが依然としてリスク

MFA(Multi Factor Authentication:多要素認証)悪用攻撃は、攻撃者が何らかの方法で多要素認証を回避する。主要な手法として、OTP のブルートフォースや、侵害された MFA デバイスの悪用、MFA プッシュ通知の悪用などがある。

2024 年の Auth0 プラットフォーム全体で検出された悪意のある MFA イベントの中央値は 7.3 %となり、前年平均 12.7 %から減少傾向を示している。板倉はこれを「攻撃手法が変化している可能性も」あると分析している。

代表的な攻撃手法として「MFA 疲労攻撃」がある。攻撃者は事前にフィッシング等でユーザー名とパスワードを入手し、対象システムへのログインを複数回試行する。被害者は大量の MFA プッシュ通知を大量に受領し、最終的にうんざりして(疲労して)承認してしまうことでアカウント侵害が成立する。

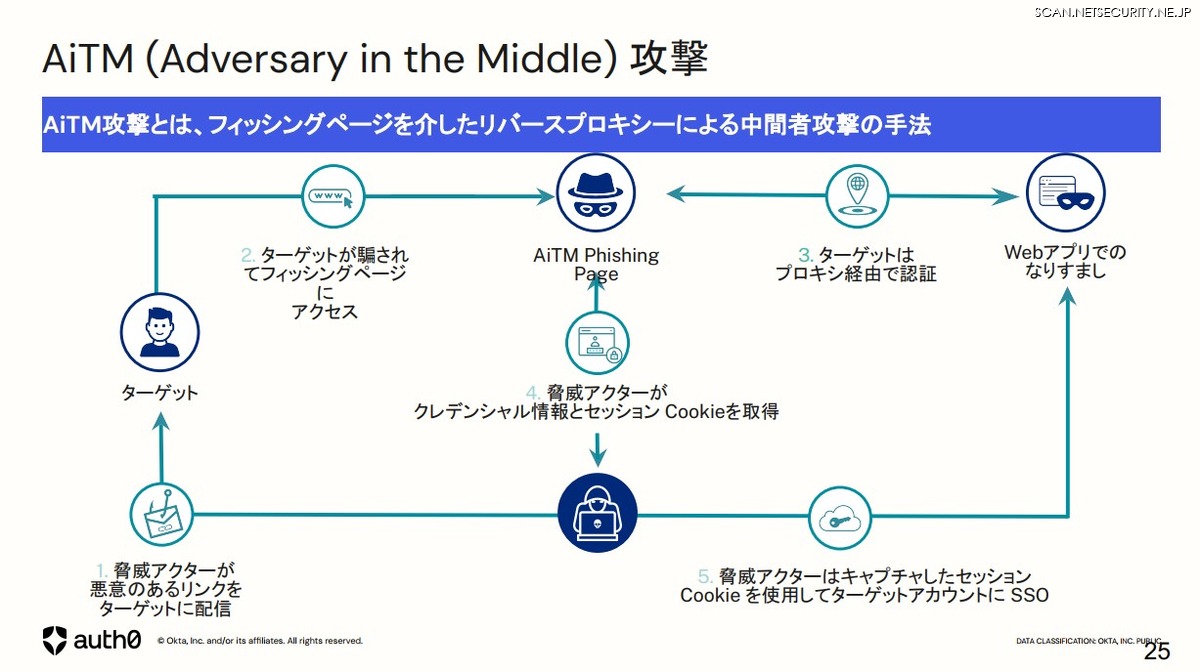

また、さらに高度な手法として、フィッシングページを介した、リバースプロキシによる中間者攻撃手法も確認されているという。この攻撃では認証情報とセッション Cookie の両方を取得し、MFA を回避してアカウントにアクセスが行われる。

MFA の悪用はメディア業界が 20 %超と最も高く、プロフェッショナルサービス(17.6 %)、製造業(8.2 %)が続いている。

●抜け道を作らない多層防御

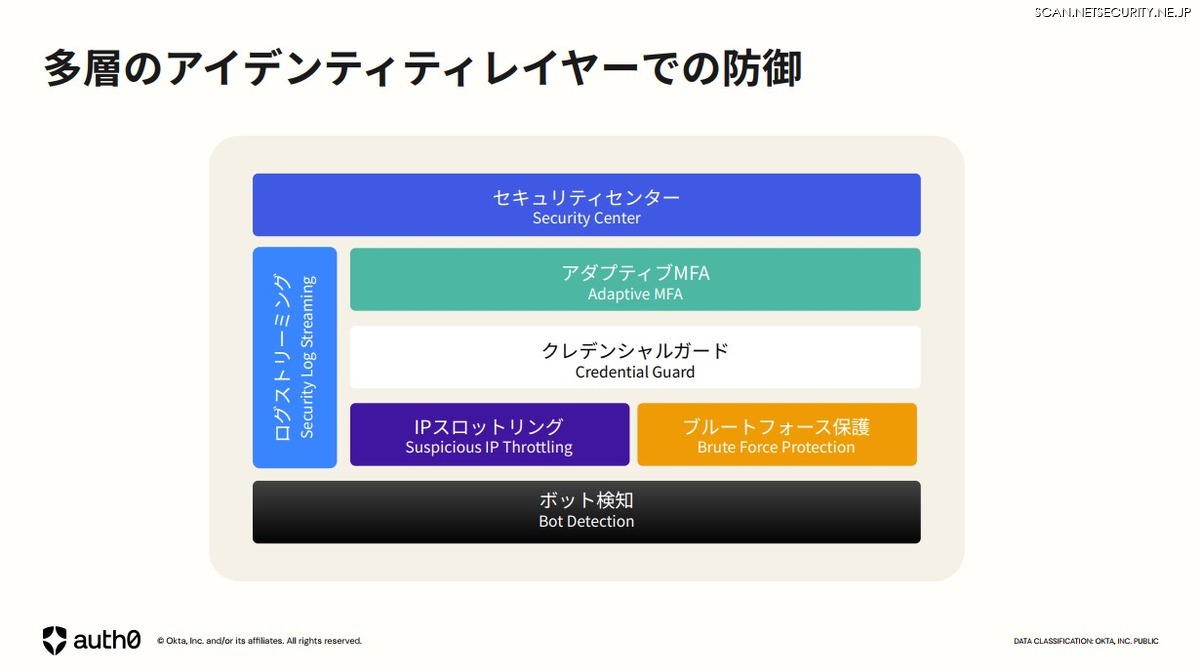

これらの認証をターゲットとした攻撃への対策は板倉によれば「抜け道を作らない」多層防御の実装だという。

まず、サインアップ攻撃への効果的な対策にはクラウドインフラ層での基本対策に追加したCIAM層での対策が必要である。クラウドインフラ層では、TCP/UDP 層への攻撃を吸収する DDoS 対策、挙動やインテリジェンスとひもづけてブロックするボット管理、同一と推定される過剰なアクセスを制御するレート制限を実装する。

CIAM(Customer Identity and Access Management)層での対策は、異常な IP・AS・地理・User-Agent に基づいてブロックを行うなどの DDoS 対策、テレメトリによる高度なボット検知、リスクベースによる CAPTCHA 要求、厳格な IP・接続数制御等を組み合わせる必要がある。

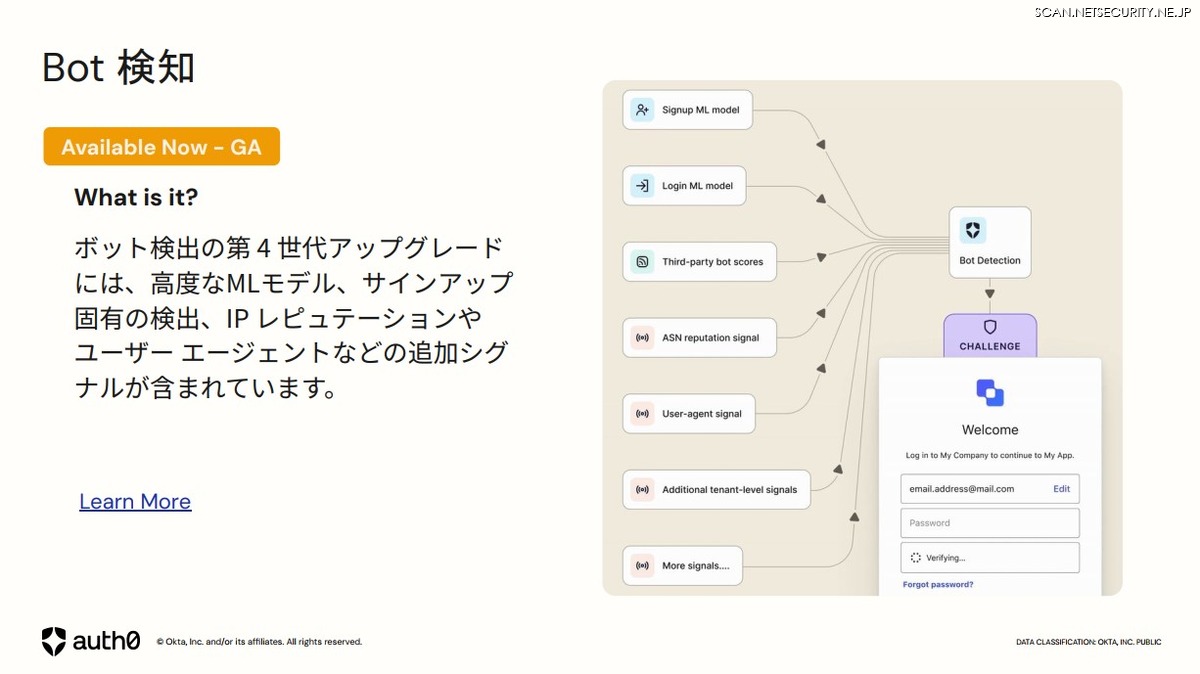

なお、Okta Access Gateway のボット検出機能の最新の第 4 世代アップグレードでは、MLモデルやサインアップ固有の検出、IPレピュテーションやユーザーエージェントなどのシグナルが検出に利用される。

ログイン攻撃への対策は、漏えいパスワードの検出と強制リセットや、不要な機能や API エンドポイントの無効化、MFA の適切な活用が基本となるという。

MFA 悪用を防ぐ前提として板倉が強調したのは「MFA の抜け道を作らない」という原則だ。たとえば、認証するときは MFA が必要だがパスワードリセットの際にはパスワードだけでできてしまうような実装は避けるべきだという。MFA を適用するのであればリスクの高い場所全てに適用しなければ意味がない。また、SMS 等の古い認証要素は狙われやすいため、生体認証や物理的実体に基づく認証要素への移行を推奨した。

同時に板倉は、リスクが高くないところにも MFA を要求することはユーザーの利便性をむやみに損なうだけになると語り、ログインごとにリスクを判断して、このリスクが高いと判断された場合に追加認証を促す「アダプティブ MFA」を紹介した。

最後に板倉は自身が、最も効果的な対策あるいは根本的解決策と位置づける、パスキーを活用したパスワードレス認証への転換を紹介してブリーフィングをしめくくった。

--

パスワードレスの提唱は Okta の会見ではほぼ毎回言及されるコンセプトである。そもそも認証で用いる「パスワード」とは、古代や中世の時代、ローマ軍の兵士や騎士団などの間で、敵か味方かを区別する「合言葉」が起源であるという説がある。

同時に複数の組織の属性を持つことなどあり得なかった時代に考案されたシステムを、下手をすると 100 も 200 も Web サービスやクラウドサービス等を使う DX の時代に用いること自体が、もはや安全圏どころか大いにリスクのあることなのかもしれない。