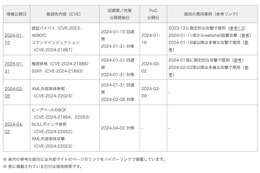

独立行政法人情報処理推進機構(IPA)および一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は4月18日、PuTTY SSHクライアントのECDSA署名処理における脆弱性について「Japan Vulnerability Notes(JVN)」で発表した。影響を受けるシステムは以下の通り。

PuTTY バージョン 0.68 から 0.80 まで

PuTTY SSH クライアントのECDSA署名処理の実装には脆弱性があり、NIST P521楕円曲線によるECDSA秘密鍵を使っている場合、署名を行う際に生成するnonceに偏りがあり(CVE-2024-31497)、ごく少数(60個程度)の署名データから使用している秘密鍵を特定される可能性がある。

JVNでは、開発者が提供する情報をもとに最新バージョンにアップデートするよう呼びかけている。NIST P521秘密鍵を使用している場合は、鍵対の更新も推奨している。