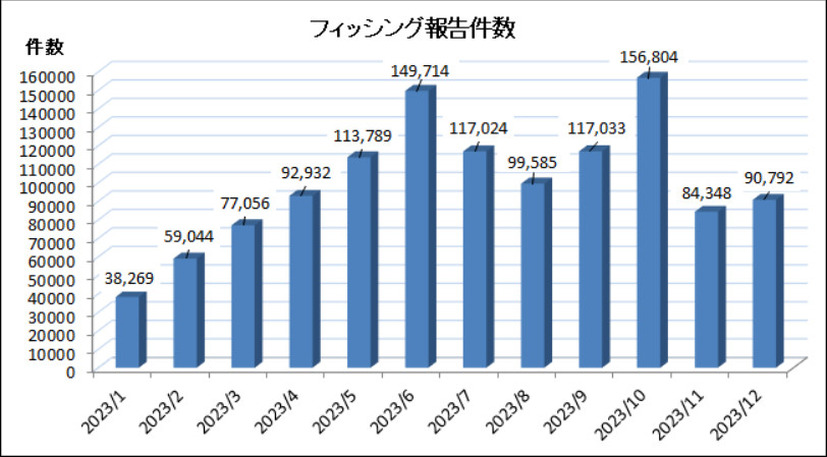

フィッシング対策協議会は1月15日、2023年12月の「フィッシング報告状況」を公開した。12月に協議会へ寄せられた海外を含むフィッシング報告件数は、前月より6,444件増加し90,792件となった。

12月は、ETC利用照会サービスを騙るフィッシングの報告が増加し、報告数全体の約24.3%を占めた。これまで最大の割合を占めていたAmazonを逆転した形となった。大量(10,000件以上)の報告があったAmazon、マイナポイント事務局、三井住友カードをかたるフィッシングの報告を合わせると、全体の約69.4%を占めた。

1,000件以上の大量の報告を受領したブランドは11ブランドで、これらを合わせると全体の約89.7%を占めた。フィッシングが騙るブランドは分散傾向にあると考えられる。分野別で報告数全体に対する割合を見ると、EC系約28.5%、オンラインサービス系約24.7%、クレジット・信販系約22.9%、公共サービス系約12.4%、交通系約5.0%となっている。

フィッシングに悪用されたブランドは80ブランドで、クレジット・信販系が最も多く17ブランド、以下、通信事業者・メールサービス系(9ブランド)、金融系(8ブランド)、オンラインサービス系(7ブランド)、EC系、配送系(いずれも6ブランド)、決済サービス系(5ブランド)と続いた。

フィッシングサイトのURL件数は17,172件となり、前月から6,494件、約60.8%増加した。TLD別では「.com」(約55.3%)、「.dev」(約16.8%)、「.cn」(約10.8%)、「.top」(約8.0%)、「.xyz」(約2.6%)、「.net」(約2.3%)という順で多かった。

追跡を困難にするために、Cloudflare Workersで付与できるサブドメインをフィッシングサイトへのリダイレクト元として悪用するケースが約37.2%と急増している。

スミッシングは、宅配便関連の不在通知を装う文面からAppleをかたるフィッシングサイトへ誘導するタイプの報告が多く受領された。これに続き、金融系ブランド、モバイルキャリア、電力会社をかたる文面が多く報告されている。

ある調査用メールアドレス宛に12月に届いたフィッシングメールのうち、約50.2%が実在するサービスのメールアドレス(ドメイン)をメールの差出人に使用した「なりすまし」フィッシングメールであり、前月の約41.4%から増加している。

送信ドメイン認証技術「DMARC」により排除(ポリシーがrejectまたはquarantine)できるなりすましフィッシングメールは約38.4%、DMARCポリシーがnoneまたはDMARC非対応のドメインのなりすましフィッシングメールは11.8%、送信ドメイン認証で判別できないフィッシングメールは約49.8%であった。送信ドメイン認証結果の有無による悪性判定を回避しようとする試みが多くみられた。

また、DMARCでは認証失敗(dmarc=fail)となっていても、SPFおよびDKIM単体の認証はpassしているなりすましメールが多く確認された。このようなメールを排除するため、受信側でもDMARC認証に対応する必要性が高まっているとしている。

業界を騒がせているGoogleの「メール送信者のガイドライン」は、12月に追記が行われている。また「よくある質問」には、今後の具体的なスケジュールについても追記されており、2024年2月1日以降は、要件を満たさないメールの一部にエラーが返り始め、4月から非準拠メールへの拒否率を引き上げていくとしている。