日本は、安全保障問題を米国に依存しているので、有事対応や国レベルの危機感の知見に乏しい。平時の治安は極めて高いが、過去の教訓が生かされず、間違った対策が継続して実施される場合がある。有事の都度、対策や対応が議論されるが、原因究明ではなくスケープゴートを立てて終わりになるケースも少なくない。

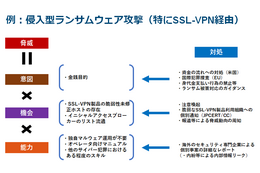

これはセキュリティマネジメントやリスクマネジメントの教科書にでてくる悪い例の見本でもある。サイバー防衛やアクティブディフェンスの議論でも同様な誤謬が懸念される。直接の軍事行動はとれないがサイバー空間なら IT 先進国の日本でもできるのではないか。そんな安易な理由で、サイバー先制攻撃や敵基地システムの無力化ができるほどサイバー空間はシンプルではない。

●本当のサイバー軍事行動やアクティブディフェンス

サイバー攻撃なら、ミサイル発射が確実であると判断した時点ですぐさま先制攻撃を加え、敵システムを無害化できるというイメージでアクティブディフェンスを語る政治家もいる。荒唐無稽とまではいわないが、そのための投資・時間・リソース・組織体制の考慮がなければ絵に描いた餅に過ぎないことをどれだけ認識しているだろうか。

2022年初夏、スロバキアのセキュリティ企業の雄 ESET が開催した「ESET WORLD 2022」において同社の Robert Lipovsky 氏が「Past and Present Cybewar in UKRAINE(ウクライナのサイバー戦の過去と現在)」と題するセッションを行った。2022 年 2 月 24 日に始まったロシアによるウクライナ侵攻直前とその後に観測されたサイバー攻撃について分析したものだ。セッションではロシアによるウクライナへのサイバー攻撃は 10 年がかりで行われていると指摘された。

絵に描いた餅ではない本当の餅がいったいどのように作られたのか、その全容の一端が明かされた。