日本でも「バグバウンティ(脆弱性報奨金制度)」という言葉を耳にする機会が増えた。外部のセキュリティ研究者に自社製品の脆弱性を探してもらい、発見に対して報奨金を支払う仕組みだ。一部の先進的な企業では「レッドチーム演習」、すなわち攻撃者を模した専門チームが自社システムへの侵入を試みる訓練も実施されるようになった。

● バグバウンティやレッドチーム演習のさらに先

だが、世界のテック大手はさらにその先を行っている。自社内に、自社製品を容赦なく攻撃し、設計レベルの欠陥を暴き出す常設の内製攻撃研究チームを抱えているのだ。控えめに言っても凄く面白そうな仕事と言わざるを得ない。最高にクリエイティブで知的な挑戦だ。

Google の「Project Zero」はその代表格だろう。自社製品にとどまらず、Apple の iOS や Microsoft Windows を含むあらゆるソフトウェアのゼロデイ脆弱性を探し出し、発見から 90 日以内に修正されなければ相手が誰であろうと技術詳細を公開するというベンダーを震え上がらせる強硬なポリシーで知られる。

Apple の「SEAR(Security Engineering and Architecture)」は、自社設計のチップへの物理攻撃からメッセージングアプリの暗号化破壊まで、ハードウェアとソフトウェアの垂直統合で攻撃研究を行う。

Meta の「Red Team X」は、APT(持続的標的型攻撃)グループさながらの長期潜伏型攻撃を自社インフラに仕掛ける。

こうしたチームを自社で持つ企業には共通点がある。OS やクラウドサービス等を提供する立場にあり、一つの脆弱性が数億台のデバイスや数万社の顧客に影響しうるという危機感だ。バグバウンティが「点」の発見に強いのに対し、内部攻撃研究チームは「設計上の構造的な弱点」という「面」を叩く。両者は補完関係にあるが、後者を持てる企業はごく限られている。

本稿で取り上げるのは、マイクロソフトのそうしたチームの一つ、STORM(Security Testing & Offensive Research at Microsoft)だ。なお、マイクロソフトは外部の脅威アクター(攻撃者グループ)に「Storm-0558」のような識別名を付与するが、本稿の STORM はそれとはまったく別の、同社内部の防御側チームである。

● STORM は何者?

STORM は、Azure Edge & Platform 製品群のセキュリティと信頼性を確保することをミッションとするチームだ。出荷済みおよび出荷間近の製品に対し、攻撃者の視点で脆弱性を探し出し、修正を推進する。

単なる脆弱性診断チームではない。発見した脆弱性に対して実際に攻撃が成立するかを証明するエクスプロイト開発まで踏み込み、その知見を開発チームに直接フィードバックすることで、設計段階からの安全性向上を促す。

マイクロソフトには複数のレッドチーム組織が存在するが、STORM は OS のブートステージや BitLocker など、OS が完全に起動する前の領域を主戦場とするエキスパート集団だ。

2025 年 8 月、STORM の研究者 2 人、セキュリティリサーチャーのアーロン・レヴィヴ(写真左)とシニアセキュリティリサーチャーのネタネール・ベン・サイモン(写真右)が Black Hat USA 2025 の壇上に立った。

彼らの講演タイトルは「BitUnlocker:Leveraging Windows Recovery to Extract BitLocker Secrets(BitUnlocker:Windows 回復環境を足がかりに BitLocker の保護データを抜き出す)」。自社の BitLocker に対して 4 つの突破口を発見し、そのすべてを修正したうえで、攻撃の全プロセスを業界に向けて国際カンファレンスで詳細に公開するという念の入りようだ。

あたりまえだが、4 件の脆弱性はすべて 2025 年 7 月の定例パッチで修正済みであり、さらに講演から 8 ヶ月が経った今、速報としての価値はゼロ、いやゼロ以下だ。だが、この研究には時間が経っても色あせない中身がある。自社製品を破壊し、修正し、その手口を講演で知らしめるまでの全過程が記録されていること。そして、単体では取るに足らない小さな問題を 3 つ繋ぎ合わせた結果、BitLocker の暗号化が完全に解除されるという「チェーン型エクスプロイト」が含まれていることだ。

では、STORM は具体的に何を発見し、どうやって攻撃を成立させたのか。その過程を簡潔に解説しよう。まずは今回 STORM に血祭りに上げられた BitLocker について触れておこう。

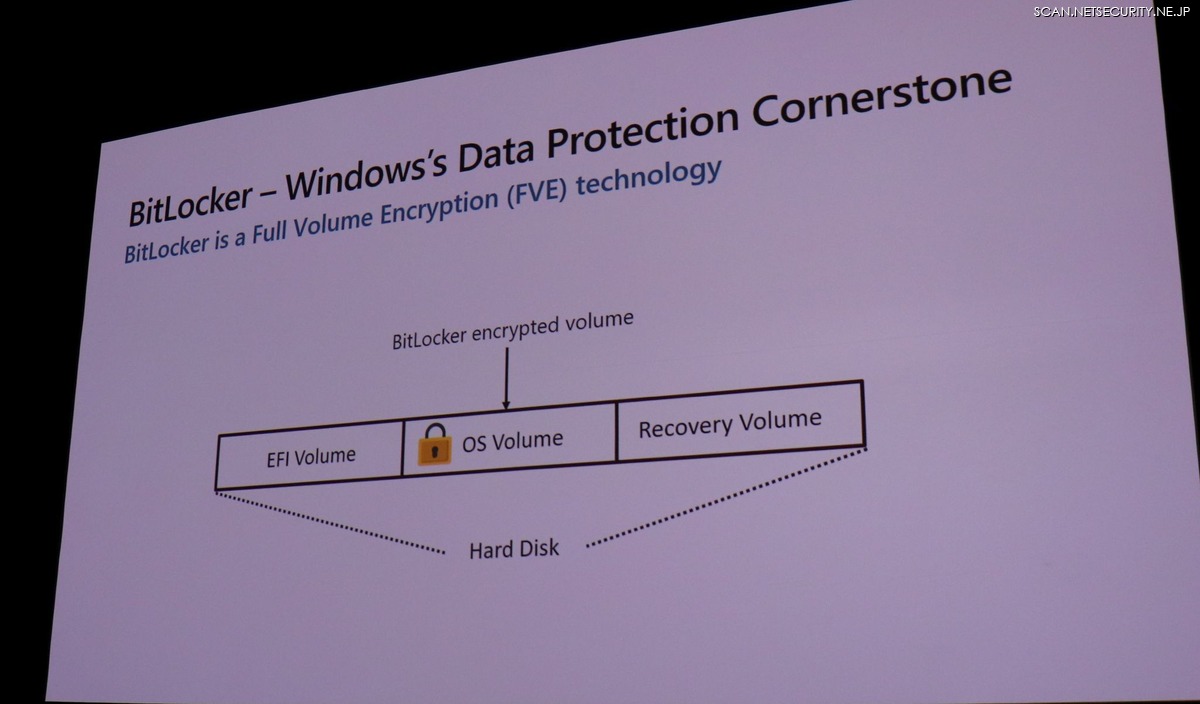

● BitLocker は何を守るのか

BitLocker は Windows のフルボリューム暗号化技術だ(ファイルやフォルダ単位でなく全体を暗号化する)。有効化するとドライブ全体が暗号化され、物理的な盗難にあってもストレージの中身が保護される。HDD や SSD を取り出して直接解析しようとしても、データを読むことはできない。

つまり、BitLocker の脅威モデルが想定している攻撃者は「一般的な泥棒」だ。物理アクセスは持っているが、ユーザーのパスワードや認証情報は持っていない。暗号化でデータを守る以上、この想定は一見すると合理的に見える。