一般に月次年次等、定期的に公開されるレポートの多くは、定型のフォーマットに沿って、数字の推移を棒グラフ等で見る若干退屈な(そこにこそ価値があるのだが)形式のものが多いが、何種類かある CrowdStrike のアニュアルレポートは、そうした決まった型を持ちつつも、毎回新しい提案を行い、都度読む者に発見を与える。

今回のグローバル脅威レポートで「一皮むけた」「また何か新しいことを始めたな」と感じたのは「アドバーサリー ユニバース」という概念の創出である。

●サイバー攻撃者の「魔法省」

「アドバーサリー ユニバース」とは「サイバー攻撃をなす敵対者たちの宇宙」、「 Adversary(敵対者、敵性国家)」「 Universe(宇宙、森羅万象、世界)」といった意味で、用語の明確な定義が本書の中でなされてはいないが、本文を総合するに、個別の APT や犯罪組織を従来の CrowdStrike らしく偏執狂的に微分して深く分析を行うこれまでのアプローチを継続しながらも、サイバー犯罪産業全体を俯瞰する視点で研究を行うことによって、より精度の高い未来予測や、より効果のある対策を行っていく考え方、あるいは決意表明に読めた。

ごくあたりまえのことに思えるし、シマンテックやマカフィーもサイバー犯罪を「産業」としてとらえて定期的に統計を試みてもいる。しかしこういう用語を作るところが CrowdStrike らしく、シマンテック マカフィー視点では、あくまでその「産業」は撲滅すべき外部不経済に過ぎないが、「アドバーサリー ユニバース」はそれを斜め上に一歩進めて、税金逃れをし人類のプライバシーを蹂躙する GAFA 同様、サイバー犯罪総体を、今世紀新たに地球に誕生した政府や国家の亜成体として積極的に捉えようとする意図がある。産業と異なり国家には意志がある。

この方法が今後どういう成果を得るかは全くわからないものの、後から振り返ってひとつのエポックだったとふりかえる未来がひょっとしたらあるかもしれない。いずれにしても CrowdStrike 以外には真似のできないコンセプトである。

本書 6 ページの第 4 段落には、

「脅威に対抗すべく、CrowdStrike Intelligenceは、19 の攻撃者グループを追跡対象に追加しました。これらを含め、当社が世界各地で追跡するグループの総数は 149 と、他にはないレベルとなりました。CrowdStrike Intelligenceは、攻撃者グループの名前を割り当てるのに十分な情報または証拠が得られていない場合の、標的型の侵入活動は「クラスター」と呼んで追跡しています。2020 年には、継続的に監視してきたアクティビティクラスターの数は、24 にまで増加しました。」

と記載されている。

ここにある「19」「24」という数字は、「日本には 1,718 の市町村がある」と語る総務省のようでもあり、「日本の広域暴力団は 2,032 団体、構成員総数は 63,877 名」と述べる犯罪白書のようでもある。CrowdStrike の調査活動を弊誌は「高度で持続的な(Advanced & Persistence)研究」と呼んできたが、それがここでも示されている。

もしサイバー犯罪の世界に、ハリー・ポッターの世界の「魔法省」のような魔法使い政府を統括する機関を作るとしたら、時価総額 5 兆 8,324 億円で、三井住友フィナンシャルグループや武田薬品工業などと肩を並べる CrowdStrike がその役割にふさわしいのではないかと思える。

● CrowdStrike が結ぶ点と点

断片的な報告の点と点を結んで、そこからどのような全体像が見えるかを示すのが CrowdStrike のレポートの真骨頂のひとつだが、本資料にはいくつもそういった知見が紹介されている。

「 COVID-19 に乗じたサイバー攻撃の手口一覧」として、中国・ロシア・北朝鮮・イラン・ベトナム、いわば「サイバー犯罪主要国」を観測した事実に基づく知見が簡潔にまとめられていた。

この中で目を引くのがベトナムの動きで次のように不気味に記述されている。

「 CrowdStrike Intelligence は、ベトナムを拠点とする OCEAN BUFFALO(オーシャン・バッファロ)が、2020 年 1 月初めに COVID-19 の対策において重要な役割を担う中国の民間組織と政府機関を標的にしていた時期と、ベトナム政府が同国でのウイルス拡散防止に向けた包括的な方策の策定に向けて、早期かつ強力な取り組みを行っていた時期が一致していたことを明らかにしました。ベトナムの対策の厳格さと幅広さは際立っていました。なにしろ、ベトナムで初めて COVID-19 が確認される数週間前から、そして中国でも死者がまだ 2 人しか出ていない時期から動き始めていたのです。」

サイバー攻撃は金銭と知財が標的になったものばかりが目につくが、国家を守るヒントを探す諜報としてのサイバー攻撃という存在を気づかせてくれる記述だ。

ベトナムは 2020 年 1 月時点で全国の学校を閉鎖するなど、国際比較でもありえない早い一手を打ち続け、突出して感染者や死亡者が少ない国のひとつとして知られる。きっとコロナ後の世界で経済成長のアクセルをふかし国家のステータスを一段上げる計画を固めていることだろう。翻ってわが国日本のことを考えた。こういう気づきを与えてくれるのが CrowdStrike のレポートだ。

本書でたくさん紹介されている、点と点を結んで全体像を見せる例を、もうひとつだけ紹介しておくと、ランサムウェアギャングの医療機関への攻撃手控えである。本書 13 から 14 ページにかけて次のような記述がある。

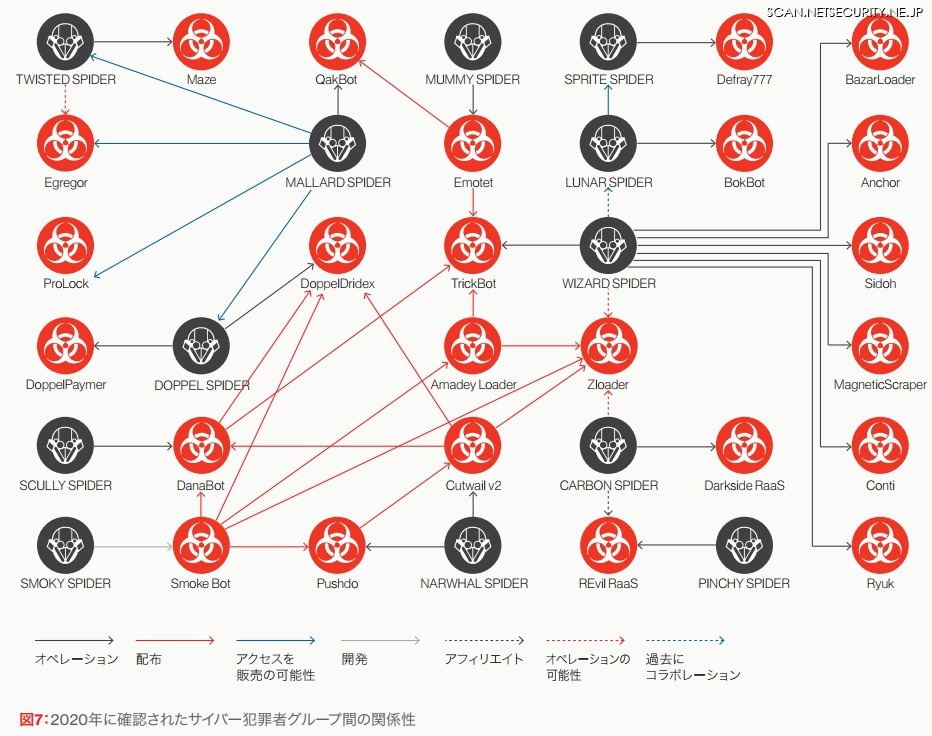

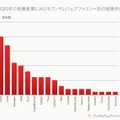

「パンデミックのさなか、BGH を行う攻撃者らの間でも、医療産業を攻撃対象とすることについては、論議を呼んでいたようです。TWISTED SPIDER(ツイステッド・スパイダー)、VIKING SPIDER(バイキング・スパイダー)、GRACEFUL SPIDER(グレースフル・スパイダー)、TRAVELING SPIDER(トラベリング・スパイダー)などの一部のグループは、最前線の医療機関を標的から除外することを公言しました。DOPPEL SPIDER(ドッペル・スパイダー)をはじめとする他のグループは、医療機関に意図せず被害が及んだ場合には、身代金の支払いを要求することはなく、暗号解読キーを提供してすぐに解決できるようにするという声明を出しました。2020年9月に、ドイツの病院でインシデントが発生した際には、そのような対応が取られました。これらの主張にもかかわらず、CrowdStrike Intelligence は、2020 年に 18 の BGH 型ランサムウェアファミリーが 104 の医療組織を感染させたのを確認しています。なかでも最も多かったのは、TWISTED SPIDER の Maze および WIZARD SPIDER の Conti を用いた攻撃でした。病院を標的にすることを避けた攻撃者でも、製薬会社やバイオメディカル企業に対する攻撃の手は緩めなかったようです。」

多くの読者はこれらの事実を、速報されたニュースとして、部分部分、断片断片を見知っていることだろうが、こうしてひとつらなりの事実としてまとめてあると、そこから傾向が読み取れ、非常にわかりやすい。

なお、IT 管理ソフト SolarWinds Orion の顛末は、わざわざ 3 ページを割いてまとめられている。これは是非直接ご確認いただきたい。

本書は全ページ数 53 ページ、最後の 2 ページが製品一覧なので、実質は 50 ページ弱だが、丁寧に読んでいると 1 時間程度あっという間に経つ。50 ページから 51 ページに記載された「提案事項」に書かれた対策手法は必ずしも真新しいものばかりではないが、本レポートの通読を経た後でそれに目を通すと、改めて基本的対策の重要性が説得力を帯びるから不思議だ。

できれば CrowdStrike のアニュアルレポートは、カラー両面印刷でプリントアウトして、左側を 2 箇所以上ステープラで綴じて読むことをお勧めする。その価値がある。

「2021年版 CROWDSTRIKE グローバル脅威レポート」

クラウドストライク株式会社( 2021年5月/PDF形式/53ページ/2.64 MB )

目次

p6. はじめに

p6. サイバー犯罪(eCrime)指数の導入

p8. 命名規則

p9. 脅威ハンティングの概況

p11. 2020年のトレンド

p11. グローバルなパンデミックがもたらしたCOVID-19便乗の手口と 医療産業への攻撃

p16. StellarParticleサプライチェーン攻撃とO365の悪用

p19. ビックゲームハンターが採用-データを人質に取る脅迫手口

p24. サイバー犯罪のエコシステム

p25. トレンドと技術

p28. OVERWATCHが着目:金融機関を狙ったWIZARD SPIDER

p30. サイバー犯罪において他者に技術を提供する攻撃者

p34. 標的型攻撃

p35. 中国

p39. ロシア

p41. イラン

p44. 北朝鮮

p47. その他の攻撃者グループ

p48. 脆弱性インテリジェンス

p48. 脆弱性の普及とエクスプロイトコードの信頼性

p48. 相互依存:エクスプロイトと認証情報ベースの攻撃

p50. 提言事項

p52. CROWDSTRIKEについて

p52. 製品とサービス

>> レポートDL ( 無料・要登録 )

![航空向けシステム会社 SITA 社への攻撃 中国 Winnti グループの仕業と判明/FancyBear や Lazarus 騙るギャングが DDoS 恐喝 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/34947.jpg)