株式会社CAMPFIREは4月22日、4月3日に公表した同社システム管理用GitHubアカウントへの不正アクセスについて、第三報を発表した。

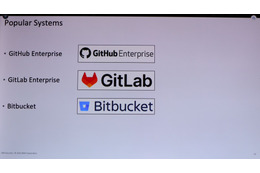

同社では4月2日午後10時50分頃に、同社のシステム管理に使用しているGitHubアカウントに第三者から不正アクセスがあり、一部のソースコードが閲覧された可能性が判明していた。

同社では詳細な調査の結果、当該不正アクセスを受けたGithubアカウントから、一部の個人情報が閲覧可能な状態であったことが判明した旨を4月14日に公表している。

閲覧可能な状態にあった情報は下記の通り。

・CAMPFIRE取引先に係る氏名、連絡先情報:1件

・CAMPFIREの開発業務の従事者(退職者を含む従業員・業務委託先)の氏名、メールアドレス:計413名

同社では4月22日に、詳細な調査の結果、同社が顧客情報を管理するシステムの一部で外部からの不正アクセスの痕跡を確認した旨を公表している。

同社では現在、当該システムにおける情報の安全確保のための措置を完了しており、これによる影響範囲について、検証を進めている。

同社では再発防止策として、下記の取り組みを強化するとのこと。

・漏えいした認証情報の無効化・再発行の実施

・個人用アクセストークンへの依存を見直し、権限を限定した認証方式への移行

・組織内の既定アクセス権限の見直し