KDDI株式会社は2月7日、「サイバーセキュリティアニュアルレポート2024」を公開した。

同レポートでは、投資家をはじめとするステークホルダーに事業への信頼性を高めてもらうことを目的に、KDDIグループが実施しているガバナンス強化、サイバー攻撃への対策、先端技術の開発・研究、セキュリティ事業への取り組みを紹介している。

同レポートによると、KDDIでは経営層を委員長とし、営業、技術、コーポレートの各部門長を委員とする「情報セキュリティ委員会」を設置し、KDDIおよびKDDIグループ全体で統一的な情報セキュリティを確保している。また、情報セキュリティ委員会に配属されたKDDIやグループ会社の各部門の代表者からなる「情報セキュリティ推進者会議」および「グループ会社情報セキュリティ推進者会議」を設置し、情報セキュリティの管理状況を的確に把握し、KDDIグループ全体で迅速に情報セキュリティを強化するための施策を展開できるようにしている。各グループ会社でも情報セキュリティ管理体制を整備し、情報セキュリティおよびサイバーセキュリティのリスク低減とその未然防止を図り、リスクの評 価・分析および対策・対応を行っている。

KDDIでは、2013年にCSIRT(Computer Security Incident Response Team)を設置しており、セキュリティインシデント発生時にはCSIRTが社内関係部署と協力して原因調査や証拠保全などを行い、事態収束に向けて社内の統制を確保している。2018年からは外部組織であるKDDIデジタルセキュリティと連携を開始し、さらに内閣サイバーセキュリティセンター(NISC)やICT-ISAC、JPCERTコーディネーションセンター(JPCERT/CC)などの社外セキュリティ機関、FIRST(Forum of Incident Response and Security Teams)や日本シーサート協議会(NCA)といったCSIRTのコミュニティとも連携している。

近年、VPN(Virtual Private Network)、RDP(Remote Desktop Protocol)、SSH(Secure Shell)といったリモート通信をサポートする外部公開機器が攻撃者の標的となっており、これらの機器に脆弱性や管理不備が存在すると、認証回避やパスワード情報の漏えいなどを起因とした不正アクセスが発生し、実際に攻撃を受けた企業も報告されている。

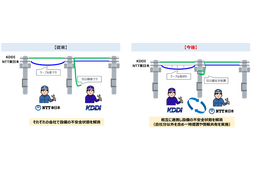

KDDIでは、外部公開機器を悪用したサイバー攻撃のリスクを低減するために、防御側の視点だけではなく攻撃者視点から能動的な調査を実施することで、通常の脆弱性診断では特定が困難なホストや、管理が 不十分なホストの検出を可能としている。具体的な実施策として、OSINT(Open Source Intelligence)などのインターネット上に一般公開されている情報やURL、証明書情報などを活用して、外部に公開されている社内関連設備を探索し、関連ホストが確認された場合には攻撃リスクや管理状況の評価を実施、リスクが高いと判定されたホストに是正対応を行い、攻撃者が外部公開機器を悪用できないように対策を実施している。

サービスのデジタル化に伴う新たな脅威に対応するために、NISCでも必要性が提起されている組織SSIRT(Service Security Incident Readiness & response Team)について、KDDIでは2018年に結成し、デジタルサービス提供者としての新たなリスクに対処するため、専門知識を持ったチームが「サービス仕様の監査」「監視」「啓発」の3つの施策を軸に対策に取り組んでいる。

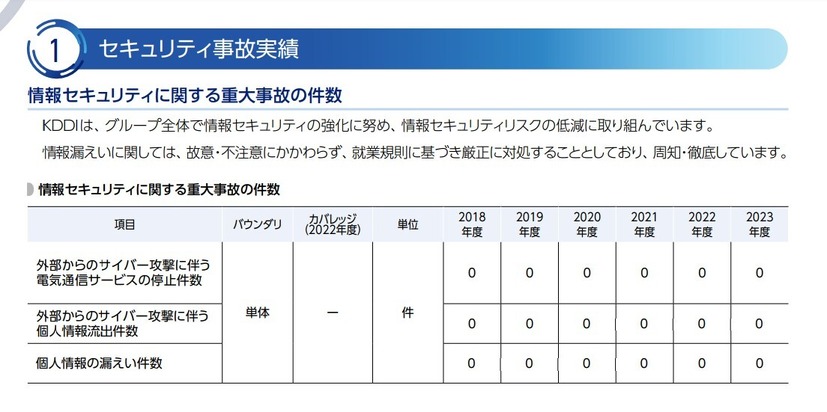

KDDIでは、グループ全体で情報セキュリティの強化に努め、情報セキュリティリスクの低減に取り組んでおり、情報漏えいに関しては、故意・不注意にかかわらず就業規則に基づき厳正に対処することとし、周知・徹底している。2023年度は、「外部からのサイバー攻撃に伴う電気通信サービスの停止件数」、「外部からのサイバー攻撃に伴う個人情報流出件数」「個人情報の漏えい件数」すべて0件であった。

![セキュリティ業界「未認知」の評論家の発言 ほか [Scan PREMIUM Monthly Executive Summary 2025年1月度] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/47472.jpg)