セキュリティ製品の評価で古くからあるのが検知率で、たとえばアンチウイルスの検知性能を 100 を最大値とするパーセントで表す。義務教育やその後の教育過程で誰しも「100 点 イコール 完璧」という図式はできているから、極めてシンプルでわかりやすい。運用という視点が抜け落ちているからこその、よく晴れた青空のようなまっすぐな世界観である。

かつて Cylance が市場に登場したとき、とりわけ目を引いたのは、それが AI で駆動することと同じくらいあるいはそれ以上に、彼らが講演等々で繰り返し行った、既存アンチウイルス製品との性能比較をバトル形式で行うデモンストレーションだったと思う。「検証」と称して Norton や McAfee などの名だたる大物アンチウイルスと比較デモを行うさまは刺激的な眺めであり、少なくないセキュリティ管理者はあれを、ヘビー級のタイトルマッチのようなエンタメとして見ていた側面があったと思う。

こうした闘技場的な製品評価と対極にあると思えるのが、今回紹介する製品評価レポート「技術検証:CrowdStrike Falcon Identity Protection でリスクを削減」だ。同レポートは IT アナリスト企業、米 Enterprise Strategy Group 社が 2021 年 7 月に発行した報告書で、執筆者はシニアアナリスト Jack Poller。この手のレポートに個人名がクレジットされることは珍しい。

近年「アクセスブローカー」と呼ばれる、サイバー犯罪の専門職能あるいは専門業種が存在感を増している。企業ネットワークに入り込むための裏口の鍵や入館証などにあたるクレデンシャルを、組織的かつ効率的に盗み集め、クレデンシャルの重要度を的確に査定、適正価格の値付けを行い、たとえばランサムウェア攻撃を仕掛けたいと思っている組織に向けて販売、入金が確認され次第、クレデンシャルの元データを不可逆的に消去する。

アクセスブローカーの登場によって、アイデンティティ&アクセスマネジメントという、これまでどちらかといえば事務的だった IT 管理領域が、ふと気づくと物騒で血なまぐさい戦場に変わっていた。攻撃者は正規のクレデンシャルを用いて悠々と執務室に入場してくる。アイデンティティ管理とその保護というジャンルが、CrowdStrike が本腰を入れて取り組むような時代になったともいえる。

セキュリティ製品はひととおり使い方をユーザーに覚えさせれば、それで手離れするということは全くなく、導入が完了したところがスタートラインで、そこから日々の運用が始まる。だからこそ、日本市場特有のユーザー企業の課題を、本社がどれだけ聞く耳を持ってくれるか、日本市場向けの機能追加を行ってくれるかといった政治的要素が大事だったりする。検知率や大手アンチウイルスに勝った負けたという「点」の評価よりも、運用視点からの「線」の評価が重要になる。

Enterprise Strategy Group によるこのレポートは、最高時速の数値で一喜一憂するような視点とは真逆の、長く続く日々のセキュリティ運用の視点から書かれたものであり、これまでありそうでなかった資料となっている。

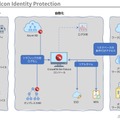

レポートは今回の技術評価対象製品である「CrowdStrike Falcon Identity Protection」の製品アーキテクチャの図示に始まり、同製品の利用による期待成果を挙げることから始まる。

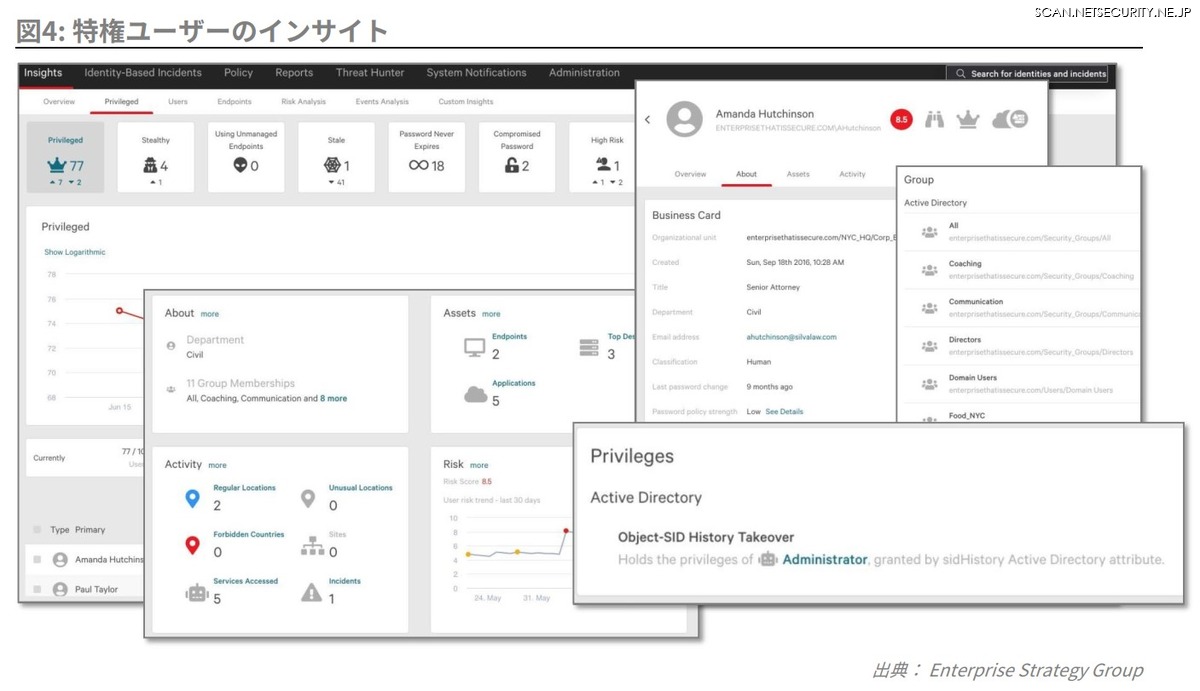

その後レポートは、デモ環境下での「Active Directoryアイデンティティの可視化」「脅威の検知」「脅威の防御」それぞれの実際の機能検証が行われている。

Enterprise Strategy Group は、本レポートの目次部分に、本レポートの技術検証の目的は、新しいテクノロジーへの洞察を提供することにあり、製品の特徴や機能を検討し、顧客が抱える問題を解決する方法や改善が必要な領域を特定することにあるという、一種利用規約めいた文言を記載しており、これがこのレポートの特徴を的確に語っている。一般的にこういうレポートにありがちな、製品を手放しに翼賛するような要素があまり存在しない。

だから、たとえ別の製品でアイデンティティ&アクセス管理業務を行っているとしても、現在の運用を改善し、より安全性を向上させるヒントを本レポートから得ることもできるし、アクセスブローカーなどという専門業者がなりわいとして成立するような時代に、一体どこを見て、どこを見なくてもいいのかを、短時間で知る手引きとして使えるかもしれない。ページ数も 17 ページとコンパクトである。

アンチウイルス製品のタイトルマッチを娯楽として楽しむならコーラとピザが合うかもしれないが、本レポートは、ブラックコーヒーや、イングリッシュティーとミントチョコがふさわしいと思った。

「CrowdStrike Falcon Identity Protectionでリスクを削減」

クラウドストライク株式会社提供

(2021年7月/PDF形式/約17ページ/1.72 MB)

ー 目次 ー

はじめに … 3

背景 … 3

CrowdStrike Falcon Identity Protection … 4

ESG技術検証 … 5

Active Directoryアイデンティティを即時に分析 … 5

LDAP Signing is not Required(LDAP署名が不要)

Show related entities(関連エンティティを表示)

Privileged(特権ユーザーに関するインサイト)

Custom Insights(カスタムインサイト)

脅威の検知 … 8

Possible Compromised Domain(侵害された可能性のあるドメイン)

Exceptions(例外)

Threat Hunter(脅威ハンター)

Suspicious Movement(不審な動き)

脅威の防御 … 12

脅威やラテラルムーブメントを防御するポリシー作成

まとめ … 16