独立行政法人情報処理推進機構(IPA)は12月9日、Emotetの攻撃活動再開後の状況について発表した。

IPAによると、11月14日頃からEmotetの攻撃活動再開の兆候が確認されたという情報があり、ウイルス感染手口に変化がありつつ、12月現在も攻撃が継続している。IPAに対し、少数ながら企業等から被害相談もあり、再び被害拡大の可能性があり、改めて注意を呼びかけている。

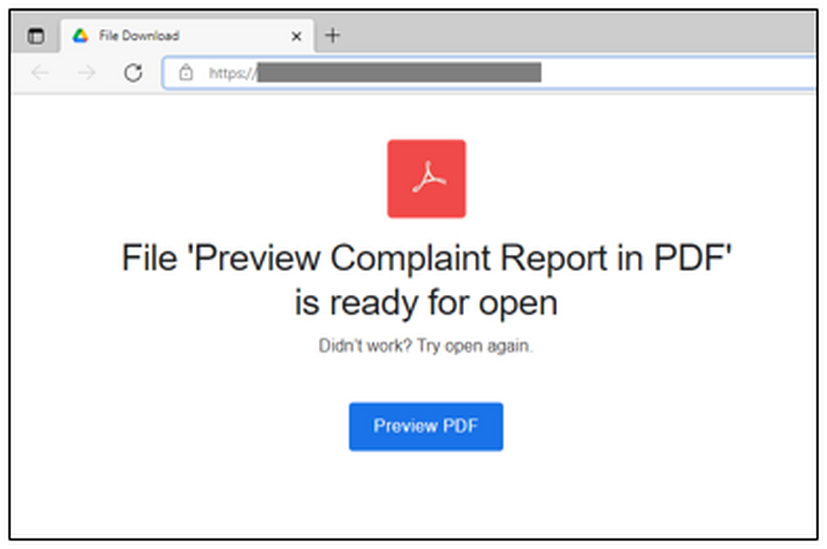

IPAによると、2021年11月以降にOffice文書ファイルのマクロ機能を悪用するものとは異なり、メール本文中のURLリンクをクリックすると、閲覧可能なPDF文書ファイルが存在するかのような画面(攻撃者の用意した偽のWebサイト)へ誘導され、そこでPDF文書ファイルの閲覧ソフトを装ったウイルスファイルをダウンロードさせ、利用者に実行させるという手口が確認されている。

IPAでは、偽のWebサイトの見た目や、ダウンロードさせられるファイルの種類などの細かい手口は変化していく可能性があり、基本的な対策として安全であると判断できない場合はダウンロードしたファイルの開封や実行をしないことが重要としている。

![米司法省 イラン人ハッカー起訴/中国データセキュリティ規則案公布/脅威インテリジェンスに関わる者が念頭に置くこと 他 [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/36516.jpg)