脆弱性が報告され、パッチが公開されたら、それをあてる。しごく単純なことだが、運用の現場でこの単純業務は決してシンプルなものではない。

ScanNetSecurity 読者のような、冷静で経験豊富なセキュリティ管理者なら、脆弱性ハンドリングのフレームワークが規定するCVSSのランク、インパクトを必ずしも数値どおりに判断しないかもしれない。理由は、これらの指標が平均的な前提条件、攻撃を受けたときの影響度・深刻度を表すものだ、ということを知っているからだ。

本稿では2020年末に開催された セキュリティ&リスク・マネジメント サミットの、ガートナー アナリスト グレイグ・ローソン氏の講演「脆弱性管理のための戦略的ビジョン」の要旨をもとに構成する。

●リスクベースの脆弱性管理とは

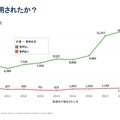

リスクベースの考え方は 25 年以上前から存在する。決して新しいものではないが、脆弱性管理の視点で注目されたのは比較的最近かもしれない。セキュリティの常識として、脅威やリスクは、国、事業者、守りたい資産によって異なるものだ。リスクベースの脆弱性管理は、自身や自社が対峙する脅威環境を定量化する行為でもある。定量化はもちろんデータによって裏付けられる。

ScanNetSecurity 読者のような、冷静で経験豊富なセキュリティ管理者なら、脆弱性ハンドリングのフレームワークが規定するCVSSのランク、インパクトを必ずしも数値どおりに判断しないかもしれない。理由は、これらの指標が平均的な前提条件、攻撃を受けたときの影響度・深刻度を表すものだ、ということを知っているからだ。

本稿では2020年末に開催された セキュリティ&リスク・マネジメント サミットの、ガートナー アナリスト グレイグ・ローソン氏の講演「脆弱性管理のための戦略的ビジョン」の要旨をもとに構成する。

●リスクベースの脆弱性管理とは

リスクベースの考え方は 25 年以上前から存在する。決して新しいものではないが、脆弱性管理の視点で注目されたのは比較的最近かもしれない。セキュリティの常識として、脅威やリスクは、国、事業者、守りたい資産によって異なるものだ。リスクベースの脆弱性管理は、自身や自社が対峙する脅威環境を定量化する行為でもある。定量化はもちろんデータによって裏付けられる。