3 月下旬に米サンフランシスコの Moscone Center で開催された RSAC 2026 Conference の展示会場にて、Okta Japan株式会社 リージョナルCSO 板倉 景子に、同社が発表したAIエージェント対応の製品群について話を聞いた。

● AI エージェントの可視化から統制まで ─ Okta for AI Agents

板倉によれば、従業員向けアイデンティティ管理製品である Okta Workforce Identity の新機能「Okta for AI Agents」では、組織内の AI エージェントをどう安全に管理するかが主眼となっている。

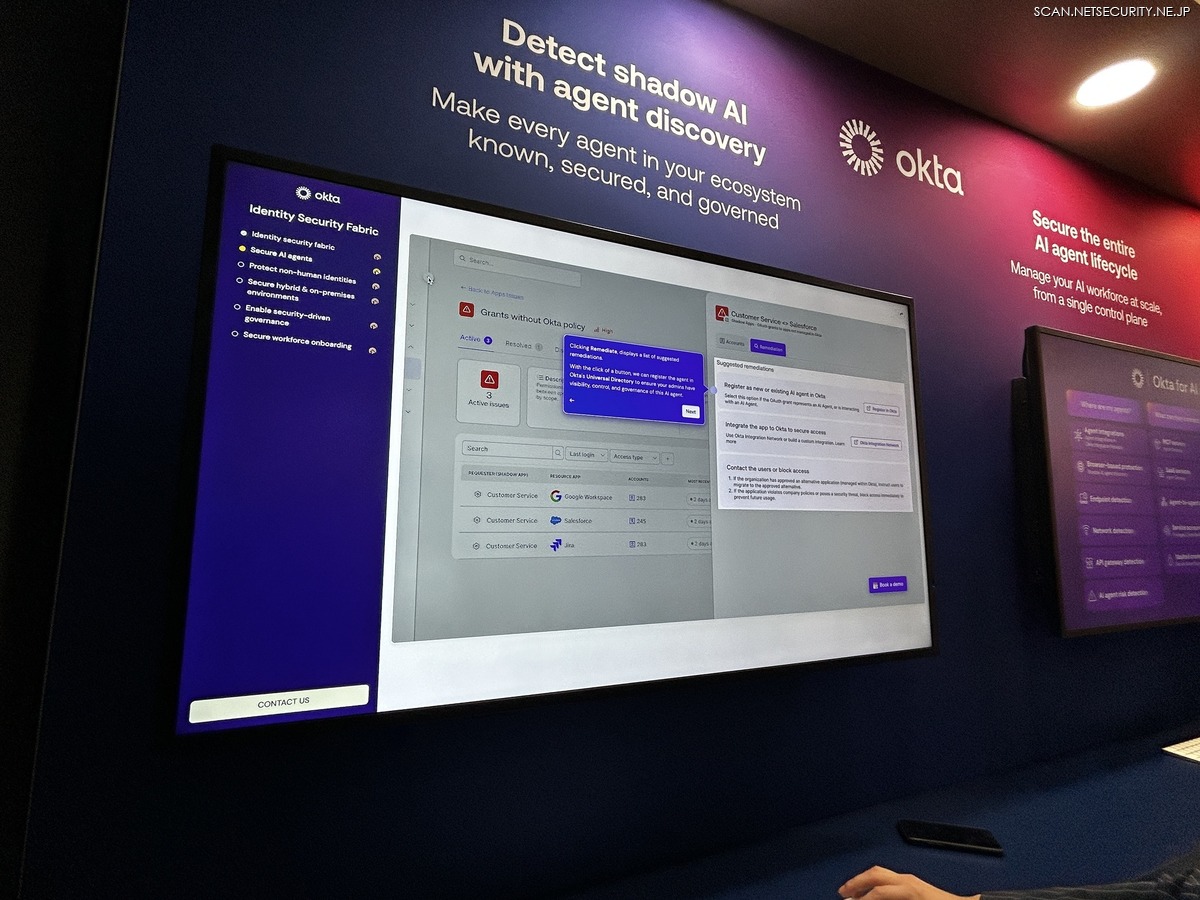

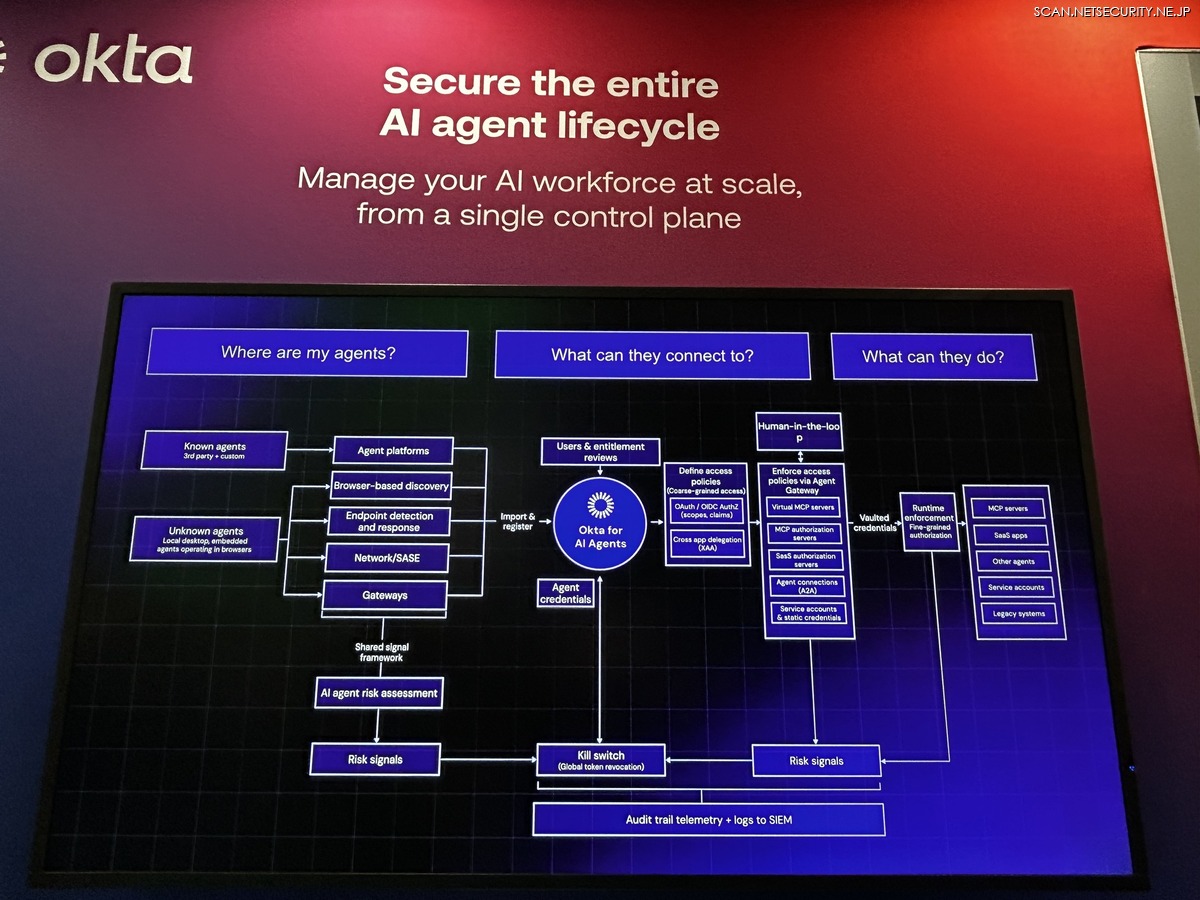

最初のステップは可視化だ。Okta を IdP として認証リクエストを送ってくる AI エージェントはもちろん、それ以外にもブラウザベースのプラグインを導入することで、ブラウザを経由してアクセスした AI エージェントを検知し、管理対象として一覧化できるようになっている。これにより、IT 部門が把握していない、いわゆるシャドー AI エージェントの発見をサポートする。

また、AI プラットフォームを API 経由で監視することで作成された AI エージェントを検知する機能、エンドポイントプロテクションや SASE ゲートウェイと連携し IdP 以外のレイヤも含めてシャドー AI エージェント検知をサポートするための機能拡張も計画されている。見つかったシャドー AI エージェントはインポートして Okta の管理下に置くことができる。

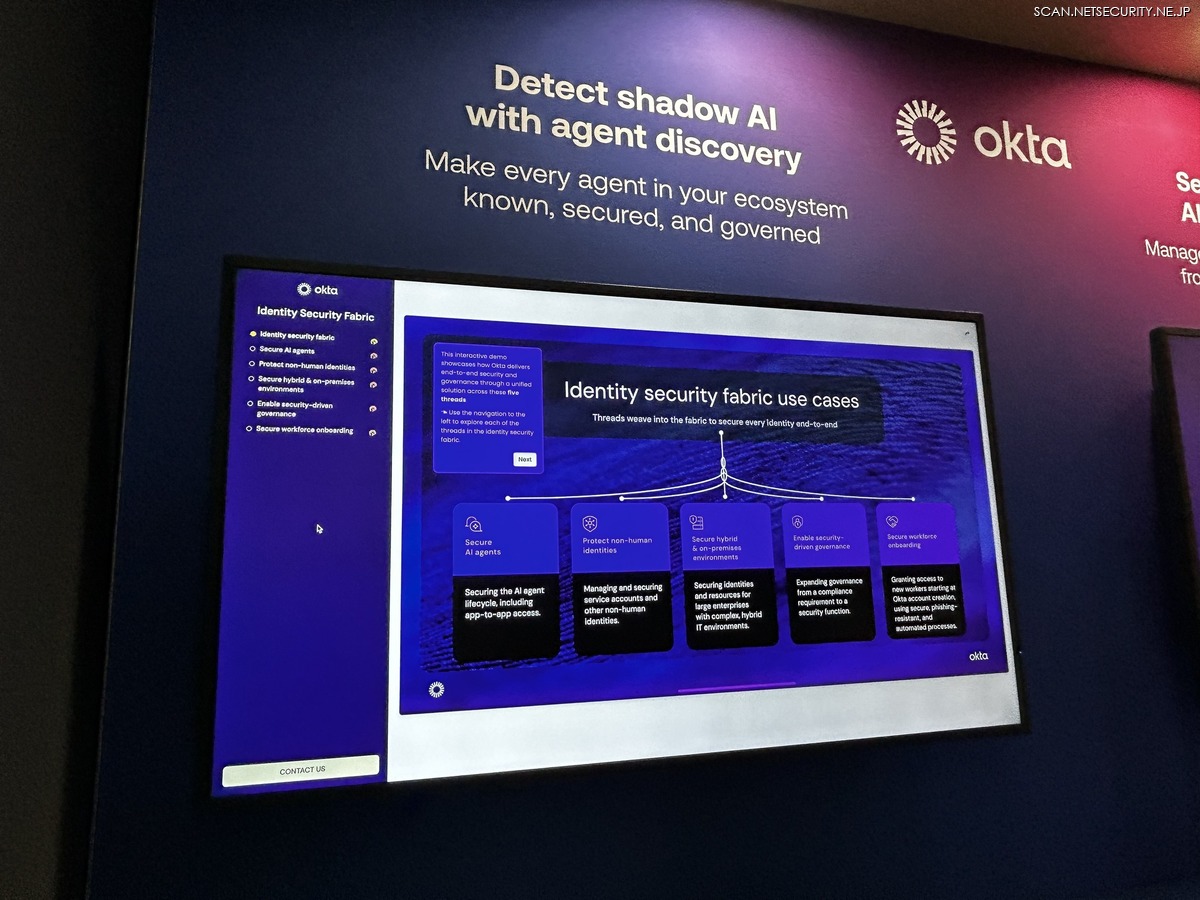

「 AI エージェントを可視化して人間と同じように管理していく製品です」と板倉は説明する。同社が提唱する「Identity Security Fabric」というアプローチは、布地(fabric)のように、AI エージェントも人間のアカウントもひとつのアイデンティティプラットフォームの中に織り込んで統合管理するという考え方だ。管理の範囲は、AI エージェントのアクセス制御とトークン発行などの認証、アクセス権の管理やポリシー定義などのガバナンス、脅威やリスクなどの検知と、多岐にわたる。

可視化され登録された AI エージェントにはオーナー(責任者)が設定され、誰の責任のもとで動いているか、利用者や接続先、接続方法といった情報が明確に管理される。

クレデンシャル管理は「静的な API トークンを与えるのではなくて、安全な場所にクレデンシャルを保管して、必要なタイミングのときのみ認証情報や権限を、一定時間に限って与えるという考え方で、最小権限を徹底します」と板倉は述べた。

AI エージェントに静的な API トークンやパスワードを与えたままにすることで認証が破られ攻撃されるケースが多発している。これは、従来のサービスアカウント(アプリケーション連携やバッチ処理等に利用されるアカウント)が抱えていた「パスワードの固定化」「管理責任の曖昧さ」「過剰な権限付与」といった構造的課題が、AI エージェントの登場によってさらに深刻なリスクへと増幅されたものだと板倉は指摘する。

権限の付与についても新しいアプローチがとられている。Cross App Access と呼ばれる標準プロトコルを使って、従来のように「このアプリにアクセス権を与えますか」というポップアップでユーザーに同意させるのではなく、管理者側でポリシーを事前に定義し、AI エージェントができることをあらかじめ決めておくことができる。ユーザーに判断を委ねないことで利便性を確保しつつ、会社が決めたポリシーの範囲でしか権限が与えられない仕組みだ。

さらに、サービス間でセキュリティ異常をリアルタイムに共有する標準規格「Shared Signals Framework(SSF)」を用いて、AI エージェントの予期せぬ動作をサードパーティ製品から検知した際、即座に認証情報を無効化する「Universal Logout for AI Agents」も計画されているという。

板倉によれば、これらの機能は取材時の 2026 年 3 月に発表され、2026 年 4 月 30 日(米国時間)から順次一般提供されるという。

板倉は「タスクベースで動く生成 AI 以外にも、自律的に動く AI エージェント もこれで管理できます」と答えた。自律的な AI エージェント を検知し、定められたルールに基づいてガードレールを設けて「ここまではOK」「ここからは駄目」と制御する。それが Okta for AI Agents の基本思想だ。

● AI エージェントの安全な開発を支援 ─ Auth0 for AI Agents

Okta のもうひとつのプロダクトラインである Auth0 は、コンシュマー向けサービスの開発者に認証・認可の基盤を提供する製品だ。Workforce 側が「社内の AI エージェントをどう安全に管理するか」であるのに対し、Auth0 側は「自社サービスに組み込む AI エージェントをどう安全に開発するか」が主眼になると板倉は説明する。

板倉が挙げたのは、まず認証方式だ。OIDC(OpenID Connect)を利用して「誰が操作しているか」という身元を確実に特定し、そのアイデンティティを OAuth(Open Authorization)のアクセストークンと紐付けることで、エージェントがユーザーの権限を超えたアクションを起こさないよう担保する。

トークンの保管には Token Vault という仕組みが用いられ、安全な場所にトークンを保管し、必要な時に必要な時間だけ権限を与える。

次に権限の付与。Fine-Grained Authorization(FGA:きめ細やかな認可)により、まるごと権限を与えるのではなく、必要な権限だけを実装できるようにする。

さらに非同期の承認依頼の仕組みがある。AI エージェントが機密性の高い操作を行おうとした際に、ユーザーに承認リクエストを送り、許可を得てから実行させることで、人間の介入を前提とする「ヒューマン・イン・ザ・ループ」の考え方を実現する。

これにより、あらゆるプロセスを AI エージェントに委ねるのではなく、たとえばデータのエクスポートや権限の変更といった機密性の高いアクションについては、人間であるユーザーの承認がなければ実行できないようにし、AIエージェントがもたらす機動力と組織としての統制を両立することが可能となる。

これらの機能は既に一般提供が開始されている。

「 AI エージェントにビルトインでセキュリティを組み込めるように、セキュリティが設計段階から組み込まれた AI エージェントを開発できる環境を Auth0 で提供しています」と板倉はまとめた。

●中立的な IDP が中心にあるからこそのアプローチ

RSAC 2026 Conference では AI のセキュリティに関して各社が実にさまざまな提案を行っていた。その中で Okta のアプローチの強みについて尋ねると板倉は「特定の環境に偏らない中立的なアイデンティティプラットフォームが中心にあるというところが Okta の非常に強いところ」と回答した。この中立性こそが、あらゆるアプリケーションやAIエージェントが必ず経由するハブとしての立ち位置を確立させるという。

Okta はアイデンティティプロバイダー(IdP)であるため、IdP 自体がガードレールになることができる。企業内のあらゆるアクセスは、人間であれ AI エージェントであれ、リソースにたどり着くために必ず IdP を通過しなければならない。この関所のような位置にいるからこそ、そこでポリシーを適用し、すべてのリクエストを検証し、不正なアクセスを止めることができる。つまり IdP が道路のガードレールのように逸脱を防ぐ安全境界として機能するということだ。

板倉は「ゼロトラストの考え方と同様に、すべてを信頼せず検証するというアプローチを、AI エージェントに対しても同じようにとれる」とそのメリットを説明した。

また、既存の Okta ユーザーにとってのメリットについては、「今まさに Okta をお使いのお客様は、人間の ID を Okta で管理できているのと同じように AI エージェントもひとつのアカウントとして管理できます」と板倉は語った。

● 推論プロセスのログ保存の必要性

取材の最後に板倉から、Okta が Atlassian、ServiceNow、Zscaler、Guidewire Software 各社の CSO などとともに IT-ISAC で共同執筆したホワイトペーパー「Modern SaaS Security」を紹介された。板倉の上司である Okta, Inc. 最高セキュリティ責任者 David Bradbury が寄稿者の一人として名を連ねており、SaaS プロバイダーが実装すべきセキュリティの基盤要件と、AI エージェント時代にそれらをどう進化させるべきかが論じられている。

板倉が同ホワイトペーパーの中で特に強調したのはログの範囲だった。「 AI エージェントの場合、あるアクションをしたということだけではなく、なぜそのアクションをしたのかという推論のプロセスまでログに出さないといけない」 AI エージェントは自ら仮説を立てて行動を起こすが、その判断の根拠まで記録しなければ、事後の検証や逸脱の検知はできないということだ。

取材から戻って「Modern SaaS Security」を読み進めると、日頃セキュリティに関する記事を書く身として気になる一節を見つけた。レポート終盤には、SaaS 業界の現状を「( SaaS に対する)攻撃が成功したナラティブばかりがあふれている」と捉えた上で、これを「攻撃はあったが~によって無力化された」と転換していくべきと記されていた。

つまり現在は「○○社が侵害された」「△△万件のデータが漏洩した」「トークンが盗まれて〇百社が被害を受けた」のように「攻撃が成功した話」がニュースになっているが、このホワイトペーパーに書かれたセキュリティ対策を業界全体に浸透させて、「攻撃はあったが基盤的なセキュリティによって無力化された」と語れる時代へ転換すべきだという提言である。ISAC から出されるドキュメントとしては何か挑むような、志を感じるメッセージである。

AI エージェントが自律的に業務を遂行する世界が急速に現実のものとなるなかで、Okta が今回発表した製品群は、その新しい物語を生み出す具体的な一歩と言えるだろう。