10 月末、徳島県の町立病院がランサムウェアに感染、電子カルテのシステムに不具合が発生したことが明らかになった。

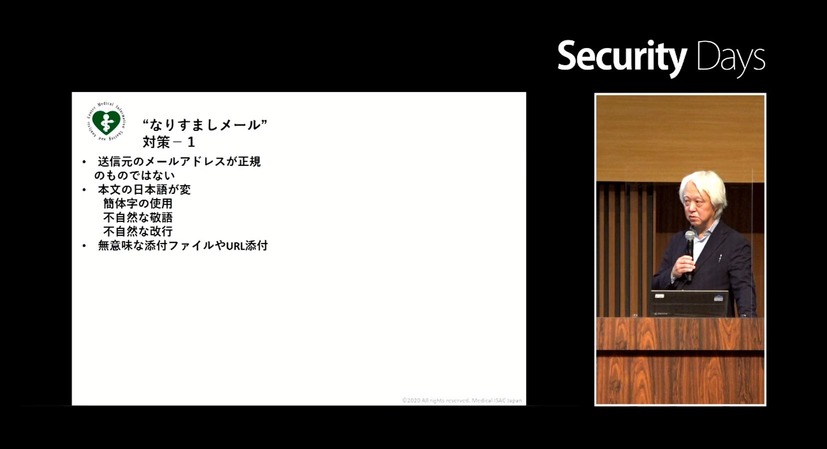

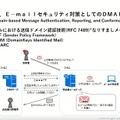

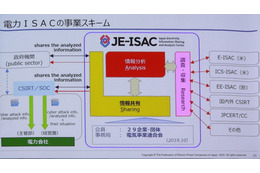

医療情報や医療産業は古くからサイバー攻撃の「人気の」標的となり続けてきた。本稿では、Security Days Tokyo 2021 Spring で行われた講演をもとにして、医療機関等を標的にしたサイバー攻撃や発生した事故の歴史ふりかえりを行いながら、進化を続けるサイバー攻撃に対処する情報共有体制である医療 ISAC の取り組みについて紹介する。

大災害や大事故はサイバー犯罪者にとって稼ぎ時だ。パンデミック拡大は、世界中でサイバー攻撃、とくにランサムウェアを活性化させた。サイバー空間では企業を狙ったランサムウェアがここ数年猛威をふるっている。

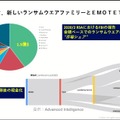

ランサムウェアは 1980 年代から存在したとされるが、サイバー犯罪として広く認知されたのは 2010 年代に入ってからだ。2013 年から 2016 年にかけて CryptLocker、Petya、WannaCry が多くの被害をもたらした。しかし、このときの身代金は数万円から数十万円という規模で、被害者の多くは個人や中小企業だった。WannaCry の暗号解読キーが公開されるなどもあり、一時的にランサムウェアの攻撃が収まったかのようにも見えた。

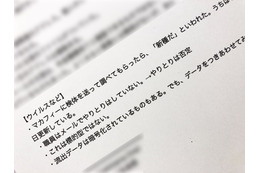

状況が変わったのは 2019 年頃から。攻撃者は標的を大企業に変え、身代金の額も数百万から数千万、億へと高騰。フィッシングやサプライチェーン攻撃を駆使し、大企業の業務中枢にランサムウェアを送り込む。データを暗号化するだけでなく、外に持ち出しダークウェブなどにばら撒くという脅迫も加わっている(暴露型ランサムウェア攻撃)。

●ランサムウェアの標的とされる医療機関

標的は、銀行・金融機関・大手製造業・病院・大学・研究機関だ。銀行や自動車メーカーは、規模とビジネスへの影響が大きいため高額な身代金を回収できる可能性が高まる。病院や研究機関は、医療業務や研究活動への影響もさることながら、膨大な個人情報や先端の研究データなど単純な金額換算ができない重要情報を持っている。暴露型ランサムウェアが最大限に効果を発揮する領域だ。

医療情報や医療産業は古くからサイバー攻撃の「人気の」標的となり続けてきた。本稿では、Security Days Tokyo 2021 Spring で行われた講演をもとにして、医療機関等を標的にしたサイバー攻撃や発生した事故の歴史ふりかえりを行いながら、進化を続けるサイバー攻撃に対処する情報共有体制である医療 ISAC の取り組みについて紹介する。

大災害や大事故はサイバー犯罪者にとって稼ぎ時だ。パンデミック拡大は、世界中でサイバー攻撃、とくにランサムウェアを活性化させた。サイバー空間では企業を狙ったランサムウェアがここ数年猛威をふるっている。

ランサムウェアは 1980 年代から存在したとされるが、サイバー犯罪として広く認知されたのは 2010 年代に入ってからだ。2013 年から 2016 年にかけて CryptLocker、Petya、WannaCry が多くの被害をもたらした。しかし、このときの身代金は数万円から数十万円という規模で、被害者の多くは個人や中小企業だった。WannaCry の暗号解読キーが公開されるなどもあり、一時的にランサムウェアの攻撃が収まったかのようにも見えた。

状況が変わったのは 2019 年頃から。攻撃者は標的を大企業に変え、身代金の額も数百万から数千万、億へと高騰。フィッシングやサプライチェーン攻撃を駆使し、大企業の業務中枢にランサムウェアを送り込む。データを暗号化するだけでなく、外に持ち出しダークウェブなどにばら撒くという脅迫も加わっている(暴露型ランサムウェア攻撃)。

●ランサムウェアの標的とされる医療機関

標的は、銀行・金融機関・大手製造業・病院・大学・研究機関だ。銀行や自動車メーカーは、規模とビジネスへの影響が大きいため高額な身代金を回収できる可能性が高まる。病院や研究機関は、医療業務や研究活動への影響もさることながら、膨大な個人情報や先端の研究データなど単純な金額換算ができない重要情報を持っている。暴露型ランサムウェアが最大限に効果を発揮する領域だ。

![「当たり前」を疑ってみる/米 サイバー技術輸出規制強化/MS IBM Googleに偽するカメレオン ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/36200.jpg)