スピアフィッシングも含めると、フィッシングメールはあらゆるサイバー攻撃の入り口といってもいいだろう。対策には、メール文面、タイミング、送信元ドメインの確認など、受信者のリテラシーに頼るものが多い。その理由は、メール関連のプロトコルはもともとセキュアではないからといわれている。

●セキュアメールプロトコルはダメなのか?

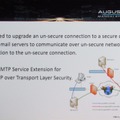

RFCで暗号化メール、送信元ドメイン認証といった拡張プロトコルが規定され、技術的な対策がないわけではないが、自動転送、メールプロキシ、アプリやIoT機器によるプッシュメールなど、拡張プロトコルでは対応しきれない現状がある。プロトコルによる機械的なフィルタリングは、オーバーブロッキングの問題にもつながる。

そのため、OSINTや脅威インテリジェントと組み合わせて、予想されるタイポドメインや、グレーな会社が取得したドメイン名でブロックしたり、Abuse報告を行ったりする対策も広がっている。

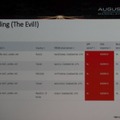

しかし、オランダの徴税税関管理局(Tax and Customs Administration)は、メールの拡張プロトコルによる独自のベストプラクティスを持っている。オランダのナショナルレジストリであるSIDNがプロバイダー等にインセンティブを与え、セキュアなプロトコル活用の普及を促しているという側面もあるが、同管理局は、STARTTLS、SPF、DMARCなど積極的に活用し、自分達のアドレスを詐称または偽装したフィッシングの削減に取り組んでいる。

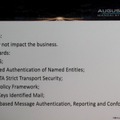

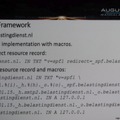

彼らが強調するのは、SPFのマクロによる送信元の詳細確認とDMARCのRUAレポートの活用だ。つまり、自分達のメールサーバーとDNSサーバーに、送信元の素性、レポートのポリシーを明確にし、受信側(メールプロバイダー)のフィッシングメール等への対処を支援している。

●セキュアメールプロトコルはダメなのか?

RFCで暗号化メール、送信元ドメイン認証といった拡張プロトコルが規定され、技術的な対策がないわけではないが、自動転送、メールプロキシ、アプリやIoT機器によるプッシュメールなど、拡張プロトコルでは対応しきれない現状がある。プロトコルによる機械的なフィルタリングは、オーバーブロッキングの問題にもつながる。

そのため、OSINTや脅威インテリジェントと組み合わせて、予想されるタイポドメインや、グレーな会社が取得したドメイン名でブロックしたり、Abuse報告を行ったりする対策も広がっている。

しかし、オランダの徴税税関管理局(Tax and Customs Administration)は、メールの拡張プロトコルによる独自のベストプラクティスを持っている。オランダのナショナルレジストリであるSIDNがプロバイダー等にインセンティブを与え、セキュアなプロトコル活用の普及を促しているという側面もあるが、同管理局は、STARTTLS、SPF、DMARCなど積極的に活用し、自分達のアドレスを詐称または偽装したフィッシングの削減に取り組んでいる。

彼らが強調するのは、SPFのマクロによる送信元の詳細確認とDMARCのRUAレポートの活用だ。つまり、自分達のメールサーバーとDNSサーバーに、送信元の素性、レポートのポリシーを明確にし、受信側(メールプロバイダー)のフィッシングメール等への対処を支援している。