国内では 2017 年の JAL 関連会社が被害にあった事例で人々の知るところになった BEC (Business E-mail Compromise, ビジネスメール詐欺)。その現状と対策について、セキュリティラボと総合商社という立場の専門家による、きわめて実践的なセッションが行われた。

当該セッションは 2019 年の InternetWeek の DAY2 に行われた。スピーカーは、マクニカネットワークス セキュリティ研究センター センター長 政本憲蔵氏、伊藤忠商事 ITCCERT 上級サイバーセキュリティ分析官 佐藤元彦氏。

●取引先の被害で終わらない BEC 詐欺

両者のセッションは、まさに現場の声を表すものだった。ときに生々しい被害状況や手口が語られ、対策方法も、現場で BEC と向き合っている者ならでは。よくある、ソリューション提案を落とし所とするセッションとは一味違った内容だった。具体的詐欺事例の詳細は記事化を許可されておらず記述することはできない。

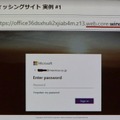

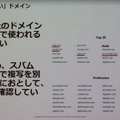

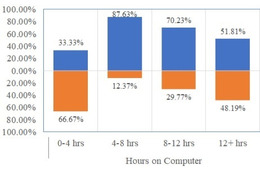

しかし「フリーメールやタイポドメインへの対処方法」「メールのタイムゾーン情報から判断できること」「フィルタリングが有効な場合」「PGP・S/MIME、DMARC および二段階認証の有効性」等々、ここで語られた、工夫次第で組織で取り入れることが可能な実戦的ノウハウは、現状認識と具体的対策の参考になるはずだ。

当該セッションは 2019 年の InternetWeek の DAY2 に行われた。スピーカーは、マクニカネットワークス セキュリティ研究センター センター長 政本憲蔵氏、伊藤忠商事 ITCCERT 上級サイバーセキュリティ分析官 佐藤元彦氏。

●取引先の被害で終わらない BEC 詐欺

両者のセッションは、まさに現場の声を表すものだった。ときに生々しい被害状況や手口が語られ、対策方法も、現場で BEC と向き合っている者ならでは。よくある、ソリューション提案を落とし所とするセッションとは一味違った内容だった。具体的詐欺事例の詳細は記事化を許可されておらず記述することはできない。

しかし「フリーメールやタイポドメインへの対処方法」「メールのタイムゾーン情報から判断できること」「フィルタリングが有効な場合」「PGP・S/MIME、DMARC および二段階認証の有効性」等々、ここで語られた、工夫次第で組織で取り入れることが可能な実戦的ノウハウは、現状認識と具体的対策の参考になるはずだ。