OverWatch レポートの最大の特長は、極めて高い攻撃力を持つ攻撃者グループを主な研究対象として、CrowdStrike のスペシャルチームである OverWatch が分析している点にある。いわば「サイバー攻撃防御のエキスパートによる、エキスパートサイバー攻撃集団の研究調査結果」、CrowdStrike による「高度( Advanced )」で「継続的な( Persistent )」研究成果だ。

OverWatch は、政府からの委託や、犯罪を目的として、高度な技術を使って企業・組織を継続的に狙う攻撃者グループを捜し出すことが主な任務だ。

「 OverWatch 2019年 中間レポート」は、OverWatch チームが任務遂行過程で遭遇した、2019 年前半の多くの攻撃活動のうち、特に国家主導型、及び標的型の eCrime(サイバー犯罪活動)について解説する。

「 OverWatch 2019年 中間レポート」は、2019 年前半に発生した侵害活動のトレンドの振り返りと、今日の攻撃者グループの戦術に対する知見を提供する。また、OverWatch が特定した特に注目すべき侵害インシデントについて、その戦術とテクニックの詳細について紹介している。

全 61 ページという大部の同レポートの抄訳版として特に注目すべき事項をピックアップし本稿で紹介する。

>> レポートDL ( 無料・要登録 )

●攻撃者グループの動機

OverWatch の任務は、政府から委託されたり、犯罪を目的として、高度な技術を使ってお客様のネットワークを継続的に狙う攻撃者グループを捜し出すことです。OverWatch チームがその任務を遂行する過程で、2019 年前半にも多くの攻撃活動を観察し分析してきました。それらの攻撃活動の概要を、以降のチャートに示しています。当レポートのこのセクションは、注目に値する高機能を有するかつ持続的な標的型の攻撃活動(国家主導の攻撃やサイバー犯罪活動( eCrime ))のみを対象としています。このセクションのチャートには、OverWatch が対処した攻撃のうち、一般的な機能レベルのものは含まれていません。

OverWatchは、CrowdStrike Intelligence チームと連携して、侵害を企てる攻撃者グループを分析しています。高い確実性をもって攻撃者を特定する(アトリビューション)には、ある程度の時間を要することがあります。そのため、OverWatch が分析する侵害インシデントでは、明確なアトリビューションを行わないケースもあります。

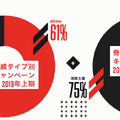

アトリビューション可能なケースでは、2019 年における標的型のサイバー犯罪攻撃( eCrime )は 2018 年と比較して増加しました。この増加は、攻撃者らが「 TTPs - for - hire」の手法で、自分たちの TTP(戦術、テクニック、手順)の商用利用を可能にする能力を増強させたことに加え、引き続き「Big Game Hunting」(大物狙い)の手法を追求している結果であると考えられます。

OverWatch は、 2019 年上半期における相対的な攻撃の頻度において、CrowdStrike のお客様をターゲットとしたサイバー犯罪攻撃( eCrime )が、国家主導の攻撃や首謀者不明の攻撃と比較して大幅に増加したことを確認しました。

OverWatch の調査では、2019 年前半に発生した標的型攻撃の 61 %がサイバー犯罪者( eCrime )によるものであり、この数字は 2018 年の 2 倍以上であることが明らかになっています。しかし、これは国家主導の攻撃が減ったことを示すものではありません。むしろ、サイバー犯罪( eCrime )のエコシステムが進化して、より大きな利益を得ようと活動を増長させているために、継続的な増加が見られ、OverWatch がさらに警戒を強めていることが反映されているのです。

●標的型侵入の首謀者

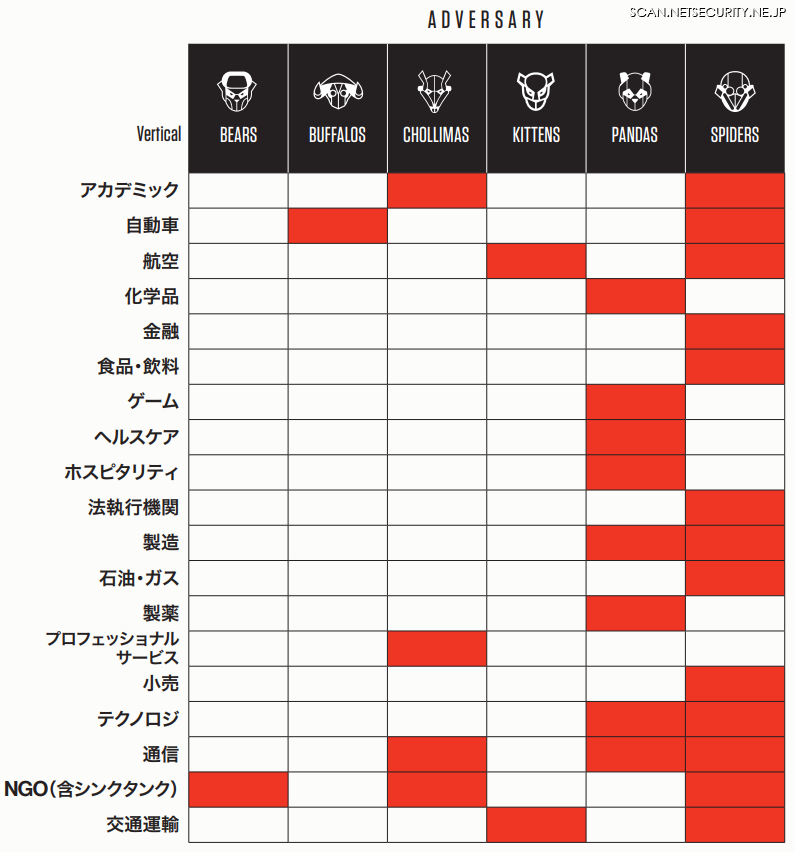

以下のチャートは、2019 年前半に、OverWatch が検知した特定の攻撃者グループによる侵害の対象を業種別に示したものです。チャート左から、Bears(ロシア)、Buffalos(ベトナム)、Chollimas(北朝鮮)、Kittens(イラン)、Pandas(中華人民共和国)、Spiders(組織犯罪)。

このチャートに含まれない業種は、その期間に標的型の攻撃を行うグループによる侵害を受けたことをOverWatch が確認していない業種です。

「脅威ハンティングの最前線 FalconOverWatch中間報告:2019年版」

CrowdStrike Japan株式会社

2020年2月1日/PDF形式/約60ページ/1.60 MB

目次

3. はじめに

4. 国家主導の標的型攻撃および犯罪者による侵害キャンペーンの概要

4. 攻撃者グループの動機

5. 産業セクター

5. 2017年から2019年-注目すべき業種

7. 標的型攻撃の首謀者

8. 標的型の攻撃者が用いるツール

9. 標的型攻撃の首謀者の戦略とテクニック

9. 2019年のATT&CKヒートマップ

9. 2018年と2019年におけるTTPの比較

12. マルウェアを使用した攻撃活動の概要

15. 国家主導とみられる攻撃者による重大な侵害インシデント

15. Telcoへの攻撃で使用された多様な攻撃テクニック

23. ヘルスケア企業を標的とする広範囲な攻撃

29. 航空業界に対する攻撃に使用されたカスタムツールと急速な変化を遂げるTTP

38. 化学品業界への攻撃において横展開に使用されたカスタムRATとブレイクアウト

42. アクセストークンの操作などの手法で防衛産業基盤(DIB)組織を攻撃

49. サイバー犯罪者(eCrime)による重大な侵害インシデント

49. 通信業界に対するサイバー犯罪活動

52. Microsoft SharePoint Serverを悪用する攻撃

54. WebLogic Serverの新たな脆弱性の悪用にすぐさま乗り換える攻撃者

59. まとめと推奨事項

59. 推奨事項

61. CROWDSTRIKEについて

>> レポートDL ( 無料・要登録 )