アプリケーションの配布エコシステムや開発工程の脆弱な部分をついて、マルウェアを忍ばせるサプライチェーン攻撃が問題になっている。正規サーバーやシステムを利用する攻撃のため、検知が困難なことも被害を広げている。対策には発想の転換が必要なようだ。

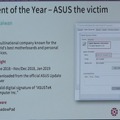

サプライチェーン攻撃の防止策について、CODE BLUEのセッションで「抵抗は無駄」と断言するのは、台湾を拠点に、日本、東南アジアでハッカーコミュニティを形成し、脅威ハンティングを得意とする「TEAM T5」の創設者、TTことスンティン・サイ氏だ。サイバー攻撃において、侵入を防ぐ防壁だけに注力するより、侵入を前提にした対策が重要とされる。さらに近年では、侵入された後の復旧やインシデント対応にも目が向けられている。

TTがいう「抵抗が無駄」というのは、もちろん対策は無駄だから意味がないということではもちろんない。要は攻撃手法が複雑で洗練され、また動機や背景も多様なサプライチェーン攻撃には、もう少し違ったアプローチが必要だということだ。台湾の事例に我々は何を学ぶことができるのか。

サプライチェーン攻撃の防止策について、CODE BLUEのセッションで「抵抗は無駄」と断言するのは、台湾を拠点に、日本、東南アジアでハッカーコミュニティを形成し、脅威ハンティングを得意とする「TEAM T5」の創設者、TTことスンティン・サイ氏だ。サイバー攻撃において、侵入を防ぐ防壁だけに注力するより、侵入を前提にした対策が重要とされる。さらに近年では、侵入された後の復旧やインシデント対応にも目が向けられている。

TTがいう「抵抗が無駄」というのは、もちろん対策は無駄だから意味がないということではもちろんない。要は攻撃手法が複雑で洗練され、また動機や背景も多様なサプライチェーン攻撃には、もう少し違ったアプローチが必要だということだ。台湾の事例に我々は何を学ぶことができるのか。

![米国防総省がサプライチェーン保護のセキュリティ認証公開 ほか ~ 2019 年 9 月のふりかえり [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/28691.png)