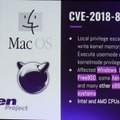

2017年末、インテルプロセッサのバグにより、カーネルメモリの内容が読み出せるという脆弱性が話題になった。いわゆるSpectre、Meltdown問題だ。その後、類似プロセッサの脆弱性が複数発見されているが、2018年5月、ユーザープログラムが特権モードで動作できるという脆弱性(CVE-2018-8897)が公開された。

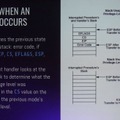

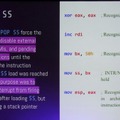

●例外コンテキストの切り替えの不思議な実装

CVE-2018-8897によれば、x86アーキテクチャ(インテル、AMD)には、スタックセグメントを操作するx86命令の脆弱性によりユーザーモードからカーネルモードへのエスカレーションが発生するシーケンスが存在するという。

●例外コンテキストの切り替えの不思議な実装

CVE-2018-8897によれば、x86アーキテクチャ(インテル、AMD)には、スタックセグメントを操作するx86命令の脆弱性によりユーザーモードからカーネルモードへのエスカレーションが発生するシーケンスが存在するという。