大企業やグローバル企業、金融、社会インフラ、中央官公庁、ITプラットフォーマなどの組織で、情報システム部門や CSIRT、SOC、経営企画部門などで現場の運用管理や、各種責任者、事業部長、執行役員、取締役、またはセキュリティコンサルタントやリサーチャーに向けて、毎月第一営業日前後をめどに、前月に起こったセキュリティ重要事象のふり返りを行う際の参考資料として活用いただくことを目的に、株式会社サイント代表取締役 兼 脅威分析統括責任者 岩井 博樹 氏の分析による「Scan PREMIUM Monthly Executive Summary」をお届けします。

※「●」印は特に重要な事象につけられています。

>>Scan PREMIUM Monthly Executive Summary 執筆者に聞く内容と執筆方針

>>岩井氏 取材記事「軍隊のない国家ニッポンに立ち上げるサイバー脅威インテリジェンスサービス」

【1】前月総括

米国中間選挙を前に、サイバー攻撃や影響工作に対する注意喚起の発出や、分析レポートが発表されています。米 FBI は、中国の脅威アクターが、米国中間選挙を前に、サイバー攻撃の前兆として脆弱なシステムの探索のために、米国の政党ドメインをスキャンしているとし、潜在的な被害者に注意を促すために大々的な働きかけを行っています。ワシントンポスト紙によれば、この攻撃者は APT1 と疑われているとのことです。

影響工作においては、Recorded Future 社が、中韓選挙前に中国、ロシア、イランが SNS などを通じて虚偽情報を拡散し、米国の選挙干渉と有権者への影響工作を行う可能性を示唆する報告書を発表しています。同様のものとして、米 CISA と FBI も中間選挙前後において、情報操作や偽情報の流布の試みがもたらす潜在的脅威について注意喚起を発出しています。

現状では、日本への影響は小さいと推察していますが、中国政府が支援するインフルエンサーによる動画配信や広告を利用した影響工作には警戒しておきたいところです。

脅威動向に関してですが、Malwarebytes 社や Broadcom 社の Symantec が、中国を拠点とする APT41 の活動について報告しています。前者は、スリランカ政府への攻撃についてのもので、KeyPlug や DBoxAgent などのマルウェアが悪用されたことを報告しています。後者は、香港の政府機関への攻撃についてのもので、Spyder Loader が悪用を報告しています。これは、2021 年 5 月に報告された攻撃キャンペーン「Operation CuckooBees」に関連しているとみられ、2021 年 9 月には ESET 社が日本への攻撃を示唆したものとなります。

APT41 の活動が広範になってきているように感じます。彼らは国家安全部のコントラクターですので、攻撃報告の増加は、中国政府からの委託業務の増加を示唆するものと考えられます。

次に、サッカーW杯・カタール大会を前に、カタール政府が配布するスマートフォン用アプリに、スパイウェアと類似の機能があることが報告されています。これは、カタールへの訪問者にインストールが求められる COVID-19 の追跡アプリなどが、過剰なパーミッションを要求することが問題視されているものです。具体的には、これらのアプリをインストールすると、「すべてのコンテンツの読み取り、削除、変更」が可能とし、インストールされている他のソフトウェアを上書きするなどします。いわゆる、ガバメント・マルウェアのようですが、現時点では、強制的にインストールを行うための仕組みは無いようです。

脆弱性情報ですが、Fortinet 社が、今年 4 月に報告された VMware の脆弱性( CVE-2022-22954 )を悪用するマルウェアキャンペーンが、現在も複数存在していることを報告しています。これは、IoT デバイスを標的とする Mirai ボットネットの亜種や正規の WinRAR を利用して被害者のファイルを圧縮・暗号化する RAR1ransom などの攻撃についてです。Shodan のスキャン結果によれば、4 月と比較して、当該脆弱性を有する脆弱なホストは増加している模様です。

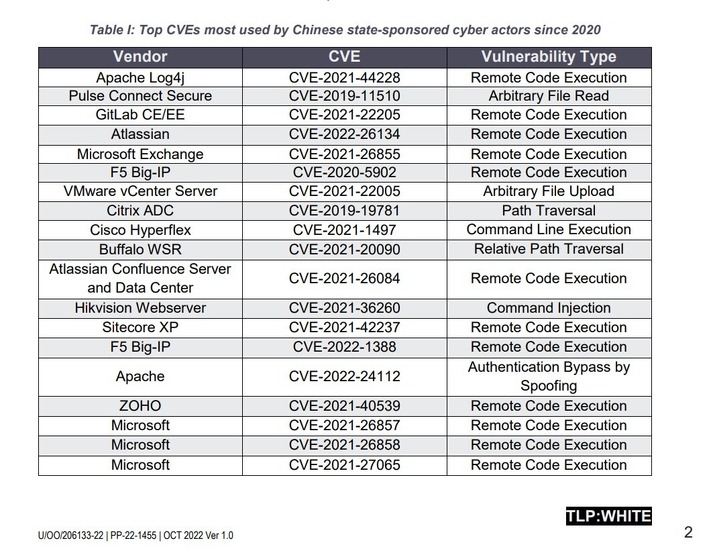

また、米 CISA は、中国の国家支援型の脅威アクターが 2020 年以降の攻撃活動において悪用している脆弱性についてのアドバイザリを公開しています。具体的には、後述しますが、その多くは RCE の脆弱性であり、現在も悪用が多く見られるものです。

その他の注目記事ですが、英国のシンクタンクである戦略対話研究所( ISD )と社会メディア分析センター( CASM )は、最新のレポート「情報戦とウィキペディア」を公開しています。同レポートは、ロシアの脅威アクターが、ウィキペディアのページを自国の都合のより内容へと意図的に編集していることを指摘し、その手口について分析しています。

ドイツのフェーザー内相は、同国のサイバーセキュリティー対策を担う連邦情報セキュリティー庁( BSI )のシェーンボーム長官を解任したことが報じられています。シェーンボーム氏は、ロシア情報機関の関係者とつながりがあるとの疑惑が報じられていました。独メディアによると、同氏が共同設立者となっているサイバーセキュリティ問題に関する諮問委員会のメンバーに、ロシアのサイバーセキュリティ企業のドイツ子会社が含まれていたといいます。この種のリスクは、日本企業でもたびたび耳にする話ですので、警戒しておきたいところです。特に機微技術などを有する組織においては、取引企業の資本関係や海外子会社の登記情報など、しっかり調べておいた方が安心です。