トレンドマイクロ株式会社は2月8日、サイバー空間のアンダーグラウンド市場における「脆弱性攻撃ツール」の取引を調査した報告書「アンダーグラウンドにおけるエクスプロイト市場の動向」の公開を発表した。

同調査は、トレンドマイクロが脆弱性攻撃ツールのライフサイクルに焦点を当て、ゼロデイ脆弱性を悪用する攻撃ツールの需給と流通がどのように変化するか2019年1月から2020年12月まで調査を行ったもの。

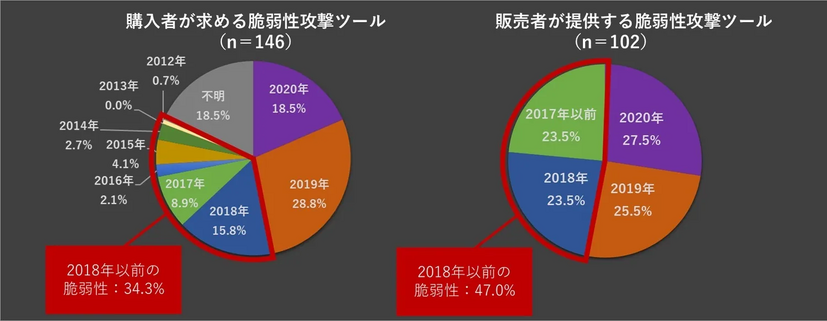

同調査によると、攻撃ツールの購入者が求める対象の脆弱性の3割以上が2018年以前であることが判明し、中には20年以上前の脆弱性を悪用する方法を求める投稿もあったという。販売者が提供する攻撃ツールが対象とする脆弱性も47.0%が2018年以前のもので、需要に応えている状況が推測できる。

脆弱性が悪用可能な期間は、脆弱性発覚からの期間だけでなくユーザ側の修正プログラムの適用状況に左右され、脆弱性攻撃ツールは修正プログラムが公開されると価格が下がり攻撃者は入手が容易になるが、ユーザ側のパッチ適用が追い付いていない場合は攻撃のリスクが高まるとしている。

購入者が脆弱性攻撃ツールを求めている対象製品(ウィッシュリスト)を調査したところ、Microsoft製品(Microsoft Office、Microsoft Windows、Microsoft RDPなど)が全体の46.3%を占め、流通量の多い製品に対する脆弱性攻撃ツールの需要が高いことが明らかとなった。販売側もほぼ同様の分布で特定製品の脆弱性攻撃ツールを提供しており、需給のバランスが合致しているとしている。

購入者の攻撃ツールの購入希望価格は平均2,000米ドル(約23万円)だが、200米ドル(約2万3,000円。Microsoft RDPやWinRARの一例)や35米ドル(約4,000円。Microsoft Wordなどの一例)など、比較的入手しやすい価格の脆弱性攻撃ツールも存在する。「脆弱性の対象となる製品の市場流通量」が大きいものが、アンダーグラウンド市場での脆弱性攻撃ツールの売買が盛んであることが分かった。

![北京オリンピック公式アプリの“脆弱性”?/Gが利用者欺き位置情報記録/ウクライナへのワイパー型マルウェア攻撃 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/37183.jpg)