本誌ScanNetSecurity の運営母体となるビジネスエンティティは、1998 年の創刊時は独立系ベンチャーの株式会社バガボンドという怪しいうさんくさい企業だったが、その後大手の独立系ベンチャー、株式会社ライブドアという輪をかけて怪しいうさんくさいところに会社ごと買収された。

その次は、株式会社サイボウズに買収され、若干怪しさとうさんくささは減じたかとぬか喜んだが、もちろん完全な勘違いであった。すぐにバリオセキュアネットワークス株式会社に売却され、今度は買収 2ヶ月後に、晴れてバリオセキュアネットワークスが投資ファンドから敵対的買収を受け、株式公開買付の憂き目に遭い、わずか半年あまりで会社そのものが乗っ取られ、いけすかない新自由主義経済の勝ち組野郎共がオフィスに乗り込んで来た。奴らがやった重要なことは、大学卒業前の子供がいる社員と住宅ローンが残っている社員、転職限界年齢を超えている間接業務部門の社員をきれいにリストラしたことほぼこれただ一つである。

2011 年に株式会社イードに売却されて以後は、運営母体の変化はなく、ある意味一番怪しくない企業に落ち着いたとも言えるが、しょせんネット系ベンチャー企業などすべて等しく怪しくうさんくさいことに疑いの余地はない。ルールを守る、プロとしてどのような行動を取るか予測できるという点で、まだサイバー攻撃アクターの方がいくらかうさんくさくないのではないか。違法であることは別として。

さて、同じくらいのダイナミックな合従連衡が渦巻いているのがサイバーセキュリティ業界であり、2021 年春には、なんと「FireEye が FireEye」を売却するという、忍者の変わり身の術のような不可思議な事態が本当に発生した。ScanNetSecurity では 2021 年 6 月 2 日から、「FireEye Blog」という名称で、脅威情報の解説を中心とした連載が開始していたのだが、このようなカフカ的事態が発生した以上、FireEye Blog はもう FireEye Blog ではいられない。

本日の配信をもって本連載は FireEye Blog 改め Mandiant Blog を襲名し、本稿はその記念すべき第 1 回の配信となる。ただし、ここまで FireEye Blog を寄稿した人士への敬意をこめ、連載回数のナンバリングをリセットせずに Mandiant Blog 第 3 回として記事を配信する。

今回はいわば襲名披露記事である。きっと無難な所信表明に終始するかと思いきや、ラノベのように長いタイトルで、しかもいきなり初回から「ベンダーの煽り」問題という、物騒なテーマを、編集部が何も頼んでもいないのにぶち込んできた。きっととても正直な人なのだろう。こういう人士が ScanNetSecurity に集まってくるので面倒極まりない。世の中で正直な人ほどやっかいなものはない。だから新生 Mandiant Blog の今後の予想外、かつ斜め上の展開に期待したい。(ScanNetSecurity)

---

「攻撃は常に進化し、巧妙化している」。だから、「セキュリティ対策の強化、見直しが求められる」。これは、サイバーセキュリティ関連のさまざまな記事やイベントなどで語られていることです。しかし、「それって本当?」、「セキュリティ製品を売りたいベンダーが煽っているだけなんじゃないの?」と思われる方もいらっしゃるかもしれません。では、そろそろ 2021 年も終わるこのタイミングで、この 1 年ほどの間に起きたことを少し振り返ってみましょう。

脅威の変化:

後に史上最悪と言われたサプライチェーン攻撃、SUNBURST が明らかになったのは 2019 年の末でした。

Solorwinds社のIT管理ソフトウェアを使用して正規にアップデートしていたら、そこにマルウェアが仕込まれていて侵害されてしまった、というこの事件は、弊社を含め、米国の複数の政府機関や大手IT企業などを巻き込んで大きな話題となりました。Mandiant がその被害とともに攻撃の存在を公表したのは 12 月でしたが、それまで数か月もの間発覚せずにさまざまな組織で攻撃が継続していたという点も、この事件が衝撃を持って受け止められた理由のひとつでしょう。

2021 年の脅威として特筆すべきもうひとつが、ゼロデイ/脆弱性を用いた攻撃です。実際に攻撃に使われたゼロデイは昨年と比べても倍以上に増えており、攻撃に展開されるまでのスピードが早まり、またその攻撃が起きた際の被害が大規模に及ぶ傾向があるのがこのゼロデイ攻撃です。これまで、ゼロデイ攻撃に関与するのは国家を背景とする攻撃グループが主でしたが、金銭的なリターンが大きいことに目をつけた犯罪系の攻撃者がこの領域に踏み込んできており、裾野が広がっているのです。

そして 3つ目の脅威は、言わずと知れたランサムウェアです。ランサムウェアによる被害が世界中で毎日のように報道され、その攻撃はますます複雑かつ多様化しています。侵入を担当するもの、恐喝から支払いまでを担当するもの、ランサムウェア攻撃のプラットフォームを提供するものなどの分業制が進み、いわゆるエコシステムができ上がっている。さらには、身代金を得るという目的達成の手口として多重恐喝のケースも増加しており、防御側としてはより一層困難な状況が生じています。

ポイントとなるのは、正規のソフトウェアにマルウェアを仕込むサプライチェーン攻撃も、ゼロデイ攻撃も、いわゆる検知対策製品では防ぐことができない攻撃であること。そして、これらの脅威は相互に関連している。つまり、サプライチェーン攻撃、ゼロデイ/脆弱性攻撃からランサムウェア攻撃が発生する、ということです。2020 年 7 月に起きた Kaseya のリモート監視・管理ソリューションを利用したサプライチェーン攻撃は、Kaseya のユーザー企業であるマネージド・サービス・プロバイダー(MSP)と、さらにその先のユーザー組織数千社を巻き込むランサムウェア攻撃事件として、大きな衝撃とともに報道されました。このケースからも、攻撃の経路や使われる手口、金銭取得など目的達成のためのアプローチは多様で複雑に絡み合っていることがわかります。

リアクティブからプロアクティブへ:サイバー防御態勢の抜本的な強化を

こうした脅威の変化の一方、企業・組織を取り巻く環境、ビジネスからの要求も多様化しています。新型コロナウイルスは、リモートワークへの対応を推進するきっかけとなり、これによってさらにクラウドシフトも加速しました。グローバルな事業展開を推進する中で、海外拠点のガバナンスに課題がある一方で、競争力強化のための DX の取り組みも行わなければならない。つまり、攻撃者から見て、攻撃を仕掛けられる領域がますます増えているとも言えるのが今の状況だと言えます。

ではここで、最初の質問に戻って考えてみましょう。すなわち、「攻撃は常に進化し、巧妙化している」というのは本当か。この答えは「Yes」であると言わざるを得ないということは、前述の脅威の振り返りの通りです。では、「セキュリティ対策の強化、見直しが求められる」という点はどうでしょうか?これについても答えは「Yes」であると、ほとんどのみなさんが同意してくださると思います。しかし、重要なのは従来の”検知重視”の対策の延長線ではなく、サイバーセキュリティの本質的な目的、つまり「侵害の未然防止」と「侵害の早期発見・早期対処による被害の最小化」を軸に、サイバー防御態勢の抜本的な強化に取り組むべき時にきている、ということです。そして、この重要な転換点とも言うべきタイミングで、「すべての組織をサイバー攻撃の脅威から保護し、起こり得る侵害への準備にお客様が自信を持つことができるよう支援する」というミッションを掲げて新たなスタートを切ったのが Mandiant です。

実績に裏付けされた最前線からの経験、知見、インテリジェンスをテクノロジーと

2021 年 10 月、FireEye ブランドで展開してきたセキュリティ製品ビジネスを売却し、社名も新たに第二章ともいうべきステージへのステップを踏み出した Mandiant。遡ること 2013 年 2 月、中国によるサイバースパイへの関与に関するレポートを発表して大きな話題となったのが Mandiant でした。

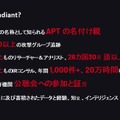

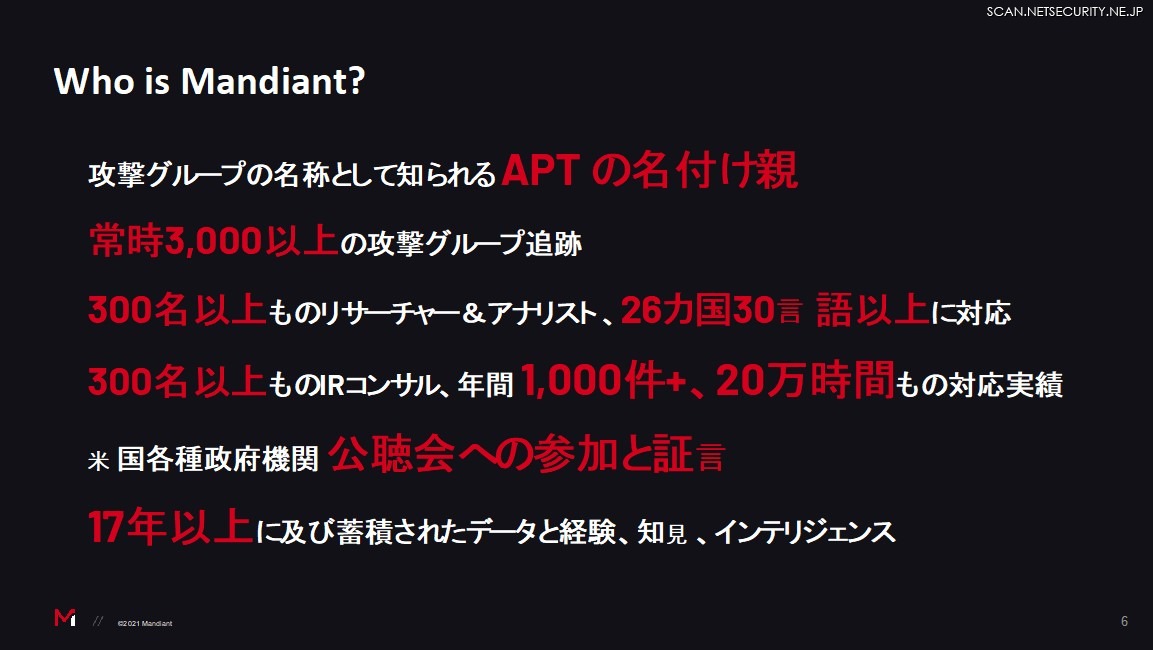

攻撃グループの名称として使われる「APT」の名付け親でもあり、世界 26 カ国、30 言語以上に対応するリサーチャーとアナリストが、常時 3,000 以上の攻撃グループを追跡してその脅威動向を分析。また、侵害調査・対応に原点があり、現在では年間 1,000 件以上、20 万時間もの侵害対応実績を誇っています。国内ではあまり馴染みのない名前かもしれませんが、サイバーセキュリティの専門家として、メディアにおいてコメントを求められることも多く、大規模侵害事件が起きた際には各種米国政府機関での公聴会に招聘されてたびたび証言を行なっています。最近では今年の 5 月に発生して大きく報道された米国コロニアル・パイプライン社へのランサムウェア攻撃の事件に関する国土安全保障委員会の公聴会で証言を行なっています。

こうしたバックグラウンドを持つ Mandiant が実現しようとしているのは、これまで 17 年以上にわたって蓄積してきた攻撃と防御の最前線から得られた経験と知見、およびインテリジェンスを、幅広く多くの企業・組織のサイバー防御の取り組みに活用してもらうこと。せっかく持っているのだから、それをできるだけ多くの企業・組織のセキュリティ運用に生かしてほしい、ということです。この考えのもと、私たちが持っている経験、知見、インテリジェンスをテクノロジーと組み合わせ、それぞれの企業・組織が環境や要件に応じて柔軟に選択して最適に組み合わせて活用できるよう、必要な機能・能力をモジュールとして提供しています。例えば、最新の脅威インテリジェンスをお客様がお使いのエンドポイント・セキュリティや SIEM と連携させて、最新の攻撃を検知ルールに組み入れる。あるいは、活発なランサムウェアの情報とセキュリティの有効性検証を組み合わせることで、よりリアルな脅威に対して自組織が適切に守られているか確認してリスクを排除する、といった運用のシナリオが考えられます。

「国家を背景にした攻撃に対応するようなベンダーのソリューションなんて、うちには関係ないよ」というセキュリティ担当者もいらっしゃるかもしれません。しかし、従来国家を背景とした攻撃者に限定されていたような高度なテクニックやツールがお金儲けを目的とした攻撃者が使うようになり、結果的に被害を受けるのも大手企業だけではなくなってきている状況が浮き彫りになっています。対峙する防御側も同様、高度な経験と知見、インテリジェンスを活用して、根本的な態勢強化へのシフトを検討すべき時が来ているのです。そして、その取り組みを包括的に支援するのが Mandiant です。

新生 Mandiant に、ぜひご期待ください。

※ マンディアント株式会社は、12 月 8 日 ~ 9 日、マンディアントの現在の知見と今後の方向性を示す「Mandiant Cyber Summit 2021」をオンライン開催した。12 月 13 日(月) ~ 12 月 24 日(金)まで、マンディアントのリサーチャーや、奈良先端科学技術大学院大学 教授 門林 雄基 氏、piyokango 氏などの、講演やディスカッションをオンデマンド配信中