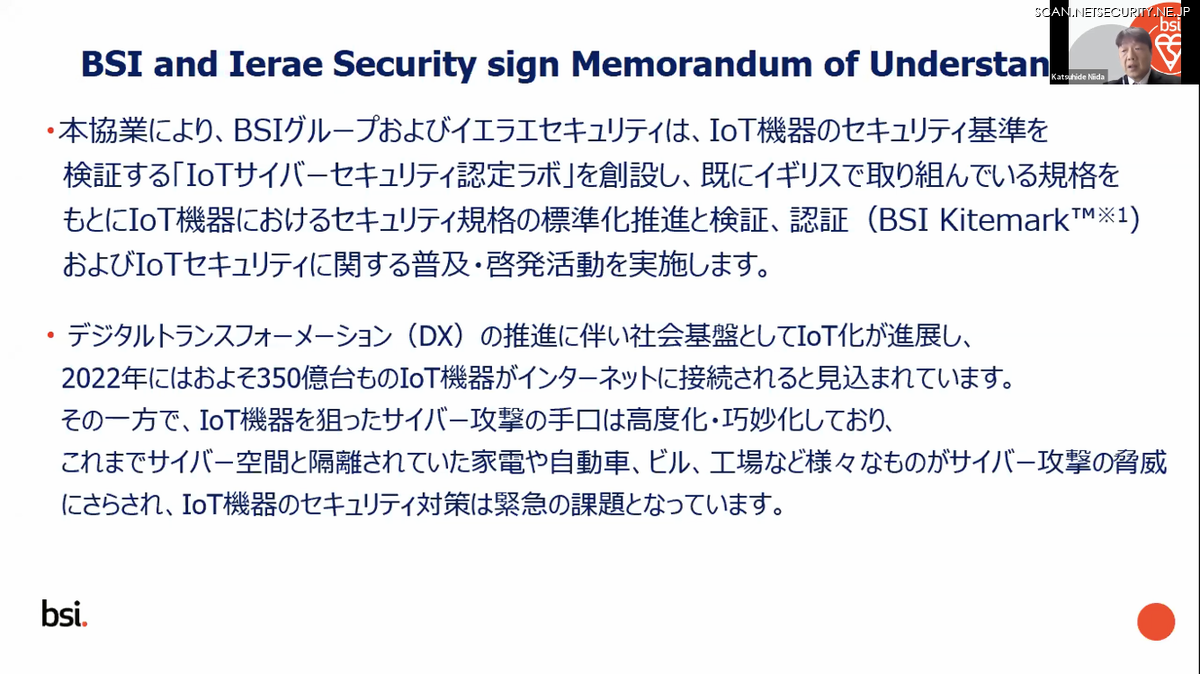

イエラエセキュリティは 2021 年 3 月 15 日に、BSI グループジャパン、BSI Professional Services Japan と、IoT 機器におけるセキュリティ基準の標準化実現に向け、協業を開始。世界各国にオフィスを構え、183ヵ国以上の顧客にサービス提供し、政府等とも協力しながら IoT のベクトプラクティスの形成に尽力してきた BSI と、IoT 機器のセキュリティ基準を検証する「IoT サイバーセキュリティ認定ラボ」を創設しました

(参考:https://ierae.co.jp/news/press_20210315/ )。

これを記念して、3 社にて無料オンラインセミナー「IoT セキュリティのあるべき姿」を開催。昨今のサイバーセキュリティを取り巻く環境について、また世界の最新事情や国内の実例を交えご紹介しましたので、レポートします。

IoT 製品への安全・確実な“信頼”こそが、導入促進の鍵となる

「BSI IoT セキュリティ最前線」と題して、グローバルな視点からの最新セキュリティ動向を紹介したのは、BSI UK でグローバル・デジタル・プロダクト認証ディレクターを務めるデイビッド・マッド氏。これまで、スマートシティ、コミュニティ、アセットシステムを含む、IoT と呼ばれるあらゆるデジタルデバイスやセンサーの認証を担当する中で、固有のパスワードを用いたりデータを暗号化していないなど、基本的な管理すらされていない脆弱なデバイスを数多く見てきました。

特に家電等、一般ユーザー向けのセキュリティ管理について「このコロナ禍で家庭で仕事をする人々が多くなり、ビジネスと家庭の境界線が曖昧になっている今、このような脆弱なデバイスが家庭にあることはビジネスの脅威となることも意味しています」と、マッド氏は懸念を示しました。

現在、メーカーの 8 割以上は、IoT の脆弱性開示に関する明確なポリシーを持っているとは言えない状況です。また、発見された脆弱性に対応すべきメーカーの対応は必ずしも充分とは言えません。これら脆弱性は、悪意ある攻撃者からのダメージを受けるリスクはもちろんのこと、昨今話題の「エシカル・ハッカー」により公表されることで、悪意ある攻撃者から以上のダメージを受けてしまうこともあり得ます。

EU のIoT レギュレーションとなっている 3 要件は、「デフォルトのパスワードを設定しない」「脆弱性報告のための公式窓口を設定する」「セキュリティソフトウェアをアップデートがいつまで可能か購入時に明示する」この 3 つです。「一見、簡単な要件のように見えるかもしれませんが、弊社で診断した製品では、この 3 つのうち 1 つを満たしていないことが圧倒的に多い。弊社に製品を送ってくるのは、セキュリティを自ら強化し、自社製品の安全性に確信をもっているメーカーであるにも関わらず、この条件を満たすことができない状態で初回のテストを受けているのが現状です」とマッド氏は言います。

BSI は、これらセキュリティにまつわる問題を包括的に支援しています。もちろん IoT 以外のサイバーセキュリティについても取り扱っており、ユーザーのビジネスに対応した幅広い対応分野において支援を行うことが可能です。100 年以上という長い年月製品の認証活動を行っており、特に安全性やセキュリティ機能を持つ製品の認証を担ってきています。近年ではセキュリティ企業の買収や、イエラエセキュリティなど専門性の高いサイバースキルを持った企業との戦略的提携などを積極的に行い、ますますその専門性を独自に高めています。

また本スピーチでは、セキュリティの最新動向を共有するだけでなく、「セキュリティの 1 歩目はどこからやったらいいんだろう?」という IoT 機器メーカーの担当者の疑問に答える形で、いくつかの「ネクストステップ」が提示されました。無料で取得できてすぐに活用できる、グローバルな IoT セキュリティに関するベストプラクティスガイダンス、そして BSI の提供する「BSI IoT Security Foundation Test」の紹介がありました。日本においては、イエラエセキュリティとのコラボレーションにより、セキュリティに熟達した担当者が日本語でサポートすることが可能になっています。

BSI は 100 年以上前から、“信頼”を表すカイトマーク(BSI Kitemark)を所有・運営・発行してきました。元々は英国でのみ使用されていましたが、現在ではあらゆる分野にわたり「品質」と「安全性」を示すシンボルとして世界中で認知され、2,500 以上の有効なライセンスが発行されています。マッド氏は最後に「IoT の重要な課題は“信頼”です。意図されている使用期間中に、製品が安全に確実に動作することへの“信頼”は、IoT 導入の鍵となります。その信頼性を高めるためにカイトマークの活用が 1 つの選択肢となります」と述べ、BSI における IoT セキュリティへの取り組みの重要性について強調しました。

“ツライ IoT セキュリティ”の第一歩は、第三者によるペネトレーションテストでクリア

株式会社イエラエセキュリティからは、執行役員であり、高度解析部 部長の寺村 亮一 氏が、「IoT セキュリティのあるべき姿とその第一歩『IoT ペンテスト』のススメ」と題して登壇しました。寺村氏は、自動車業界を中心としたIoTセキュリティやサプライチェーンセキュリティの支援をしてきたキャリアを持ち、イエラエセキュリティではクラウドセキュリティ、アプリケーションセキュリティでの解析にも精通した人物です。

寺村氏は、「IoT セキュリティではやるべきことが多岐に渡り、非常に“ツライ”。ハードウェアを巻き込んだセキュリティを考えなければなりませんし、関連する会社が 1 社や 2 社ではない。また、作り手に運用を渡してしまう為、すぐに直すことも難しい」と数多くの経験から語りました。IoT 機器については、製造の段階で登場人物が非常に多いことに加え、役割分担もはっきりしていません。全体を見て指示出しする人は誰なのか、コストを負担するのは誰なのか。また要求仕様も曖昧になることが多く見られます。

IoT セキュリティに関するガイドラインや法規は日欧米で策定され始めており、それらガイドラインを適用することで、一定のセキュリティ効果が見込まれます。ただし、IoT デバイスは企画、設計開発から利用中のアップデート、そして廃棄後のデータ管理まで視野に入れなければなりません。この IoT ライフサイクルを通じたセキュリティ施策の全てを、数多くの登場人物で足並みを揃えて、ガイドラインに準拠させることは困難です。

「全てを一度に修正することは非常に困難ですから、順を追って対応することをやっていくしかありません。IoT セキュリティにおいても、シフトレフト、SDLC、DevSecOps という言葉に代表される開発プロセスからセキュリティを組み込む手法が有効です。ただ、これらをサプライチェーンにまたがって適用することも難しいですし、多くの項目について調整や時間が必要です」と寺村氏は言います。

それでは、IoT セキュリティにおいて、最初に実施すべきことは一体なんでしょうか。寺村氏は、まずサプライチェーンにおける OEM とサプライヤ間のインタフェース部分における認識共有、取り組みを見直すことを勧めます。まず、最もクラシカルな方法として、セキュリティ要件の策定と、準拠しているかどうかのチェックが挙げられるでしょう。ただし、最初から OEM とサプライヤがお互いのやるべきことを理解したうえで、適切な要件を策定することは困難です。適切な要件が生成されるには時間がかかるので、第一歩としては適切ではないかもしれません。

次の方法としては、BSI のような評価機関による認証を取得することです。認証された製品であれば、すぐに問題が露呈するような脆弱性についてはチェックが済んでいると自信を持てます。ただし、期間や金額的な面で認証機関での検証をすることについてハードルが高いと感じる場合もあるかもしれません。

寺村氏が勧めるのは「第三者によるペネトレーションテストによる確認」つまり、侵入テストの実施です。保護すべき資産と、その資産を侵害する想定脅威を想定し、それが“実現できない”ことを“攻撃者目線”で評価します。イエラエセキュリティでは、機能も仕様も利用状況も全く違う様々な IoT デバイスに対して脅威モデリングを行い、その想定した脅威を実現できるかできないか、実際に多くのテストを実施してきました。

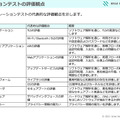

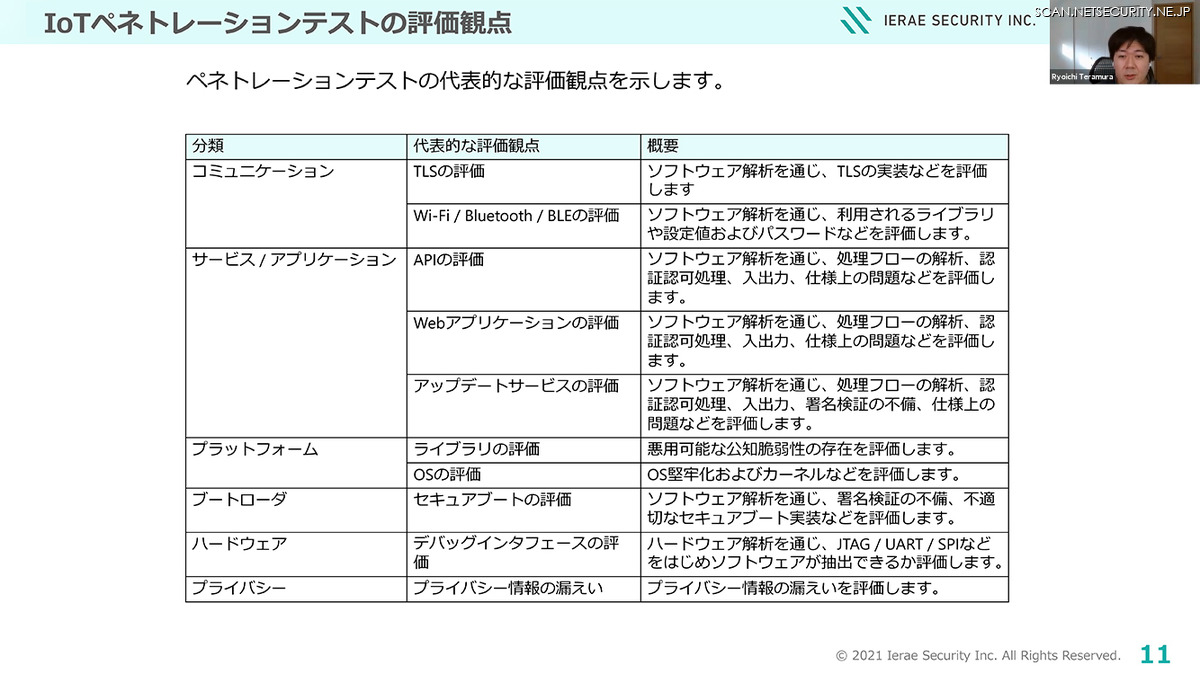

ペネトレーションテストでは、まず保護する資産を明確にすることから始まります。個人情報、クレデンシャル情報、機器の制御などが、それにあたります。次に、アタックサーフェイスなる外部通信路、外部ネットワーク、ローカルインタフェース、ハードウェアから、それぞれ具体的に脅威となり得る事象を導き出します。通信の盗聴、改ざん、なりすまし、アップデートサービスの悪用、ファームウェアの漏洩などが挙げられます。

多くの IoT デバイスは、Web アプリケーション等と異なり、攻撃者がデバイスを取得することが容易です。そのため、イエラエセキュリティでは、攻撃者がハードウェアを分解することを想定した「ハードウェア解析」、攻撃者がファームウェアを抽出、バイナリ解析を行うことを想定した「ソフトウェア解析」、そして、動作するデバイスに対するテスト「動的解析」等を行い、脆弱性を探し、想定脅威の実現性を検証します。

寺村氏は「実際に発見される脆弱性のうち約 67 %はソフトウェア解析により発見されます」と語り、自身が DEF CON 28 で発表した研究内容を紹介しました。これらの解析を行うことにより見つかった脆弱性は、TLS の証明書検証の不備、乱数や鍵生成の不備、パスワードのハードコード、認証認可の不適切な設定、セキュアブートの設定ミス、OSコマンドインジェクションなど、多岐にわたります。

イエラエセキュリティでは、これら侵入テストのアウトプットとして、単なる診断結果の記述に留まらず、想定脅威の実現可能性や、攻撃シナリオの手順も記述し、対策案も含めた説明を記載することで、修正というネクストステップに進みやすい支援を行っていることもご紹介しました。

質の高い IoT セキュリティ支援を実現するための協業がスタート

二つの IoT セキュリティに関する講演の前後に、この度のイエラエセキュリティと BSI グループとの協業について、紹介の時間を設けました。

冒頭では、BSI グループジャパン株式会社 Product Certification 部 ビジネスデベロップメントマネジャー 仁井田 克英 氏から「セキュリティ診断業務に特化したホワイトハッカー集団であるイエラエセキュリティと、グローバル認証機関である BSI が協業することで、日本の事業者様をワンストップでサポートできると考えた」と説明がありました。

創設した「IoT サイバーセキュリティ認定ラボ」は、BSI から認定を受け、試験、診断実施することができる試験場です。日本ではイエラエセキュリティにより、試験、診断サポートが可能となっており、最終的に BSI から認証書の発行をさせて頂きます。

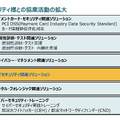

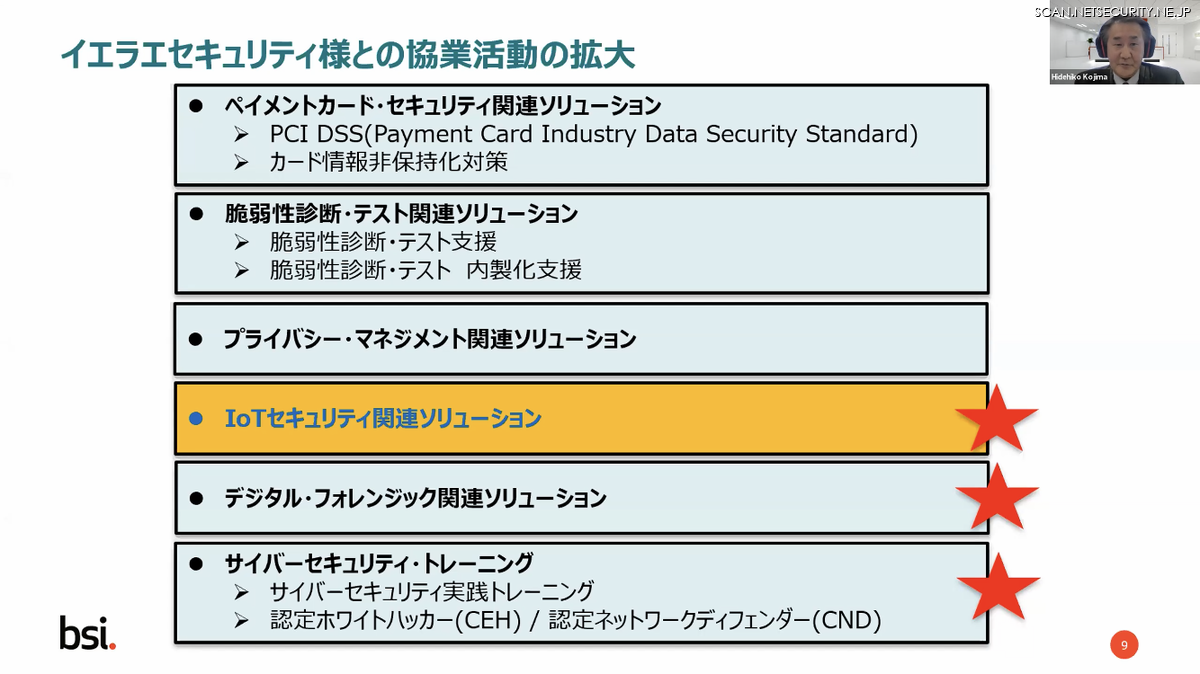

セミナーのクロージングでは、BSI Professional Services Japan 代表取締役社長 小島 英彦 氏より「BSI Professional Services Japan のご紹介」と題してスピーチがありました。2015 年に設立された BSI Professional Services Japan では、サイバーセキュリティ領域のアドバイザリー、各種支援サービス、関連席ソリューション提供などを行ってきました。

BSI グループは規格の認証・審査というイメージが強いですが、コンサルティングサービスも行なっています。また BSI グループ企業として、グローバルな専門集団の質の高いサービスを提供しています。「時差の問題や言語の問題があり、日本でセキュリティ支援をするためには、現地の技術者の協力を得なければ本当に質の高いサービスを提供することはできないと感じていたところ、イエラエセキュリティと出会いました」と協業に至る経緯のご紹介がありました。

IoT セキュリティの重要性が飛躍的に高まる今、イエラエセキュリティは今後、BSI グループとの協業を通して、一層のサービス強化を目指していくことを目指していきます。

(連載「イエラエセキュリティ CSIRT支援室」は、「診断業界の切り込み隊長」として存在感を発揮する株式会社イエラエセキュリティの公式ブログ「SECURITY BLOG」から、創造力あふれるイエラエセキュリティのCSIRT支援の情熱を伝える記事を厳選して掲載しています)