大企業やグローバル企業、金融、社会インフラ、中央官公庁、ITプラットフォーマなどの組織で、情報システム部門や CSIRT、SOC、経営企画部門などで現場の運用管理や、各種責任者、事業部長、執行役員、取締役、またはセキュリティコンサルタントやリサーチャーに向けて、毎月第一営業日前後をめどに、前月に起こったセキュリティ重要事象のふり返りを行う際の参考資料として活用いただくことを目的に、株式会社サイント 代表取締役 兼 脅威分析統括責任者 岩井 博樹 氏の分析による「 Scan PREMIUM Monthly Executive Summary 」をお届けします。※「●」印は特に重要な事象につけられています。

>> Scan PREMIUM Monthly Executive Summary 執筆者に聞く内容と執筆方針

【1】前月総括

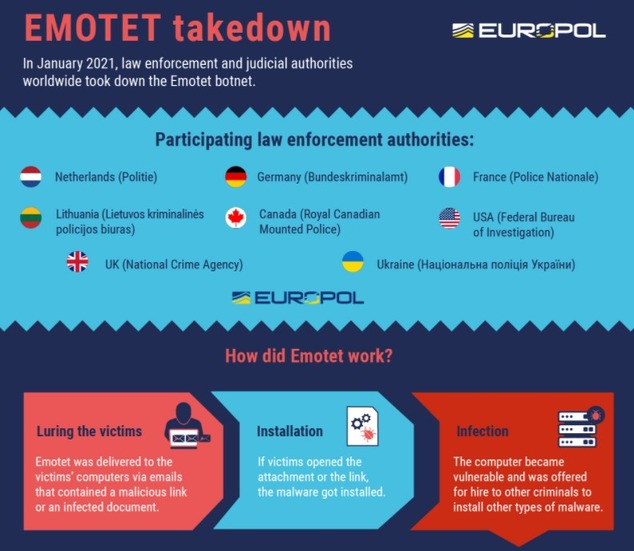

2021 年は、年始からユーロポールによる Emotet のオペレーターの摘発といった大ニュースが報じられました。この作戦は、インフラのテイクダウンだけでなく、感染デバイスからEmotetの自動アンインストールまで計画されたものであることが明らかとなっています。

脅威動向に関してですが、2020 年から相次いで中国を拠点とする Winnti の関与が疑われる攻撃キャンペーンが複数報じられています。昨年の FBI による Winnti のメンバーの起訴状から、サイバー攻撃のオペレーターである請負会社やエンジニアの一部は、複数の攻撃キャンペーンに関与していたことが判明しています。この点に鑑みますと、今後さらに Winnti の活動範囲が広範になってくると考えられます。

次に、早急に対策を実施したい脆弱性として、「 sudo 」のバッファオーバーフローの脆弱性が挙げられます。対策の盲点となりそうなのは、UNIX、Linux ベースのアプライアンス製品です。製品ベンダーのアナウンスには注意を払うようにしてください。

また、Cisco 製品にクリティカルな脆弱性が複数報告されています。コマンドインジェクションやバッファオーバーフローといった脆弱性も報告されていますので早急な対応が必要です。

2021 年は、昨年 11 月の Cobalt Strike のソースコード流出の影響が出てくると予想されます。同ツールは広範に配布されましたので、スクリプト・キディを含めて多くの犯罪行為に悪用されることは容易に想像のつくものです。また、昨今課題となっている LOTL(自給自独型)攻撃の流行に鑑みますと、EDR をはじめとした予防策や、データ保護などの事後対策の強化は、早期に実行したいところです。

>> Scan PREMIUM Monthly Executive Summary 執筆者に聞く内容と執筆方針

【1】前月総括

2021 年は、年始からユーロポールによる Emotet のオペレーターの摘発といった大ニュースが報じられました。この作戦は、インフラのテイクダウンだけでなく、感染デバイスからEmotetの自動アンインストールまで計画されたものであることが明らかとなっています。

脅威動向に関してですが、2020 年から相次いで中国を拠点とする Winnti の関与が疑われる攻撃キャンペーンが複数報じられています。昨年の FBI による Winnti のメンバーの起訴状から、サイバー攻撃のオペレーターである請負会社やエンジニアの一部は、複数の攻撃キャンペーンに関与していたことが判明しています。この点に鑑みますと、今後さらに Winnti の活動範囲が広範になってくると考えられます。

次に、早急に対策を実施したい脆弱性として、「 sudo 」のバッファオーバーフローの脆弱性が挙げられます。対策の盲点となりそうなのは、UNIX、Linux ベースのアプライアンス製品です。製品ベンダーのアナウンスには注意を払うようにしてください。

また、Cisco 製品にクリティカルな脆弱性が複数報告されています。コマンドインジェクションやバッファオーバーフローといった脆弱性も報告されていますので早急な対応が必要です。

2021 年は、昨年 11 月の Cobalt Strike のソースコード流出の影響が出てくると予想されます。同ツールは広範に配布されましたので、スクリプト・キディを含めて多くの犯罪行為に悪用されることは容易に想像のつくものです。また、昨今課題となっている LOTL(自給自独型)攻撃の流行に鑑みますと、EDR をはじめとした予防策や、データ保護などの事後対策の強化は、早期に実行したいところです。

![2020 総括/SolarWinds 介しサプライチェーン攻撃/不完全パッチによる残留 0day 公開 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/33082.jpg)

![カナダ版「 セキュリティ10大脅威」 / ワーム化可能 iOS 脆弱性 / 認証情報42億件 配布中 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/32880.jpg)

![日本企業台湾現地法人に2重恐喝ランサムウェア/北朝鮮の多次元APT攻撃/FBIが中国人スパイ実録風動画公開 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/32622.png)

![日本トップ10入り、ハーバード大学 世界各国のサイバーパワーをランク付け ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/32337.png)