その広範に利用されているハッシュ関数を 2 年以内に終焉させるように告げる鐘は、彼らの働きで少し早めに鳴らされはじめた。セキュリティ関係者たちは(以前)、将来の計算能力を推測したうえで、「SHA-1 は 2017 年までに中止するべきだ」と見積もっていた。

「2017 年には 173,000 ドル(編集部註:約 2,100 万円)の費用で、このような攻撃を成し遂げることができるだろう」というのが、2012 年の推察だった。

この研究は『実際の SHA-1 の衝突に向けた重要なマイルストーン』であり、さらに『いかにして、このようなタイプの攻撃で、非常に効率的にグラフィックスカードを利用できるのか』を示すものだ。

それで結局、インターネットコミュニティは、NSA による暗号解読に対して何をしているのだ?~長すぎる文章だが、つまりは「1024 ビット鍵の利用を止めよ」……それは 2005 年に語られたことだ(The Register)

それで結局、インターネットコミュニティは、NSA による暗号解読に対して何をしているのだ?~長すぎる文章だが、つまりは「1024 ビット鍵の利用を止めよ」……それは 2005 年に語られたことだ(The Register)

SHA-1 暗号ハッシュ関数のリタイアにおける問題点~いまだに Windows XP や古い Android を利用しているような人々は、あてにならない(The Register)

SHA-1 暗号ハッシュ関数のリタイアにおける問題点~いまだに Windows XP や古い Android を利用しているような人々は、あてにならない(The Register)

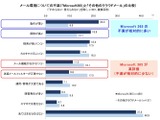

Microsoft、Cisco:「RC4 暗号は有害だと考えられる、とにかく回避せよ」~素敵な AES-GCM を試してみてはどうだ。SHA-1 を捨てることも忘れないで(The Register)

Microsoft、Cisco:「RC4 暗号は有害だと考えられる、とにかく回避せよ」~素敵な AES-GCM を試してみてはどうだ。SHA-1 を捨てることも忘れないで(The Register)

オバマが暗号化の全面支持へと歩み寄る──だが彼は、その意味をわかっているのか?~「ノー・バックドア」を語る漏洩メモは、暗号の基本を把握していない(その 2)(The Register)

オバマが暗号化の全面支持へと歩み寄る──だが彼は、その意味をわかっているのか?~「ノー・バックドア」を語る漏洩メモは、暗号の基本を把握していない(その 2)(The Register)

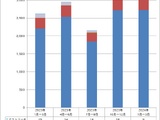

3 月に最も件数換算の被害規模が大きかったのは、株式会社ダイヤモンド社による「ダイヤモンド社にランサムウェア攻撃、約70,000件の個人情報が漏えいしたおそれ」の約 70,000 件だった。

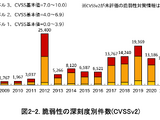

2024 年 1 月に公開された、Linux カーネルの脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性の悪用により、一般権限での侵入に成功した OS の管理者権限が奪取可能です。Linux カーネルのアップデートにより対策してください。

彼は英国王立協会のフェローでもあり、ニュートン、ダーウィン、ホーキング、チューリングが名を連ねる「知の殿堂」入りを果たしていた。

ピアツーピアシステムとハードウェアの耐タンパー性における草分け的存在である彼は、チップや銀行の暗証番号カードなどの安全な設計に長年取り組み大きな影響を与えた。そして、ATM におけるセキュリティ上の欠陥を公表するというアンダーソンの取り組みにより、世界中で ATM の設計が変更されることとなった。

最後に、ハンキンス氏はクラウドセキュリティ全体像を戦略メニューとして図示した。上記で説明したソリューションやツール、各種フレームワークやプラットフォームが、機能や用途ごとに俯瞰できるものだ。この図は、ガートナーのクラウドセキュリティのコンサルティングの戦略ベースを示したものといってもよい。自社のセキュアクラウドを構築するときの「レシピ」として利用することができるだろう。

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)