金曜早くに投稿された5枚のコンピュータスクリーンショットに、テキサス州サウスヒューストン市の上下水道局の監視制御装置で使用されているユーザーインターフェイスが示されているという。これらは木曜に掲載されたRegisterの記事内のコメントに反論するため、pr0fを自称する何者かにより投稿されたものだ。同記事では、新たな水処理施設に対する攻撃の報告を受け、米国土安全保障省のスポークスマンが需要インフラが危険にさらされたことを示す「信憑性のあるデータ」は確認されていないと回答している。

「私は国家基盤がいかにクソな状態かを軽視する傾向にある国土安全保障省のやり口が、非常に気にくわない」と、同投稿は述べている。「様々な人が、この種の攻撃が行われる可能性を疑っているのも見てきている。」

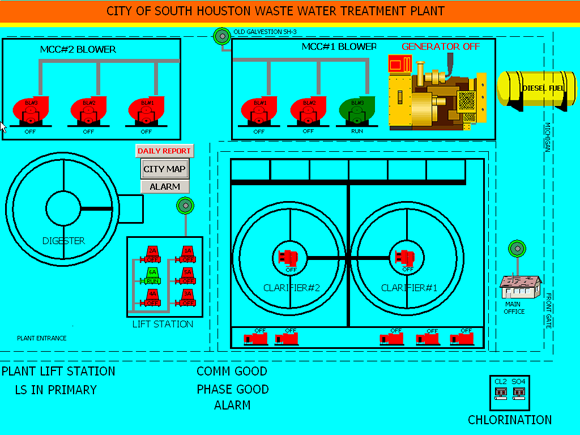

pr0fが投稿し続けたのは、他の産業機器を制御するインターネット接続したコンピュータが、無許可の団体により容易にアクセスされ得ることの証拠であると主張するものだ。5つの画像には、サウスヒューストンの上下水道局職員により使用される、非常にセンシティブな器材を制御するHMI(ヒューマン・マシン・インターフェイス)らしきものが示されている。1つのインターフェイスは、同市の廃水処理施設を監視、制御する装置を示しており、これには発電機およびエアフローを制御する「送風機」のように見えるものが含まれている。

The Registerは、この画像がシステムに対する不正アクセスにより獲得されたという主張を確認できなかった。市職員は現在も、pr0fの主張を認めても、否定してもおらず、国土安全保障省の関係者はコメントを求めるメールに回答…

※本記事は有料版に全文を掲載します

© The Register.

(翻訳:中野恵美子)

略歴:翻訳者・ライター 《ScanNetSecurity》

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

国際

国際アメリカでは「祖父母詐欺」

彼らは、アメリカ国内から発信されているように見える番号から被害者に電話をかけ、親族が助けを必要としていると信じ込ませた。

-

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Docker や Kubernetes の基盤として用いられている runc に、コンテナ内部からホスト OS への侵害につながる脆弱性が報告されています。

-

範を示す ~ MITRE がサイバー攻撃被害公表

「MITRE はこのインシデントを開示しました。これは当団体が公共の利益のために活動し、企業のセキュリティ強化のためのベストプラクティスを提唱し、業界の現在のサイバー防御体制強化に必要な措置を講ずると約束しているからです」

-

AI とドローン利活用最悪事例 ~ 米保険会社 住宅空撮し保険契約 猛烈却下

保険契約の申し込みや更新を処理するコストの低下を追求するあまり、保険会社は不正確な査定を行い、さらにはプライバシーを侵害するという最悪の方向に向かっているようだ。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

Ruijie 製ルータBCR810W/BCR860 に OSコマンドインジェクションの脆弱性

マイクロソフトが 5 月のセキュリティ情報公開、悪用の事実を確認済みの脆弱性が 2 件

Adobe Acrobat および Reader に脆弱性、最新バージョンへの更新を呼びかけ

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

DHCP のオプション 121 を利用した VPN のカプセル化回避の問題、VPN を使用していない状態に

サイボウズGaroon に複数の脆弱性

インシデント・事故 記事一覧へ

ジョイフル本田「THE GLOBE・OLD FRIEND オンラインショップ」に不正アクセス、3,958 件のカード情報漏えいの可能性

ペットフード取り扱いバイオフィリアに不正アクセス、顧客の個人情報が外部にダウンロード

セガ フェイブへの不正アクセス、新たに 3 件のアカウントで被害判明

「松井酒造合名会社 ECサイト」に不正アクセス、174 名分のカード情報が漏えい

日本取引所グループのメールアドレスから不審メール送信

メーラーが最新バージョンでなかった ~ 国公文協の委託先事業者に不正アクセス

調査・レポート・白書・ガイドライン 記事一覧へ

GMOイエラエ「軽量暗号 Ascon などに関わる標準化動向調査」が CRYPTREC に公開

日本国内では Mirai と別のマルウェアが独自ボットネット形成、2024年第1四半期 インターネット定点観測レポート

脆弱な DMARC セキュリティ・ポリシーを悪用、北朝鮮スピアフィッシング詐欺

サイバーセキュリティ人材、女性の平均給与は男性と約80万円差 ~ ISC2 調査

Proofpoint Blog 36回「身代金を払わない結果 日本のランサムウェア感染率減少? 感染率と身代金支払率 15 ヶ国調査 2024」

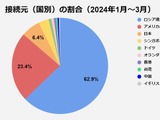

ロシア からの攻撃が 6 割、EGセキュア「SiteGuard セキュリティレポート(2024.1Q)」公表

研修・セミナー・カンファレンス 記事一覧へ

実践的サイバー防御演習「CYDER」の 2024年度 申込受付開始、「プレCYDER」の受講対象者を拡大

攻撃者のあの手この手、リアルな攻撃&リアルな現状を知る専門家が警鐘を鳴らす ~ JPAAWG 6th General Meeting レポート

講師 小山覚氏 ~ IISEC 20周年記念リレー講座、対マルウェア攻防20年を振り返る

毎年同じ年中行事化した診断から、予算を効果的に配分する濃淡をつけた診断へ ~ AeyeScan「診断マネジメントプラットフォーム」

セキュリティマネージャーに捧ぐ「理想の脆弱性診断のプロセス」実現方法 ~ 5/23 解説セミナー開催

脆弱性診断の「基本のキ」企業での取り組み事例を交えながらリアルに解説

製品・サービス・業界動向 記事一覧へ

アクセリア、GMO イエラエの「Webセキュリティ診断」「ペネトレーションテスト」提供

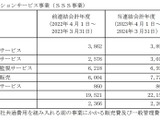

ラックが2024年3月期 通期決算を公表、売上高は前期比12.4%増

バイナリファイルからSBOMを作成し脆弱性情報と照合「SBOMスキャナ」発売

インターポール捜査官に向け「Kaspersky Expert Training」5年連続で提供

「AWS Marketplace」でプルーフポイント Human-Centric セキュリティソリューション利用可能に

「Cloudbase」が Oracle Cloud Infrastructure 対応

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄