CrowdStrike、2021年版「脅威ハンティング報告書」を公表

クラウドストライク 株式会社は10月5日、年次報告書「Nowhere To Hide, 2021 Threat Hunting Report: Insights from the CrowdStrike Falcon OverWatch Team(敵に逃げ場なし、2021年版脅威ハンティング報告書:CrowdStrike Falcon OverWatchチームによる洞察)」を公開した

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

本報告書には、CrowdStrikeのマネージド脅威ハンティングチームであるFalcon OverWatchの脅威データと、Intelligenceチーム及びServicesチームからの情報が含まれ、最新の脅威情勢の詳細や注目すべき攻撃者の振る舞いと戦術、サイバーレジリエンスを強化するための提案事項がまとめられている。

本報告書では、数量とスピードが爆発的に上昇した攻撃者の活動に注目、CrowdStrikeの脅威ハンターはすべての業界と地域で侵害の試みが60%の割合で増加したことを明らかにしている。また、侵入者が最初の侵害ポイントからネットワーク内の他のシステムへと侵害を拡大し始めるまでに要する時間が、2020年の3分の1に相当する、1時間32分へと大幅に短縮したことを報告している。

その他、本報告書では、中国、北朝鮮、イランを拠点とする攻撃者グループによる標的型侵害活動が大多数を占めることや、通信業界を標的とするインタラクティブ型侵害が大幅に増加したこと、最も活発なサイバー犯罪グループはランサムウェア「Ryuk」や「Conti」を用いた標的型攻撃を展開する「WIZARD SPIDER」であること、仮想通貨の価格上昇と相関しインタラクティブ型侵害でクリプトジャッキングを用いる攻撃例が前年比で100%増加していることなどを報告している。

ソース・関連リンク

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

特集

特集今日もどこかで情報漏えい 第24回「2024年4月の情報漏えい」虎屋? ヨックモック? 千疋屋? ~「手土産」は個人情報

4 月に最も件数換算の被害規模が大きかったのは、株式会社エムケイシステムによる「エムケイシステムへのランサムウェア攻撃、個人情報保護委員会が行政指導」の7,496,080 人だった。

-

アメリカでは「祖父母詐欺」

彼らは、アメリカ国内から発信されているように見える番号から被害者に電話をかけ、親族が助けを必要としていると信じ込ませた。

-

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Docker や Kubernetes の基盤として用いられている runc に、コンテナ内部からホスト OS への侵害につながる脆弱性が報告されています。

-

範を示す ~ MITRE がサイバー攻撃被害公表

「MITRE はこのインシデントを開示しました。これは当団体が公共の利益のために活動し、企業のセキュリティ強化のためのベストプラクティスを提唱し、業界の現在のサイバー防御体制強化に必要な措置を講ずると約束しているからです」

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

WordPress 用プラグイン Download Plugins and Themes from Dashboard にパストラバーサルの脆弱性

OpenSSL にサービス運用妨害(DoS)の脆弱性

Ruijie 製ルータBCR810W/BCR860 に OSコマンドインジェクションの脆弱性

マイクロソフトが 5 月のセキュリティ情報公開、悪用の事実を確認済みの脆弱性が 2 件

Adobe Acrobat および Reader に脆弱性、最新バージョンへの更新を呼びかけ

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

インシデント・事故 記事一覧へ

Dropbox Sign に不正アクセス、 NICT のセキュリティ講習「実践サイバー演習 RPCI」受講者の個人情報流出

「Kemari87KISHISPO公式通販サイト」に不正アクセス、13,879 名のカード情報漏えい

サポート詐欺で発覚 ~ 産婦人科医師が不適切な状態で患者データ保管

ジョイフル本田「THE GLOBE・OLD FRIEND オンラインショップ」に不正アクセス、3,958 件のカード情報漏えいの可能性

ペットフード取り扱いバイオフィリアに不正アクセス、顧客の個人情報が外部にダウンロード

セガ フェイブへの不正アクセス、新たに 3 件のアカウントで被害判明

調査・レポート・白書・ガイドライン 記事一覧へ

GMOイエラエ「軽量暗号 Ascon などに関わる標準化動向調査」が CRYPTREC に公開

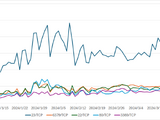

日本国内では Mirai と別のマルウェアが独自ボットネット形成、2024年第1四半期 インターネット定点観測レポート

脆弱な DMARC セキュリティ・ポリシーを悪用、北朝鮮スピアフィッシング詐欺

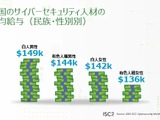

サイバーセキュリティ人材、女性の平均給与は男性と約80万円差 ~ ISC2 調査

Proofpoint Blog 36回「身代金を払わない結果 日本のランサムウェア感染率減少? 感染率と身代金支払率 15 ヶ国調査 2024」

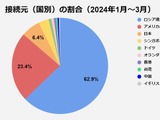

ロシア からの攻撃が 6 割、EGセキュア「SiteGuard セキュリティレポート(2024.1Q)」公表

研修・セミナー・カンファレンス 記事一覧へ

実践的サイバー防御演習「CYDER」の 2024年度 申込受付開始、「プレCYDER」の受講対象者を拡大

攻撃者のあの手この手、リアルな攻撃&リアルな現状を知る専門家が警鐘を鳴らす ~ JPAAWG 6th General Meeting レポート

講師 小山覚氏 ~ IISEC 20周年記念リレー講座、対マルウェア攻防20年を振り返る

毎年同じ年中行事化した診断から、予算を効果的に配分する濃淡をつけた診断へ ~ AeyeScan「診断マネジメントプラットフォーム」

セキュリティマネージャーに捧ぐ「理想の脆弱性診断のプロセス」実現方法 ~ 5/23 解説セミナー開催

脆弱性診断の「基本のキ」企業での取り組み事例を交えながらリアルに解説

製品・サービス・業界動向 記事一覧へ

DLP 製品ログ集約し疑わしき行動を分析、中小企業向け「内部不正リスク監視サービス」提供

アクセリア、GMO イエラエの「Webセキュリティ診断」「ペネトレーションテスト」提供

ラックが2024年3月期 通期決算を公表、売上高は前期比12.4%増

バイナリファイルからSBOMを作成し脆弱性情報と照合「SBOMスキャナ」発売

インターポール捜査官に向け「Kaspersky Expert Training」5年連続で提供

「AWS Marketplace」でプルーフポイント Human-Centric セキュリティソリューション利用可能に

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄

![Apple 社へ不満持つ研究者 iOSの脆弱性開示/北朝鮮のSNS介したサイバー攻撃 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/35908.jpg)