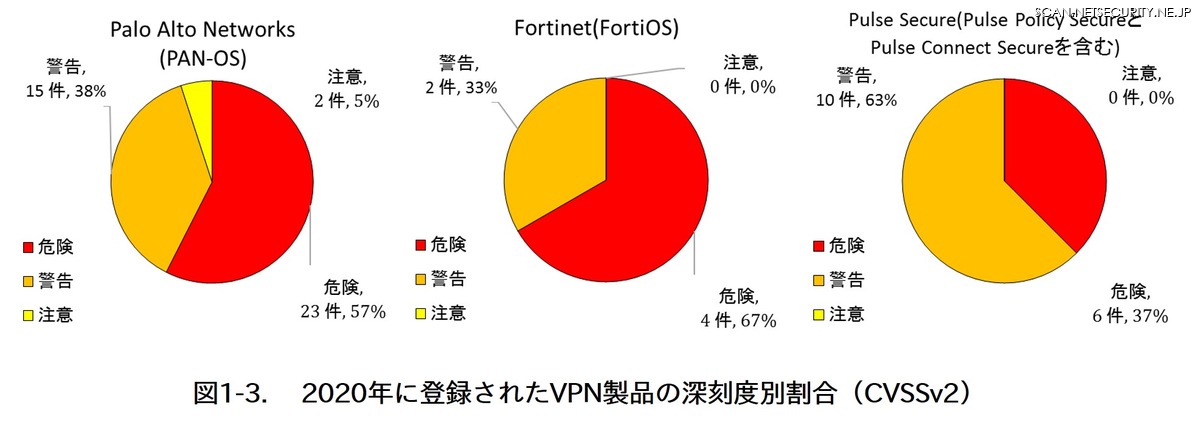

JPCERT/CCが、2019年から2020年に悪用される可能性がある複数のVPN製品について注意喚起等を公開しているが、2020年にJVN iPediaへ登録された、注意喚起等に記載されたVPN製品、Palo Alto Networks社製のVPN(PAN-OS)、Fortinet社製のVPN(FortiOS)、Pulse Secure社製のVPN(Pulse Policy SecureとPulse Connect Secureを含む)に関する脆弱性対策情報の深刻度別割合は図1の通り、「危険」と「警告」に分類される脆弱性を合わせると95%以上を占め、ベンダから修正プログラムがリリースされた際は早急な対応が求められる。

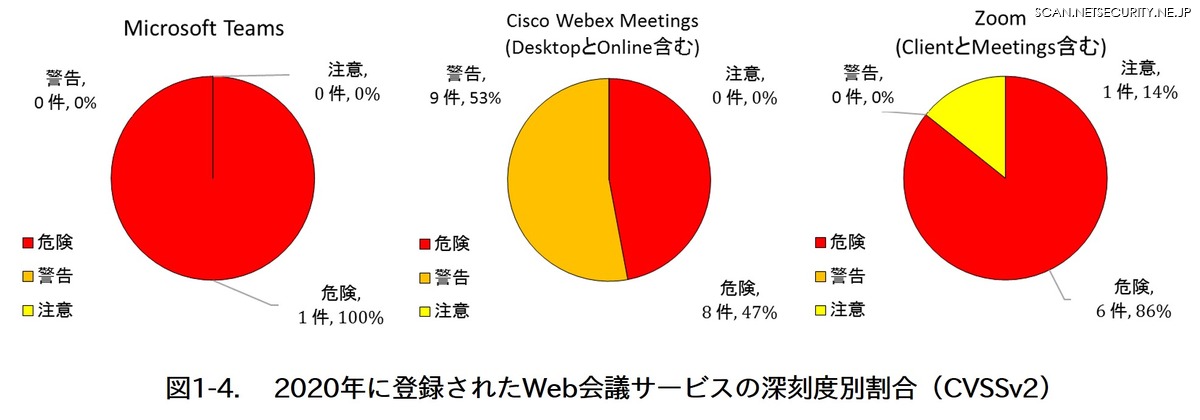

また、2020年にJVN iPediaへ登録されたWeb会議サービス、Microsoft社製のMicrosoft Teams、Cisco System社製のCisco Webex Meetings(DesktopとOnlineを含む)、Zoom Video Communications社製のZoom(ClientとMeetingsを含む)に関する脆弱性対策情報の深刻度別割合は図2の通り、件数としては少ないが、図1のVPN製品の深刻度別割合と同様に、「危険」や「警告」が占める割合が多く注意が必要で、Zoomに関しては、2020年4月3日にIPAからも注意喚起を行っている。

IPAでは、VPN製品やWeb会議サービス等の脆弱性を悪用する攻撃を未然に防ぐために、利用するソフトウェアの脆弱性対策情報を日ごろから収集し、ベンダから修正プログラムがリリースされた際に速やかに適用する等の対策実施を行うことが求めらると注意を呼びかけている。また、クライアント側のソフトウェアだけではなく、自組織でサーバを構築した場合は、サーバ側のソフトウェアについても同様の対応が必要としている。

![2020 総括/SolarWinds 介しサプライチェーン攻撃/不完全パッチによる残留 0day 公開 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/33082.jpg)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)