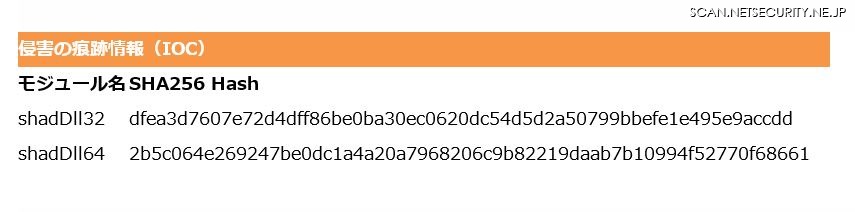

WIZARD SPIDER のバンキングマルウェア TrickBot は、shadDll と呼ばれる新しいプロキシモジュールを、sin および tin の接頭辞が付いたグループタグ( gtag )にばらまいています。これらの gtag は、以前のブログでご紹介した通り、LUNAR SPIDER の BokBot(別名 IcedID )マルウェアと関連があることが知られています。

このモジュールには、BokBot プロキシモジュールと同一の機能が含まれています。新しいプロキシモジュールでは、TrickBot マルウェアの拡張可能なモジュール型フレームワーク内に、BokBot の強力な機能が多数組み込まれています。バイナリコードを解析した結果、shadDll という名前の TrickBot モジュールは、99 % の信頼度でBokBot プロキシモジュールと 81 % 構造が類似していることが明らかになっています。

中間者(Man-in-the-Middle)攻撃

この新しい TrickBot モジュール shadDll の主な役割は、ネットワーク機能をフックし、不正な SSL 証明書をインストールすることで、感染したホストの Web ブラウザに対し中間者( MITM )攻撃を実行することです。SSL 通信の傍受が可能になると、マルウェアは BokBot のさまざまな構成エントリを利用して Web トラフィックを戦略的にリダイレクトし、コードを挿入し、スクリーンショットを取得するほか、標的となったユーザーの Web 閲覧を操作します。

shadDll モジュールは、TrickBot モジュールの典型的な特徴を有しています。具体的に言うと、このモジュールは動的リンクライブラリ( DLL )であり、TrickBot によって暗号化された文字列は含まれておらず、TrickBot がエクスポートに使用する標準的な関数 Start、Control、Release が含まれています。shadDll モジュールには、TrickBot によって暗号化された文字列は含まれていませんが、BokBot プロキシモジュールで使用されている、カスタムの XOR 暗号化により難読化された文字列が含まれています。

ハードコードされたDN値

注目すべきは、次のハードコードされた識別名( DN )値が、BokBot プロキシモジュールが MITM 攻撃の実行で使用する不正な証明書内で検出されたものとまったく同じであることです。

C=US; O=VeriSign, Inc.; OU=VeriSign Trust Network; OU=(c) 2006 VeriSign, Inc. - For authorized use only; CN=VeriSign Class 3 Public Primary Certification Authority - G5

2 つのサイバー犯罪( eCrime )集団のつながりがさらに強固なものに

今回、WIZARD SPIDER と LUNAR SPIDER の関係に進展が見られたことは、Dyre(別名 Dyreza )と Neverquest の時代から続くこれら 2 つのサイバー犯罪集団のつながりが、さらに強固なものになっていることを示しています。CrowdStrike Intelligence は引き続き、この興味深い連携と相互の統合を監視していきます。TrickBot が現在ばらまいている BokBot プロキシモジュールの詳しい分析は、こちらの補足ブログ記事で紹介しています。

その他のリソース

・「2019 Global Threat Report:Adversary Tradecraft and the Importance of Speed」をダウンロードしてご覧ください

・すぐに利用できる脅威インテリジェンスがSOCの進化の次のステップである理由について説明した、Falcon Xの自動化された脅威インテリジェンスに関するレポートをお読みください

・CrowdStrike Falconプラットフォームによる包括的なエンドポイント保護については、製品ページをご覧ください

・CrowdStrikeの次世代アンチウイルス(AV)を実際にお試しいただけます。今すぐFalcon Preventの無料トライアルをお試しください

*原文はCrowdStrike Blog サイト掲載 :https://www.crowdstrike.com/blog/wizard-spider-lunar-spider-shared-proxy-module/

![北 中華製AIを攻撃活用/北 DMARC不正利用/北 日本のアニメ制作関与か ほか [Scan PREMIUM Monthly Executive Summary 2024年4月度] 画像](/imgs/std_m/44783.jpg)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)