Elasticsearch の Groovy スクリプトエンジンにおいてサンドボックス保護機構を回避して任意の Java コードが実行されてしまう脆弱性(Scan Tech Report)

オープンソースの検索エンジンソフトウェアである Elasticsearch に、任意の Java コードが実行されてしまう脆弱性が報告されています。

オープンソースの検索エンジンソフトウェアである Elasticsearch に、任意の Java コードが実行されてしまう脆弱性が報告されています。脆弱性を利用されることにより、遠隔の攻撃者による不正侵入を許容してしまう恐れがあります。

2.深刻度(CVSS)

7.5

https://nvd.nist.gov/cvss.cfm?version=2&name=CVE-2015-1427&vector=(AV:N/AC:L/Au:N/C:P/I:P/A:P)

3.影響を受けるソフトウェア※1

Elasticsearch 1.3.x 系: バージョン 1.3.7 以前

Elasticsearch 1.4.x 系: バージョン 1.4.2 以前

4.解説

GitHub や Wikipedia などの検索エンジンとして用いられているオープンソースの検索エンジンソフトウェアである Elasticsearch に、任意の Java コードが実行されてしまう脆弱性が報告されています。

本脆弱性に対して脆弱な Elasticsearch では、Groovy スクリプトエンジンに不備があります。Groovy スクリプトエンジンは Elasticsearch 1.3 系から導入された機能であり、開発者が Groovy を用いたプログラムを Elasticsearch に実装することを可能とします。本脆弱性が明らかになるまで、Groovy スクリプトエンジンの機能は Elasticsearch のデフォルトの機能として実装されていましたが、脆弱性の発覚に伴いバージョン 1.3.8 または 1.4.3 以上では、脆弱性に対応するためにデフォルトではオフに設定されています。

脆弱性は、Groovy による開発を安全に行うためにサンドボックスの機能を提供する GroovySandboxExpressionChecker.java における値の検証不備に起因しています。ユーザは _search API に Groovy コードを送信することにより Groovy スクリプトを実行できるように実装されていますが、"script_fields"の "script: " に指定された Java コードを実行するという設計であるために、当該箇所に任意の Java コードを入力し実行させることが可能となります。当該脆弱性を利用することにより、第三者が遠隔から任意の OS コマンドを呼び出し、実行することが可能となります。

5.対策

Elasticsearch のバージョンを 1.3.8 または 1.4.3 以上にアップデートすることによって当該脆弱性に対応することが可能です。アップデートが難しい場合は、elasticsearch.yml に以下のような変更、または追記を施すことにより、対策が可能です。

(変更前)

script.groovy.sandbox.enabled: true

(変更後)

script.groovy.sandbox.enabled: false

また「◆分析者コメント」にも記載した通り、ディレクトリトラバーサルの脆弱性 (CVE-2015-3337) も含まれているため、可能であれば Elasticsearch のバージョンを 1.4.5 または 1.5.2 以上にアップデートすることを推奨します。

https://www.elastic.co/downloads/elasticsearch

6.ソースコード

(Web非公開)

(執筆:株式会社ラック サイバー・グリッド研究所)

※Web非公開該当コンテンツ閲覧をご希望の方はScan Tech Reportにご登録(有料)下さい。

Scan Tech Report

http://scan.netsecurity.ne.jp/archives/51916302.html

ソース・関連リンク

関連記事

-

Adobe Flash Player における ByteArray 領域解放済みメモリ参照の脆弱性(Scan Tech Report)

Adobe Flash Player における ByteArray 領域解放済みメモリ参照の脆弱性(Scan Tech Report)

-

Microsoft Windows の HTTP.sys に起因する整数オーバーフローの脆弱性(Scan Tech Report)

Microsoft Windows の HTTP.sys に起因する整数オーバーフローの脆弱性(Scan Tech Report)

-

Mozilla Firefox において XrayWrapper の実装の不備により Chrome 特権で任意の JavaScript コードが実行されてしまう脆弱性(Scan Tech Report)

Mozilla Firefox において XrayWrapper の実装の不備により Chrome 特権で任意の JavaScript コードが実行されてしまう脆弱性(Scan Tech Report)

-

Microsoft Windows のショートカットファイル処理に起因する任意コード実行の脆弱性(Scan Tech Report)

Microsoft Windows のショートカットファイル処理に起因する任意コード実行の脆弱性(Scan Tech Report)

Scan PREMIUM 会員限定記事

もっと見る-

特集

特集Non State Actor 図鑑(4)世界 2 位は GDP だけではない ~ QAnon 帝国ドイツ

新しい暴力の形としてノン・ステート・ウォーが増えている。ハッキングやデジタル影響工作など新しい攻撃方法が幅広く用いられており、全領域での戦いとなっている。そして、戦闘の担い手の多くは民間企業である。日本も例外ではない。日本は軍事に関しては敏感だがそれ以外は寛容だ。

-

ビッグ・ブラザー2024 ~ 監視カメラと画像分析 その高成長市場と国際動向

日本で監視カメラや CCTV と言えば、要監視施設等に設置してそれを録画して、何かあったら再生するという、インターネットもパソコン通信もなかった時代のスタンドアロン PC のような貧しい使い方しか想像力が及ばない。しかし中国や合衆国のような、治安維持のための人権制限を合法とする国では、街頭や交通機関、店舗、オフィスなど都市の至る所に設置した画像を XDR や SOC のように集積し、かなりドラスティックな解析を行う。

-

今日もどこかで情報漏えい 第23回「2024年3月の情報漏えい」なめるなという決意 ここまでやるという矜恃

今回は毛色が違う。営業DXサービス「Sansan」を利用中の顧客に対し、不正にIDやパスワードを入手しログインしたとして、不正アクセス禁止法違反の疑いで会社員が逮捕された旨の報道があったと、その社員とは無関係の「Sansan」を提供するSansan株式会社が公表を行ったことだ。感覚的には「Gmail アカウントが乗っ取られスパムメール送信に利用された件について犯人が逮捕された」と Google が発表するようなものだろうか。

-

Linux の GSM ドライバにおける Use-After-Free の脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Linux カーネルの脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性の悪用により、一般権限での侵入に成功した OS の管理者権限が奪取可能です。Linux カーネルのアップデートにより対策してください。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

JPRS、PowerDNS Recursor の DoS 攻撃が可能になる脆弱性に注意喚起

データスコープ社製の顔認証カメラに脆弱性

Windows カーネルドライバの IOCTL 処理にアクセス制御不備の脆弱性

TvRock にサービス運用妨害(DoS)と CSRF の脆弱性

NETGEAR 製ルータにバッファオーバーフローの脆弱性

RoamWiFi R10 に複数の脆弱性

インシデント・事故 記事一覧へ

法人間決済サービスの UPSIDER で利用可能枠やメールアドレス情報が記載されたメール誤送信

護衛艦いなづまの艦長、資格のない隊員を特定秘密取扱職員に指名し懲戒処分

「意識を高揚させよう」と思い特定秘密の情報を知るべき立場にない隊員に特定秘密の情報を漏らす、懲戒処分に

メディキットホームページに不正アクセス、閲覧障害に

セガ フェイブが利用するメールシステムに不正アクセス、フェニックスリゾートが保有する個人情報が流出した可能性

ランサムウェア被害の原因はスターティア社の UTM テストアカウント削除忘れ

調査・レポート・白書・ガイドライン 記事一覧へ

Proofpoint Blog 36回「身代金を払わない結果 日本のランサムウェア感染率減少? 感染率と身代金支払率 15 ヶ国調査 2024」

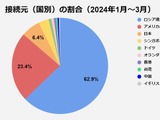

ロシア からの攻撃が 6 割、EGセキュア「SiteGuard セキュリティレポート(2024.1Q)」公表

社内不正 1位 情報持ち出し・2位 横領・3位 労働問題 ~ 被害企業 230 社調査

国立国会図書館 調査及び立法考査局「令和 6 年能登半島地震への対応」総括、ソーシャルメディアの功罪も

「ジャンクガン」下流サイバー犯罪者が見るランサムウェアギャングの夢

日本は悪意ある内部犯行による漏えいが 12 ヶ国中最小、プルーフポイント「Data Loss Landscape 2024(情報漏えいの全容)」日本語版

研修・セミナー・カンファレンス 記事一覧へ

脆弱性診断の「基本のキ」企業での取り組み事例を交えながらリアルに解説

ビッグ・ブラザー2024 ~ 監視カメラと画像分析 その高成長市場と国際動向

SECON 2024 レポート:最先端のサイバーフィジカルシステムを体感

トレーニング 6 年ぶり復活 11/9 ~ 11/15「CODE BLUE 2024」開催

札幌で「CSIRT のはじめ方」ワークショップ 5/16 開催、北海道在勤在住者は参加費 5 万円が無料

スペシャリスト集結! マネーフォワード・ラック・富士ソフト・電通総研から学ぶ、脆弱性診断内製化の成功法則とは? AeyeScan 導入企業との公開対談

製品・サービス・業界動向 記事一覧へ

経団連、個人情報保護法に基づく漏えい報告や本人通知にリソースを割く現状を問題視

外務省、偽情報の拡散を含む情報操作への対応を公表

「GMOサイバー攻撃 ネットde診断」Palo Alto、Cisco、SonicWall、OpenVPN に対応

KELA、生成 AI セキュリティソリューション「AiFort」提供開始

NDIAS「車載器向けセキュリティ技術要件集」活用したコンサルサービス提供

脆弱性診断自動化ツール「AeyeScan」を基盤に「診断マネジメントプラットフォーム」を提供

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄