Linux Kernel の Intel 64 SYSRET 命令の取り扱いに起因する権限昇格の脆弱性(Scan Tech Report)

Linux Kernel には、ptrace システムコールを扱う際の SYSRET 命令の処理に起因して、CPU レジスタ値を不正に操作されてしまう脆弱性が存在します。

脆弱性と脅威

エクスプロイト

Linux Kernel には、ptrace システムコールを扱う際の SYSRET 命令の処理に起因して、CPU レジスタ値を不正に操作されてしまう脆弱性が存在します。

システムにアクセス可能なローカルの悪意あるユーザに利用された場合、システムを不正に停止される、あるいは管理者権限を取得される可能性があります。

Intel 64 ビット CPU (Intel 64) アーキテクチャ上で Linux Kernel を利用する環境では、脆弱性を悪用される可能性があるため、影響を受けるバージョンの Linux Kernel を利用するユーザは可能な限り以下の対策を実施することを推奨します。

2.深刻度(CVSS)

6.9

http://nvd.nist.gov/cvss.cfm?version=2&name=CVE-2014-4699&vector=%28AV:L/AC:M/Au:N/C:C/I:C/A:C%29

3.影響を受けるソフトウェア

Linux Kernel 2.6.x - 3.2.60/3.4.96/3.10.46/3.12.24/3.14.10/3.15.3

※1 影響を受けるバージョンの Linux Kernel が実装される Debian や Red Hat Enterprise Linux、Ubuntu などの Linux ディストリビューションもこの脆弱性の影響を受けます。

4.解説

Linux や UNIX などの OS に実装される ptrace は、プロセスの実行を監視または制御、レジスタの調査や変更などに利用されるシステムコールです。また、fork は、元となるプロセス (親プロセス) を複製し PID と PPID が異なるプロセス (子プロセス) を生成するシステムコールです。

Intel 64 アーキテクチャ上で動作する Linux Kernel には、ptrace システムコールを利用して他のプロセスをトレースする際の SYSRET 命令の処理に不備があります。

このため、ptrace および fork システムコールを介してプロセスを不正に操作することで、CPU レジスタ値を操作可能な脆弱性が存在します。

この脆弱性を利用することでシステムにアクセス可能なローカルの攻撃者は、二重フォールトを発生させ、システムをサービス不能状態にする可能性があります。

なお、Linux Kernel 3.10.x より前のバージョンの Kernel では、Interrupt Descriptor Table (IDT) を書き換えることが可能であったため、この脆弱性を悪用し、IDT 内の関数ポインタを書き換え、例外ハンドラを制御することで、権限昇格を行い任意のコマンドが実行可能なことが報告されています。

5.対策

以下の Web サイトより、Linux Kernel 3.2.61/3.4.97/3.10.47/3.12.25/3.14.11/3.15.4 以降を入手しアップデートする、あるいは修正パッチを入手し適用することで、この脆弱性を解消することが可能です。

Linux Kernel:

http://www.kernel.org/

linux.git ptrace,x86: force IRET path after a ptrace_stop()

http://git.kernel.org/cgit/linux/kernel/git/torvalds/linux.git/commit/?id=b9cd18de4db3c9ffa7e17b0dc0ca99ed5aa4d43a

また、Linux ディストリビューションにおいては、それぞれのベンダが提供するセキュリティアドバイザリを参考に、適切なパッケージを入手しアップデートすることで、この脆弱性を解消することが可能です。

・Debian 6/7

CVE-2014-4699

https://security-tracker.debian.org/tracker/CVE-2014-4699

・Red Hat Enterprise Linux 6/7

CVE-2014-4699

https://access.redhat.com/security/cve/CVE-2014-4699

・Ubuntu 12.04 LTS/13.10/14.04 LTS

CVE-2014-4699

http://people.canonical.com/~ubuntu-security/cve/2014/CVE-2014-4699.html

6.ソースコード

(Web非公開)

(執筆:株式会社ラック サイバー・グリッド研究所)

※Web非公開該当コンテンツ閲覧をご希望の方はScan Tech Reportにご登録(有料)下さい。

Scan Tech Report

http://scan.netsecurity.ne.jp/archives/51916302.html

ソース・関連リンク

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

脆弱性と脅威

脆弱性と脅威runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Docker や Kubernetes の基盤として用いられている runc に、コンテナ内部からホスト OS への侵害につながる脆弱性が報告されています。

-

範を示す ~ MITRE がサイバー攻撃被害公表

「MITRE はこのインシデントを開示しました。これは当団体が公共の利益のために活動し、企業のセキュリティ強化のためのベストプラクティスを提唱し、業界の現在のサイバー防御体制強化に必要な措置を講ずると約束しているからです」

-

AI とドローン利活用最悪事例 ~ 米保険会社 住宅空撮し保険契約 猛烈却下

保険契約の申し込みや更新を処理するコストの低下を追求するあまり、保険会社は不正確な査定を行い、さらにはプライバシーを侵害するという最悪の方向に向かっているようだ。

-

北 中華製AIを攻撃活用/北 DMARC不正利用/北 日本のアニメ制作関与か ほか [Scan PREMIUM Monthly Executive Summary 2024年4月度]

Microsoft Threat Analysis Center は、中国および北朝鮮の脅威アクターによる人工知能(AI)を活用した直近のサイバー活動を報告しています。いずれ中国や北朝鮮の脅威アクターは、中国製 AI を活用することでのサイバー活動にシフトし、「AI + セキュリティ」の活動は一般的になるとみられます。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

Ruijie 製ルータBCR810W/BCR860 に OSコマンドインジェクションの脆弱性

マイクロソフトが 5 月のセキュリティ情報公開、悪用の事実を確認済みの脆弱性が 2 件

Adobe Acrobat および Reader に脆弱性、最新バージョンへの更新を呼びかけ

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

DHCP のオプション 121 を利用した VPN のカプセル化回避の問題、VPN を使用していない状態に

サイボウズGaroon に複数の脆弱性

インシデント・事故 記事一覧へ

検診車で実施した胸部レントゲン検診が対象、川口市の集団検診業務委託先へランサムウェア攻撃

ゆめタウン運営イズミへのランサムウェア攻撃、VPN 装置から侵入

東急のネットワークに不正アクセス、連結子会社のファイルサーバでデータ読み出される

個人情報漏えいの疑いも ~ 八尾市立斎場職員が加重収賄罪ほかの容疑で逮捕

知多メディアスネットワークのアプリで CNCI グループ 2 社の個人情報が閲覧可能に

「マルカワみそ公式サイト」に不正アクセス、カード情報に加えログイン用パスワードも漏えい

調査・レポート・白書・ガイドライン 記事一覧へ

GMOイエラエ「軽量暗号 Ascon などに関わる標準化動向調査」が CRYPTREC に公開

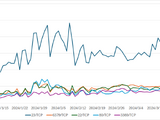

日本国内では Mirai と別のマルウェアが独自ボットネット形成、2024年第1四半期 インターネット定点観測レポート

脆弱な DMARC セキュリティ・ポリシーを悪用、北朝鮮スピアフィッシング詐欺

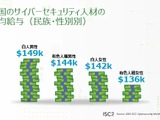

サイバーセキュリティ人材、女性の平均給与は男性と約80万円差 ~ ISC2 調査

Proofpoint Blog 36回「身代金を払わない結果 日本のランサムウェア感染率減少? 感染率と身代金支払率 15 ヶ国調査 2024」

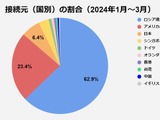

ロシア からの攻撃が 6 割、EGセキュア「SiteGuard セキュリティレポート(2024.1Q)」公表

研修・セミナー・カンファレンス 記事一覧へ

毎年同じ年中行事化した診断から、予算を効果的に配分する濃淡をつけた診断へ ~ AeyeScan「診断マネジメントプラットフォーム」

セキュリティマネージャーに捧ぐ「理想の脆弱性診断のプロセス」実現方法 ~ 5/23 解説セミナー開催

脆弱性診断の「基本のキ」企業での取り組み事例を交えながらリアルに解説

ビッグ・ブラザー2024 ~ 監視カメラと画像分析 その高成長市場と国際動向

SECON 2024 レポート:最先端のサイバーフィジカルシステムを体感

トレーニング 6 年ぶり復活 11/9 ~ 11/15「CODE BLUE 2024」開催

製品・サービス・業界動向 記事一覧へ

「Cloudbase」が Oracle Cloud Infrastructure 対応

NRIセキュア 研修コンテンツ「セキュアEggs」基礎編オンデマンド提供、30日間アクセス可

認証とID管理にガバナンスを ~ NTTデータ先端技術「VANADIS」で実現する「IGA(Identity Governance and Administration)」とは

「Pマークポータルサイト」サービス開始、担当者にアカウント情報をメール送付

脆弱性管理クラウド「yamory」SBOM 機能に関する特許取得

「LogStare Collector」新バージョン 2.3.8 リリース、バイナリファイルの収集とダウンロード機能搭載

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄