ソリトンシステムズのサイバーセキュリティ 第3回 「Weakest Link が標的に? 『検疫』 は 『ポリシーコントロール』 にシフトする」

「インターネットをまるで 『腐海』 のようなものとして受け止めるお客様が増えてきたと感じます。 『瘴気マスク』 に相当するセキュリティ対策をしないと 『5分で肺が腐る』 というリスクの変化が、徐々に認識されつつあります。」

モバイルワークが盛んになると、今度は感染源となるモバイルPCへの対応が重要となった。脆弱でリスクのある端末を見つけ出し、企業ネットワークから隔離・修復することが命題となり、「検疫」という考え方が有効とされた。

しかし、一般的な「検疫」ソリューションでは、「検疫」が終わるまで、端末は一時領域に隔離され、企業ネットワークに入れず業務ができないことが多い。生産性向上、コスト削減を重んじる日本企業では、「検疫ネットワーク」は安全をもたらすものというよりも、業務に悪影響を与えるものとして毛嫌いされる傾向があったことは否めない。

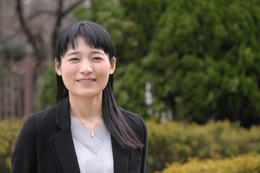

そのような「検疫」が、ここにきて見直され、導入に踏み切る企業が増えているという。ソリトンシステムズ 荒木氏に話を聞いた。

● 「検疫」ではなく「ポリシーコントロール」

「インターネットをまるで『腐海(※1)』のようなものとして受け止めるお客様が増えてきたと感じます。『瘴気マスク』に相当するセキュリティ対策をしないと『5分で肺が腐る』ようにマルウェア感染し、『菌糸』のようなマルウェアの侵入を早期発見できないとシステム全体がテイクダウンされかねないというリスクの変化が、徐々に認識されつつあります。

従来型の『検疫』で企業ネットワークをクリーンに保つことは難しくなってきていますが、リスクの早期発見のために、『検疫』で行っていたような端末の構成管理は有効です。このため業務効率を無視してまで、端末のネットワーク接続時のチェックを厳しくすることに固執するのではなく、リスクや被害を最小限に抑えることに重心を置く形へと、『検疫』のあり方も変わってきています。

いま求められているのは、いかにリスクファクターを早期発見し、対処するかという『ポリシーコントロール』であり、これまで『検疫』とカテゴライズされてきたソリューション群は、こちらにシフトしてきています。これらのソリューションを表現する場合、『検疫』という言葉はもう適切ではないかもしれません。(荒木氏)」

※1

漫画・アニメーション作品 「風の谷のナウシカ」 の舞台となる新しい生態系の、人類による呼称。

● 「検疫」と「ポリシーコントロール」、何が違うのか?

セキュリティポリシー違反とその対処(コントロール)も、様々なレベルがある。企業で許可されていない端末は、企業ネットワークに接続させないという厳しいコントロールで良い。一方、企業の正規端末で、セキュリティパッチが適用されていないという状態であれば、企業ネットワークから切り離すというよりも、いち早くパッチ適用を行うことが重要となる。

ソリトンシステムズが取り扱う CounterACT では、正規端末であれば企業ネットワークへの接続は許可し、バックグラウンドでポリシーチェックを行う。ポリシー違反端末を見つけると、違反の内容に応じたアクション、例えばパッチ適用やメッセージ表示、通信の制御などを行うことができる。ポリシー違反のレベルに合わせたアクションを行うことで、業務への影響を最小限にできる。

また従来型の「検疫」では、チェックは端末がネットワークに接続する時のみであり、違反端末は隔離して修正するという画一的なアクションしか行わなかったが、 CounterACT による「ポリシーコントロール」は、それを柔軟に、継続的に行う点が大きな違いだという。

「例えば、資産管理ソフトが正常に稼動していない端末にはインストールを促したり、特定のフリーソフトが稼動していたら強制終了するなど、これまで管理者が手動で行っていた端末構成管理を継続的に行うだけでなく、自動化出来るので楽になったと言われます。

端末管理の現場では、悪意のないポリシー違反も少なくありません。端末固有の問題で、セキュリティソフトが上手く動かないといったこともありますが、こういったことを隅々までリアルタイムに管理者が把握するのは困難です。

状況を把握しきれていない環境に限ってインシデントが発生し、リスクファクターを平時から把握・管理しておくことの重要性を実感することも多いです。(荒木氏)」

● 「ポリシーコントロール」は変化への追従が必須

企業システムは、人事異動や業務の拡張にともない常に変化していく。サイバー攻撃対策に取り組もうにも、現在の端末、サーバ、プリンターの台数が分からず、ネットワーク構成もどうもはっきりしない、というケースは少なくない。

CounterACT はネットワーク監視と、エージェントレス型のポリシーチェック機能でシステム全体を可視化する。それも、管理外端末、例えば私物のスマートデバイスや無線LANアクセスポイントのようなPC以外のデバイスも、通信監視である程度その種別を把握し、GUIに一覧表示することができる。

環境が複雑になればなるほど、システムの現状把握は困難となる。エージェントレスで状況把握し、それに合わせた「ポリシーコントロール」ができる CounterACT は、インシデント対応体制を構築する企業・組織の大きな助けになっているという。

● Weakest Linkを意識した対策を

「サイバー攻撃からの防御が困難になってきたいま、”Weakest Link”(※2)を意識すべきであると言われています。攻撃者は弱いところを突いてくるため、セキュリティパッチ適用の徹底や、マルウェア対策が想定通りに稼働していることをチェックするといった基本的な対策を行うことで、かなりのリスク低減となります。

逆に、どんなに立派なセキュリティ対策製品を導入していても、脆弱な端末が1台あればそこが攻撃の足掛かりとされかねません。Weakest Link は、端末に限ったことではなく、脆弱なシステムを持つ拠点、取引先、知人・家族など、本来はもう少し大きな視点を持つ必要がありますが、まずはシステム全体の状況をリアルタイムで把握できる環境を整備し、ポリシーコントロールするところから始めることをお勧めしています。(荒木氏)」

※2

A chain is only as strong as its weakest link.「鎖全体の強さは、その中の最も弱い環によって決まる。」ということわざ

経済産業省が示した「サイバーセキュリティ経営ガイドライン」では、「セキュリティ事故は起こるもの」というインシデントを前提とした対策を求めている。こうした体制整備を進める上で、 CounterACT のようなツールが果たす役割は大きいと言えそうだ。

ソース・関連リンク

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

研修・セミナー・カンファレンス

研修・セミナー・カンファレンスビッグ・ブラザー2024 ~ 監視カメラと画像分析 その高成長市場と国際動向

日本で監視カメラや CCTV と言えば、要監視施設等に設置してそれを録画して、何かあったら再生するという、インターネットもパソコン通信もなかった時代のスタンドアロン PC のような貧しい使い方しか想像力が及ばない。しかし中国や合衆国のような、治安維持のための人権制限を合法とする国では、街頭や交通機関、店舗、オフィスなど都市の至る所に設置した画像を XDR や SOC のように集積し、かなりドラスティックな解析を行う。

-

今日もどこかで情報漏えい 第23回「2024年3月の情報漏えい」なめるなという決意 ここまでやるという矜恃

今回は毛色が違う。営業DXサービス「Sansan」を利用中の顧客に対し、不正にIDやパスワードを入手しログインしたとして、不正アクセス禁止法違反の疑いで会社員が逮捕された旨の報道があったと、その社員とは無関係の「Sansan」を提供するSansan株式会社が公表を行ったことだ。感覚的には「Gmail アカウントが乗っ取られスパムメール送信に利用された件について犯人が逮捕された」と Google が発表するようなものだろうか。

-

Linux の GSM ドライバにおける Use-After-Free の脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Linux カーネルの脆弱性を悪用するエクスプロイトコードが公開されています。攻撃者は当該脆弱性の悪用により、一般権限での侵入に成功した OS の管理者権限が奪取可能です。Linux カーネルのアップデートにより対策してください。

-

訃報:セキュリティの草分けロス・アンダーソン氏 死去 67 歳、何回分かの生涯に匹敵する業績

彼は英国王立協会のフェローでもあり、ニュートン、ダーウィン、ホーキング、チューリングが名を連ねる「知の殿堂」入りを果たしていた。

ピアツーピアシステムとハードウェアの耐タンパー性における草分け的存在である彼は、チップや銀行の暗証番号カードなどの安全な設計に長年取り組み大きな影響を与えた。そして、ATM におけるセキュリティ上の欠陥を公表するというアンダーソンの取り組みにより、世界中で ATM の設計が変更されることとなった。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

JPRS、PowerDNS Recursor の DoS 攻撃が可能になる脆弱性に注意喚起

データスコープ社製の顔認証カメラに脆弱性

Windows カーネルドライバの IOCTL 処理にアクセス制御不備の脆弱性

TvRock にサービス運用妨害(DoS)と CSRF の脆弱性

NETGEAR 製ルータにバッファオーバーフローの脆弱性

RoamWiFi R10 に複数の脆弱性

インシデント・事故 記事一覧へ

ランサムウェア被害の原因はスターティア社の UTM テストアカウント削除忘れ

信和へのランサムウェア攻撃で窃取された情報、ロックビット摘発を受けてリークサイトが閉鎖

クラウド労務管理「WelcomeHR」の個人データ閲覧可能な状態に、契約終了後も個人情報保存

「味市春香なごみオンラインショップ」に不正アクセス、16,407件のカード情報が漏えい

クラウド型データ管理システム「ハイクワークス」のユーザー情報に第三者がアクセス可能な状態に

雨庵 金沢で利用している Expedia 社の宿泊予約情報管理システムに不正アクセス、フィッシングサイトへ誘導するメッセージ送信

調査・レポート・白書・ガイドライン 記事一覧へ

「シャドーアクセスとは?」CSAJ が定義と課題をまとめた日本語翻訳資料公開

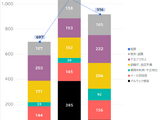

2023年「業務外利用・不正持出」前年 2 倍以上増加 ~ デジタルアーツ調査

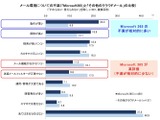

重い 高い 検索も使いにくいメールを企業の 6 割が使う理由

2024年第1四半期 IPA 情報セキュリティ安心相談窓口の相談状況、サポート詐欺被害時の漏えい可能性判断ポイントほか

2024年第1四半期「JVN iPedia」登録状況、最多アクセスは WordPress 用プラグイン WordPress Quiz Maker Plugin における不適切な入力確認の脆弱性

国内カード発行会社のドメイン毎の DMARC 設定率 36.2%「キャッシュレスセキュリティレポート(2023年10-12月版)」公表

研修・セミナー・カンファレンス 記事一覧へ

ビッグ・ブラザー2024 ~ 監視カメラと画像分析 その高成長市場と国際動向

SECON 2024 レポート:最先端のサイバーフィジカルシステムを体感

トレーニング 6 年ぶり復活 11/9 ~ 11/15「CODE BLUE 2024」開催

札幌で「CSIRT のはじめ方」ワークショップ 5/16 開催、北海道在勤在住者は参加費 5 万円が無料

スペシャリスト集結! マネーフォワード・ラック・富士ソフト・電通総研から学ぶ、脆弱性診断内製化の成功法則とは? AeyeScan 導入企業との公開対談

ガートナー クラウドクッキング教室 ~ CCoE 構築の重要性

製品・サービス・業界動向 記事一覧へ

「GMOサイバー攻撃 ネットde診断」Palo Alto、Cisco、SonicWall、OpenVPN に対応

KELA、生成 AI セキュリティソリューション「AiFort」提供開始

NDIAS「車載器向けセキュリティ技術要件集」活用したコンサルサービス提供

脆弱性診断自動化ツール「AeyeScan」を基盤に「診断マネジメントプラットフォーム」を提供

脆弱性診断自動化ツール「AeyeScan」アップデート、Apache httpd の脆弱性スキャンルール追加

研究開発の推進責務が撤廃ほか ~「NTT法」改正法律成立を受け NTT がコメント

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄

![[インタビュー]ソリトンシステムズ 荒木粧子氏に聞く、 「年金機構」以降のサイバー攻撃とマイナンバー対策(後編) 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/16465.jpg)

![[インタビュー]ソリトンシステムズ 荒木粧子氏に聞く、 「年金機構」以降のサイバー攻撃とマイナンバー対策(前編) 画像](/imgs/p/2w5IdCqve0mMIzS4K5kC-28IDAerBQQDAgEA/16278.jpg)