Adobe Flash Player の opaqueBackground における解放済みメモリ使用の不備により任意のコードが実行されてしまう脆弱性(Scan Tech Report)

Adobe Systems 社の Adobe Flash Player に、任意のコードが実行される脆弱性が報告されています。

脆弱性と脅威

エクスプロイト

Adobe Systems 社の Adobe Flash Player に、任意のコードが実行される脆弱性が報告されています。脆弱性を利用されることにより、対象ソフトをインストールしている端末は、遠隔の攻撃者に不正侵入されてしまう恐れがあります。

2.深刻度(CVSS)

10.0

https://nvd.nist.gov/cvss.cfm?version=2&name=CVE-2015-5122&vector=(AV:N/AC:L/Au:N/C:C/I:C/A:C)

3.影響を受けるソフトウェア※1

以下のバージョンの Adobe Flash Player が影響を受けます。

- Windows および Mac OS

Adobe Flash Player 18.0.0.203 以前のバージョン、またはバージョン

13 系の拡張サポート版で 13.0.0.302 以前のバージョンを用いている場合

- Linux

Google Chrome で Adobe Flash Player 18.0.0.204 より以前のバージョ

ンを用いている場合、またはバージョン 11 系の拡張サポート版で

11.2.202.481 以前のバージョンを用いている場合

https://helpx.adobe.com/security/products/flash-player/apsa15-04.html

4.解説

Adobe Systems 社の動画再生ソフト Adobe Flash Player に、任意のコードが実行される脆弱性が報告されています。

当該脆弱性が含まれている Adobe Flash Player には、表示するオブジェクトの背景を不透明化する機能である opaqueBackground における解放済みメモリ使用 (Use After Free) に不備があります。TextBlock.createTextLine() および TextBlock.recreateText(textLine) の 2 つのメソッドに、解放済みメモリ使用の不備が含まれているため、メソッドによって使用される配列の長さを書き換えることにより、任意のコードを実行させることが可能となります。

攻撃者は巧妙に細工を施した swf ファイルを Web ページ上に設置し、攻撃対象者を誘導することにより、swf ファイルを実行した攻撃対象者の端末に任意のコードを実行させることや侵入することが可能となります。

5.対策

Adobe Systems 社の公式ページから最新版にアップデートすることで、脆弱性

に対処できます。

https://get2.adobe.com/jp/flashplayer/

6.ソースコード

(Web非公開)

(執筆:株式会社ラック サイバー・グリッド研究所)

※Web非公開該当コンテンツ閲覧をご希望の方はScan Tech Reportにご登録(有料)下さい。

Scan Tech Report

http://scan.netsecurity.ne.jp/archives/51916302.html

ソース・関連リンク

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

脆弱性と脅威

脆弱性と脅威Nagios XI の monitoringwizard.php における SQL Injection の脆弱性(Scan Tech Report)

2024 年 2 月に公開された、Nagios XI の脆弱性の悪用を試みるエクスプロイトコードが公開されています。

-

今日もどこかで情報漏えい 第24回「2024年4月の情報漏えい」虎屋? ヨックモック? 千疋屋? ~「手土産」は個人情報

4 月に最も件数換算の被害規模が大きかったのは、株式会社エムケイシステムによる「エムケイシステムへのランサムウェア攻撃、個人情報保護委員会が行政指導」の7,496,080 人だった。

-

アメリカでは「祖父母詐欺」

彼らは、アメリカ国内から発信されているように見える番号から被害者に電話をかけ、親族が助けを必要としていると信じ込ませた。

-

runc におけるコンテナ内部からホスト OS への侵害が可能となるファイルディスクリプタ情報漏えいの脆弱性(Scan Tech Report)

2024 年 1 月に公開された、Docker や Kubernetes の基盤として用いられている runc に、コンテナ内部からホスト OS への侵害につながる脆弱性が報告されています。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

Nagios XI の monitoringwizard.php における SQL Injection の脆弱性(Scan Tech Report)

Androidアプリ「TP-Link Tether」および「TP-Link Tapo」にサーバ証明書の検証不備の脆弱性

WordPress 用プラグイン Download Plugins and Themes from Dashboard にパストラバーサルの脆弱性

OpenSSL にサービス運用妨害(DoS)の脆弱性

Ruijie 製ルータBCR810W/BCR860 に OSコマンドインジェクションの脆弱性

マイクロソフトが 5 月のセキュリティ情報公開、悪用の事実を確認済みの脆弱性が 2 件

インシデント・事故 記事一覧へ

「mixi」に不正ログイン、個人データが第三者に漏えいしたおそれ

阪神タイガース公式動画配信「虎テレ」プレゼントキャンペーン応募者のメールアドレス等が閲覧可能な状態に

2 時間後に気づいたサポート詐欺 ~ 大東文化大学 非常勤講師 PC に不正アクセス

「JFおさかなマルシェ ギョギョいち」に不正アクセス、カード情報が漏えいした可能性

「ゲームマーケットサイト」に不正アクセス、出展者掲載の「画像」が全削除

求人情報サイト「バイトル」へ不正ログイン、新たにアローズコーポレーションでも判明

調査・レポート・白書・ガイドライン 記事一覧へ

2023年にネットバンキングの不正送金が急増した理由

GMOイエラエ「軽量暗号 Ascon などに関わる標準化動向調査」が CRYPTREC に公開

日本国内では Mirai と別のマルウェアが独自ボットネット形成、2024年第1四半期 インターネット定点観測レポート

脆弱な DMARC セキュリティ・ポリシーを悪用、北朝鮮スピアフィッシング詐欺

サイバーセキュリティ人材、女性の平均給与は男性と約80万円差 ~ ISC2 調査

Proofpoint Blog 36回「身代金を払わない結果 日本のランサムウェア感染率減少? 感染率と身代金支払率 15 ヶ国調査 2024」

研修・セミナー・カンファレンス 記事一覧へ

テーマは「AI 社会とインターネット」 Interop Tokyo 2024、幕張メッセで 6/12-14 開催

実践的サイバー防御演習「CYDER」の 2024年度 申込受付開始、「プレCYDER」の受講対象者を拡大

攻撃者のあの手この手、リアルな攻撃&リアルな現状を知る専門家が警鐘を鳴らす ~ JPAAWG 6th General Meeting レポート

講師 小山覚氏 ~ IISEC 20周年記念リレー講座、対マルウェア攻防20年を振り返る

毎年同じ年中行事化した診断から、予算を効果的に配分する濃淡をつけた診断へ ~ AeyeScan「診断マネジメントプラットフォーム」

セキュリティマネージャーに捧ぐ「理想の脆弱性診断のプロセス」実現方法 ~ 5/23 解説セミナー開催

製品・サービス・業界動向 記事一覧へ

Mandiant の IR サービスを Falcon から活用可、CrowdStrike と Google Cloud が戦略的提携拡大

NTTアドバンステクノロジと CyCraft Japan 協業、「CYBERSEC」で締結式典

脆弱性診断自動化ツール「AeyeScan」アップデート、スキャンルール「クラウドストレージの公開」に対象ストレージサービスを追加

DLP 製品ログ集約し疑わしき行動を分析、中小企業向け「内部不正リスク監視サービス」提供

アクセリア、GMO イエラエの「Webセキュリティ診断」「ペネトレーションテスト」提供

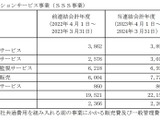

ラックが2024年3月期 通期決算を公表、売上高は前期比12.4%増

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄