プルーフポイントでは、2020 年から毎年、世界の主要各国における DMARC導入率の推移を調査しています。これは各国を代表する主要な株式インデックスに含まれている企業が持つメインドメイン(ホームページに採用しているドメイン)が DMARC に対応しているかどうかを調査しています。メインドメインは攻撃者が「ドメインのなりすまし」として最も使用するため、DMARC対応をおこなう際にはメインドメインから優先して対策を行う必要があります。

日本においては昨年まで、グローバルに事業展開している少数の企業のみが DMARC に対応していました。以前は海外と違って政府からも強く奨励されているわけでもなく、そのために DMARC自体の知名度が低かったことが影響しているかもしれません。DMARC はメールの送信側と受信側の両方が対応をおこなっている必要がありますが、2022 年の 10 月から Gmail、Appleメール、Yahooメールなどの主要なメールプロバイダーが相次いで DMARC の受信側の対応をおこなったことにより、現在は企業側が DMARC に対応すれば、なりすましメールが受信者のメール受信箱に届かない環境ができあがっています。

●加速する DMARC導入:

日本は再劣等生の座を脱し、日経225企業の 60 %が DMARC を導入

今年はいっきに躍進が見られました。昨年度まで日本は調査 18 か国・地域中最下位で 31 % に留まっていましたが、今年、日経225企業内での DMARC導入率は 60 % となり、ようやく最劣等生の座を脱し 15 位になりました。

日本において、DMARC の導入が加速したのは、主に以下の業界の流れが影響しています。

1. 2023 年 1 月に経産省/総務省/警察庁がクレジットカード会社に対して、DMARC対応を要請。

2. 2023 年 7 月に改訂された政府統一基準(政府機関等のサイバーセキュリティ対策のための統一基準群)において、DMARC が要件に含まるように。

3. 半導体企業や携帯端末製造会社がサプライチェーンリスク対策として、日本の取引先企業(主に化学、製造、輸送業など)にも早急な DMARC対応を求める。

4. 複数の監査法人が監査項目に DMARC を追加

5. Google/Yahoo が新スパム対策として 1 日 5000 通を超えるメールを送信する送信者に DMARC対応を義務付け

これらの業界特有の事情により、多くの日本企業が 2022 年に DMARC導入に着手しました。

世界に目を向けると、欧米やオーストラリアでは昨年からさらに導入率をのばし、主要企業の 70-100 % がすでに DMARC を導入しているのに対して、中東およびアフリカで 50 % 台~ 80 % 台、日本を含むアジアは 30 % 台 ~ 60 % と地域によって大きな偏りがあります。

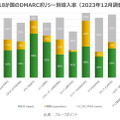

以下のグラフが示す通り、2023 年 12 月における各国企業の DMARC導入率は、デンマークが OMXC25企業のうち 100 % とトップで、次いでフランスが CAC40企業のうち 98 % となっており、オランダは AEX企業のうち 96 %、ドイツは DAX40企業のうち 93 %、アメリカは Fortune1000企業のうち 92 % といずれも日本の日経225企業(60 %)に比べ非常に高い水準でした。

●DMARC導入率自体はあがったものの、実効性ではいまだ最下位

確かに日本企業の DMARC導入率は 1 年前と比べて劇的に前進しました。しかし、安心することはできません。DMARC には None(モニタリング)、Quarantine(隔離)、Reject(拒否)の 3 つのポリシーがあります。最初は配信メールに影響を及ぼさない None(モニタリング)から始めて、ドメインのなりすましに対して実効性を発揮する Quarantine(隔離)にし、最終的には Reject(拒否)に移行する必要があります。

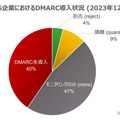

しかし残念ながら日本においては Quarantine(隔離)と Reject(拒否)に到達しているのは日経225企業の 13 % にとどまっています。つまり残りの 47 % の企業はモニタリングのみで DMARC対応に着手した段階であって、まだ詐欺メール対策として実効性を持っているわけではありません。さらに 40 % の企業は DMARC対策に着手もしておらず、詐欺メール対策の重要性に気づいていない可能性があります。

一方で西欧諸国においては、ほとんどの国の半数以上の企業が実効力のある Quarantine(隔離)か Reject(拒否)に到達していることが分かります。

None(モニタリング)の設定には、15 分程度しかかからず、すぐに DMARC対策に着手することができます。しかし、Reject(拒否)に到達するには、自組織が持っているドメインの棚卸からはじめ、それぞれのドメインに対して SPF か DKIM を適用することによって、差出人として表示されるメールアドレス(Header-From)とアライメントをとってDMARC認証をパスさせる必要があります。

しかし、自社のドメインを使ってメールを配信している正規のシステムをすべて把握しないまま Quarantine(隔離)や Reject(拒否)に移行してしまうと、正規のメールが届かなくなってしまう恐れがあります。そのため、DMARC対策の成功の鍵を握るのは、自組織のドメインを用いているシステムの完全な可視化です。

日本企業は多くのドメインを保有していたり、サブドメインを数多く切っていたりする傾向にあります。そのため、それらひとつひとつを棚卸し、それぞれに SPF や DKIM を適用していくには、時間と手間がかかります。また、サードパーティの SaaSアプリを使っている場合などは、どのように SPF/DKIM で対策できるのか、できるとすればどう設定すればいいのか、できないとしたらどうワークアラウンドしたらいいのかなど、いくつか設定や運用上のコツと経験が必要になります。そのため、複数のシステムをお持ちの場合は、ドメイン全体の使用状況を可視化できるツールと専門家の知見に頼ったほうがはるかに早く Quarantine(隔離)や Reject(拒否)に到達することができるでしょう。

●DMARC導入のメリット

DMARC認証を最終的に Reject(拒否)ポリシーまで引き上げることにより、ドメインを詐称した詐欺メールを完全に封じ込めることができます。ドメイン詐称とは、攻撃者が自分のドメインを偽って、信頼できる企業や組織のドメインを使ってメールを送信することです。このようなメールは、受信者から見分けがつきにくく、攻撃者からの添付ファイルを開くことによってマルウェア感染したり、開いたリンクの先のページで個人情報やパスワードを入力することで認証情報を窃取されたり、ビジネスメール詐欺などの危険にさらされます。

メールは侵入の最初の段階で使われる攻撃経路として最も多く使われます。フィッシング協議会の 2024 年 1 月の月次報告によると、ある調査用メールアドレス宛に 12 月に届いたフィッシングメールのうち、約 50.2 % がメール差出人に実在するサービスのメールアドレス (ドメイン) を使用した「なりすまし」フィッシングメールであることが分かっています。これらの事実から、ドメイン詐称は企業にとって深刻なサイバーセキュリティ脅威であり、サイバーインシデントの最初の侵入口であるメール脅威のうち、半数以上の攻撃を DMARC で阻止できることが分かります。

また DMARC認証を導入することには、詐欺メールの抑止だけでなく、他にも様々なメリットがあります。例えば、以下のようなメリットが挙げられます。

・メールの配信率向上:DMARC認証を導入することで、メールがスパムとして扱われる可能性が低くなり、メールの配信率が向上します。メールマーケティングなどでメールを活用している企業にとっては、メールの効果を高めることができます。

・ブランドイメージの向上:DMARC認証を導入することにより、自組織になりすます詐欺の発生を抑制することができ、さらにサプライチェーン全体を守るためにセキュリティ対策をしっかりと講じている企業としての信頼性を得ることができます。

・詐欺メールに関する問い合わせ数の減少:詐欺メールに関する問い合わせがなくなり、場合によっては受付業務の 70 % の業務負荷軽減した企業もあります。

DMARC が通常のセキュリティ対策と異なるのは、自分の組織を守るためだけのセキュリティ対策なのではなく、自分の組織はもちろん、自組織につながる取引先企業や顧客も含めてサプライチェーン全体をサイバー詐欺から守る対策であるところです。日本企業は、サプライチェーンリスク対策の基本として DMARC認証の重要性に気づき、日本全体を守るためにも DMARC対策を加速する必要があります。

●無料の DMARCスタートガイド

・無料ホワイトペーパー:DMARCスタートガイド

・無料ウェビナー:DMARC徹底解説!政府統一基準に新たに盛り込まれる詐欺メール対策

・無料ウェビナー:Google/Yahoo のメール要件変更に伴う DMARC対応について解説

すでに DMARC対応に着手されており、アセスメントを希望される方はお問合せフォームよりご連絡ください。DMARC対応支援シェアNo.1 のプルーフポイントがお手伝いいたします。

![北 中華製AIを攻撃活用/北 DMARC不正利用/北 日本のアニメ制作関与か ほか [Scan PREMIUM Monthly Executive Summary 2024年4月度]](/imgs/p/U2LJXeJbJ084VMuUElAEPG8JUgdcBQQDAgEA/44783.jpg)