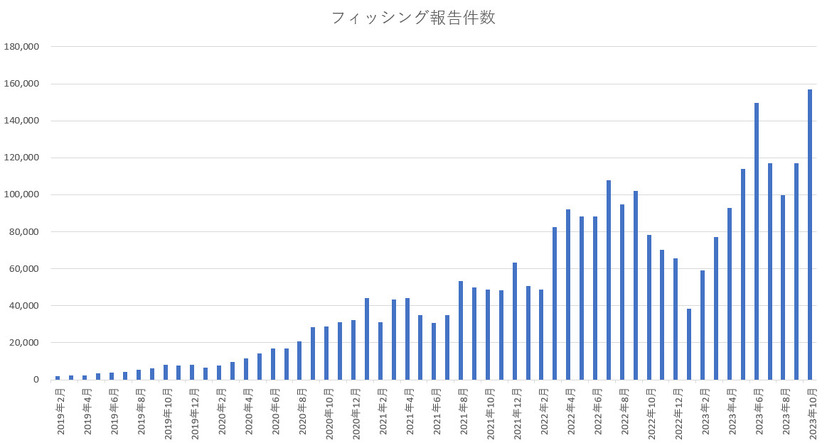

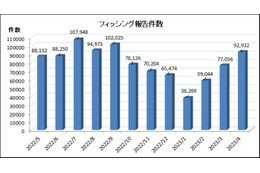

フィッシング対策協議会は11月9日、2023年10月の「フィッシング報告状況」を公開した。10月に協議会へ寄せられた海外を含むフィッシング報告件数は、前月より39,771件(約34.0%)増加し156,804件と、過去最高を記録した。

AmazonおよびETC利用照会サービスを騙るフィッシングの報告がそれぞれ5万件を超え、この2つで報告数全体の約69.0%となった。これらに続くマイナポイント事務局、三井住友カードのフィッシングも各1万件以上の報告があり、これらも合わせると全体の約88.0%を占めた。

1,000件以上の大量の報告を受領したブランドは10ブランドで、これらで全体の約95.1%を占めた。フィッシングに悪用されたブランドは78ブランドで、クレジット・信販系が最も多く19ブランド、以下、金融系(12ブランド)、通信事業者・メールサービス系(9ブランド)、オンラインサービス系(7ブランド)、EC系、配送系、決済サービス系(いずれも4ブランド)と続いた。

分野別では、EC系(約38.2%)、オンラインサービス系(約32.2%)、クレジット・信販系(約13.1%)、公共サービス系(約11.4%)、交通系(約2.3%)となり、オンラインサービス系が約260.1増(約3.6倍)、公共サービス系が約282.3%増(約3.8倍)と急増し、一方で金融系が約-76.5%減と大きく減少した。

フィッシングサイトのURL件数は13,507件となり、前月の14,934件から約1,427件減少した。TLD別では「.com」(約75.5%)、「.cn」(約5.9%)、「.top」(約1.4%)、「.sbs」「.icu」「.shop」(いずれも約1.3%)という順で多かった。圧倒的に「.com」ドメインが多フィッシングに悪用されている。

スミッシングは、金融系ブランドおよびAmazonをかたる文面が多く報告された。また、宅配便関連の不在通知を装う文面からAppleをかたるフィッシングサイトへ誘導するタイプの報告も続いている。

ある調査用メールアドレス宛に10月に届いたフィッシングメールのうち、約65.5%が実在するサービスのメールアドレス(ドメイン)をメールの差出人に使用した「なりすまし」フィッシングメールであった。

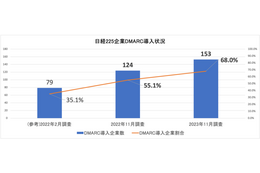

同協議会では、送信ドメイン認証技術「DMARC」採用を引き続き提案しているが、DMARCにより排除(ポリシーがrejectまたはquarantine)できるなりすましフィッシングメールは20.0%、DMARCポリシーがnoneまたはDMARC非対応のドメインのなりすましフィッシングメールは44.3%、送信ドメイン認証で判別ができないフィッシングメールは約35.7%であった。

10月はフィッシングメールの報告数が過去最高となったが、これはDMARC検証を行えば検知・排除できるなりすましメールが、DMARC受信側対応を行っていないメールサービス利用者に大量に届いたこと、また、DMARC未対応の大手通信事業者のドメインをかたるフィッシングメールが大量に配信されたことが要因としている。

Google では、2023年10月3日に「メール送信者のガイドライン」を公開し、Gmailアカウント宛てにメールを送信する場合はDMARCが必要なほかに、一日5,000通以上の大量配信を行う事業者向けの「基本的なメールセキュリティ要件」が記載されており、これらの要件は2024年2月1日以降に適用される。

Gmailアカウントの利用者へメール送信を行うDMARC未対応の事業者は最低限、メール送信に使っているドメインにDMARCを設定してレポート受信を開始し、GmailのPostmaster Toolsで利用者に送ったメールが迷惑判定されていないかを確認し、問題がある場合は改善する必要がある。

これ以外にも、クレジットカード会社は総務省・経産省・警察庁より2024年1月までに、流通小売企業はPCI DSS v4.0において2025年3月までに、政府・自治体・独立行政法人は令和5年度版の政府統一基準の改訂により2024年7月までに、製造・化学・物流企業は大手半導体メーカーの取引先条件として2023年度中に、それぞれDMARCへの対応が求められている。