有名な企業やブランドになりすましたメールで偽のサイトに誘導し、個人情報を盗み取ったり、悪意あるプログラムに感染させるなどの被害が後を絶たない。「不審なメールは開かないように気を付けましょう」とたびたび呼びかけられてはいるものの、手口が巧妙化する中、もはや受信者の努力だけに頼るのは非現実的な状況だ。

そんな中、なりすましメール対策として注目を集めているのが DMARC という技術。インターネットイニシアティブ(IIJ)のメールセキュリティエバンジェリスト 久保田 範夫 氏と TwoFive の開発マネージャー 加瀬 正樹 氏によるオンラインセミナー「メールの専門家が語る DMARC対応のススメ-なりすましメールへの対策、自社ブランドを守るためにはー」(3 月 2 日開催)から、DMARC の仕組みや導入効果、活用に向けた一歩の踏み出し方を探る。

※本セミナー録画を以下で視聴可

https://www.twofive25.com/archive_streaming/recommendations_for_dmarc/

●もはや人の目では見破れないなりすましメールを機械的に判別

フィッシング対策協議会の「フィッシング報告状況」(2020 年 1 月~2022 年 9 月)によると、右肩上がりで「フィッシング」という詐欺的なメールが増加していることがわかる。こうしたフィッシングメールに対抗する対策として注目されているのが、今回のテーマである送信ドメイン認証、DMARC である。

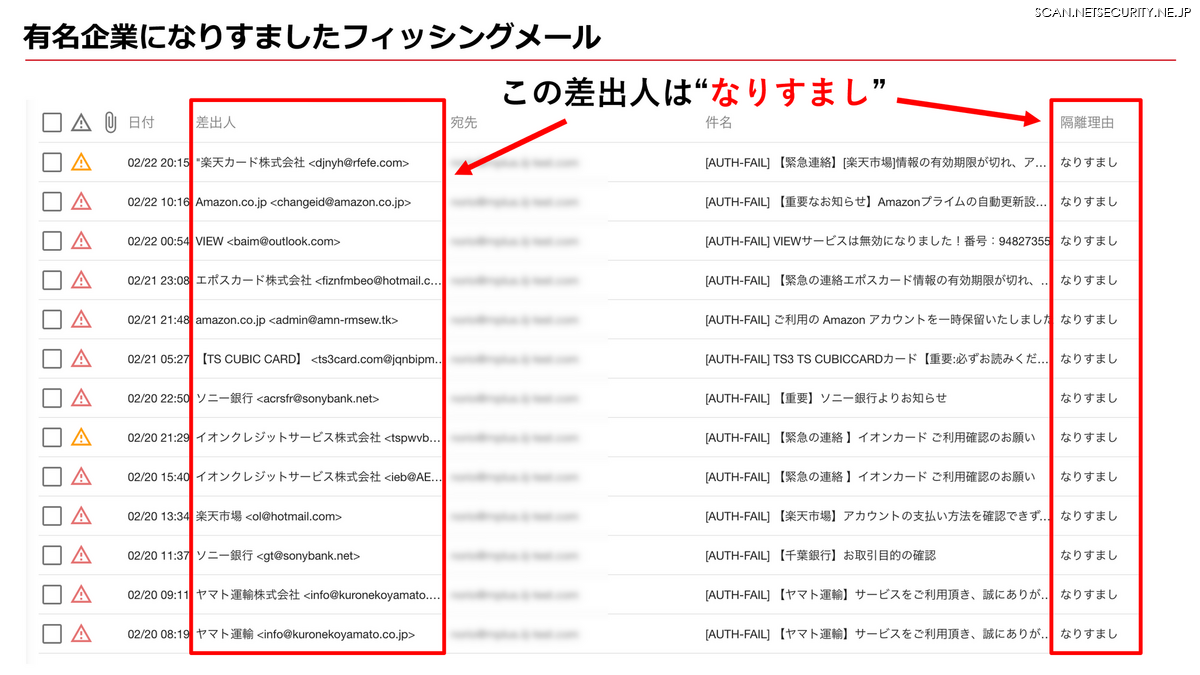

自身のメールボックスに入ってきたフィッシングメール(図1)を示した久保田氏は、「差出人名は有名企業のものになっており、ぱっと見ただけでは本物か偽物かわかりにくいと思いますが、送信ドメイン認証技術を使うことで、なりすましメールであることが受信側メールサーバで見破れるようになります。」という。送信ドメイン認証DMARC で[AUTH-FAIL](認証失敗)したメールは、“なりすましメール”として隔離されており、受信者には被害が及ばない。

「フォントや文面などにおかしなところがある、わかりやすいフィッシングメールならば、受信者が自分で振り分け、見ないようにすることもできるかもしれません。しかし最近は作りが巧妙化しており、人の目で判断するのは非常に難しくなりました。」(加瀬氏)

今や、見極めようとしても無理なのだ。送信ドメイン認証は、一見すると正規メールと見間違えるなりすましメールでも、テクニカルに確実に判別することができる非常に有益な技術といえる。

●入国審査のように、“身元を偽るメール”を入口で処理

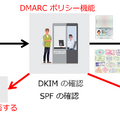

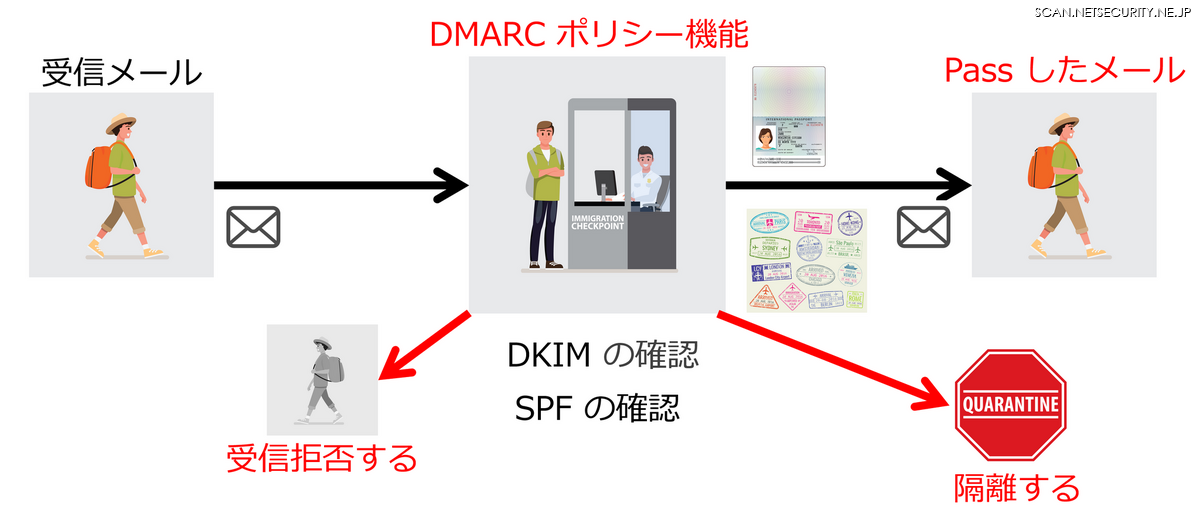

送信ドメイン認証技術とは、SPF、DKIM、DMARC など、送信者のドメイン情報をチェックして認証する技術の総称で、これらの仕組みを、入国審査や入国管理に例えると分かりやすい。(図2)

「海外から入国する際には入国審査があり、パスポートを提示し、顔写真と見比べながら審査します。同じように、メールがきたときに、送信元の IPアドレス、いわば本人の署名や経由国を確認し(DKIM/SPF)、審査にパスしたメールだけ通過できるようにします。」(久保田氏)

DKIM/SPF による認証をさらに有効にするのが DMARC で、DKIM や SPF の認証結果に基づき、そのメールを「通過させる」、「隔離する」、「受信拒否する」のいずれかで処理する。

「SPF や DKIM で認証し、正規のメールかどうかの判定が成功すればそのまま通過できますが、失敗した時に(受信側で)どうしてほしいのかを、ドメインの持ち主(送信側)があらかじめ宣言しておくことができます。たとえるなら、ある国と、『もし、うちの国から入国した人でなければ隔離してください』といった協定を結んでおき、当該国のパスポートを持たない人なら隔離したり、入国を拒否する、といったイメージです。そうした処理を、DMARC の“ポリシー”としてあらかじめ宣言しておくことができます。」(久保田氏)

これが、DMARC の重要な 2 つの役割の 1 つである「ポリシー機能」である。

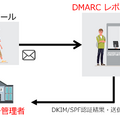

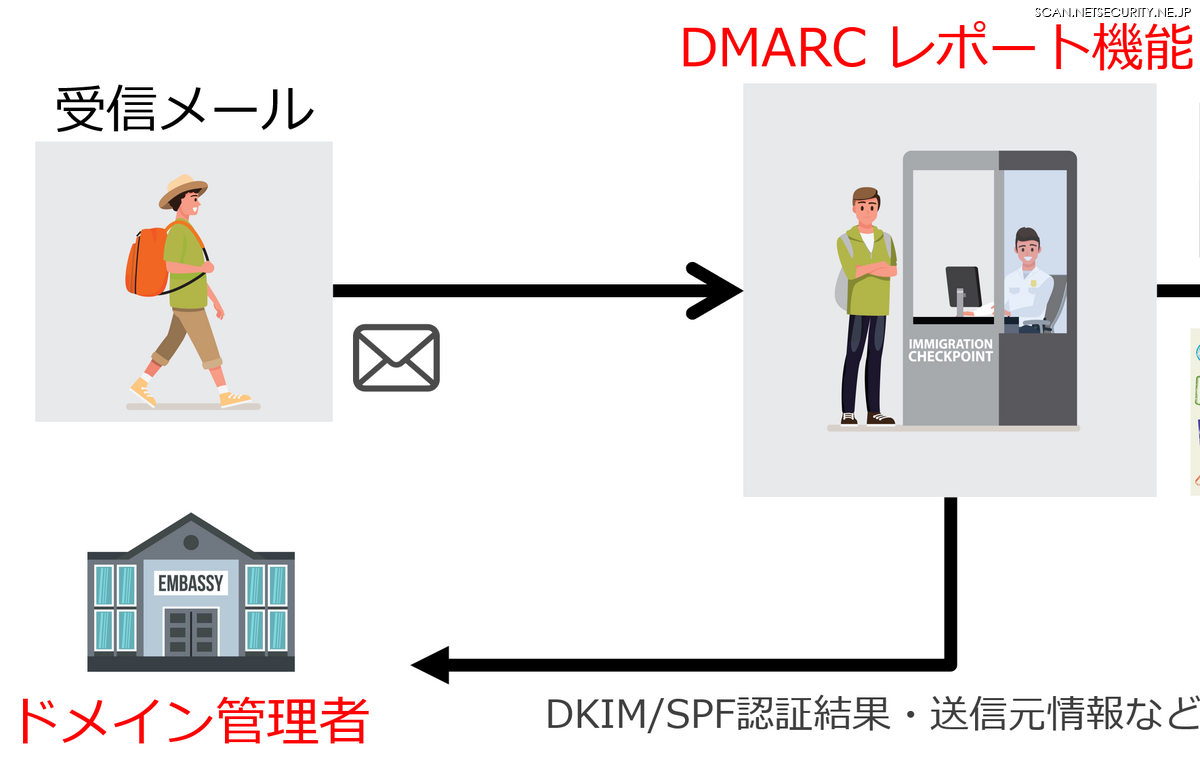

もう 1 つの役割は「レポート機能」で、DKIM や SPF の認証結果、送信元情報などを、ドメインの持ち主、つまり送信元のドメインの管理者にフィードバックする。(図3)

これにより、ドメインの持ち主は、なりすましの発生状況、送信した正規のメールが認証に失敗することなく確実に届いているかなどを確認することができる。

久保田氏は、「DMARC の導入は、システムに何かを実装するといった大げさなことは必要ありません。DNSサーバーの情報にレコードを追加するだけなので、ハードルは低いと思います」という。

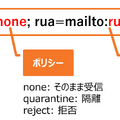

このレコードの中に、認証に失敗したメールを受信者にどう処理してほしいかを、「none:そのまま受信」、「quarantine:隔離」、「reject:拒否」の何れかを選択してポリシーとして宣言する。また、認証結果などのレポートを受け取るメールアドレスを書く。(図4)

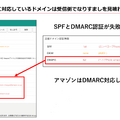

DMARC における送信側と受信側の関係について、【重要なお知らせ】Amazonプライムの自動更新設定を解除いたします…と、アマゾンから送られているかのように見せかけたメールを具体例として久保田氏が説明する。

「図5 は IIJ が提供している統合メールセキュリティサービス『SecureMX』の画面ですが、送信ドメイン認証情報として、SPF、DKIM、DMARC による認証結果が示されています。受信側は、ここを見るだけで、amazon.co.jp をなりすましたメールは『DMARC の認証が失敗している』とわかり、『これは偽物だな』と判断できます。」

amazon.co.jp は DMARC に対応しており、前述した DMARC の「ポリシー機能」で、「もし、amazon.co.jp というドメインが詐称されていたら、偽メールとして“隔離”(quarantine)してください」と、ドメインの持ち主としてポリシー宣言しているので、認証に失敗したメールを隔離することで受信者を守っているわけだ。

さらに久保田氏は、「DMARC は、増加するフィッシングメールから受信側を守る手段としてだけでなく、送信側、ドメインを持っている側が詐称されて評判が落ちてしまうなどのリスクから守る手段としても注目を集めています。」という。

●この 1 年で倍増した国内企業の DMARC対応、「BIMI」も普及の後押しに

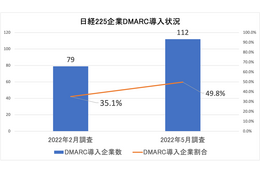

TwoFive は、定期的になりすまし対策の普及状況をさまざまな視点で調べている。加瀬氏によると、「その中で、日本を代表する日経225銘柄の企業でどのくらい DMARC が普及しているかについて、四半期ごとの調査結果では、1 年前は日経225銘柄のうち DMARC対応している企業は 35 %でしたが、2023 年 1 月の調査では 60 %に到達しています。」とのことで、1 年間にほぼ倍増している。

以前は、海外と比較して日本は DMARC対応が遅れているのではないかと言われていましたが、最近は状況が変わってきているようだ。

DMARC の普及率に間接的に貢献しているのが、「BIMI(ビミ)」という仕組みだと加瀬氏は指摘する。BIMI とは、送信ドメイン認証により正当なメールだと認証されたメールだけに、ドメインの持ち主が所有するブランドロゴを表示して、安心できるメールであることを可視化する世界標準の仕組み。

「一般のお客様がメールを目にする機会としては、サービスからの通知や、メールマガジン、何かを購入したり、予約した時のお知らせなどが多いと思いますが、利用しているサービスや ECサイトのロゴという視認性の高いものが表示されるため、とても有効です。」(加瀬氏)

顧客にメールを確実に届けたいというマーケティングの視点から BIMI が注目され始めた中、BIMI でロゴを表示するためには DMARC に対応していることが前提となるため、DMARC普及を後押ししているという。

●「No Auth, No Mail」認証を通さなければメールが届かない時代に

2022 年 8 月、NTTドコモが、従来の SPF に加えて、DMARC と DKIM を導入すると発表。DMARC の導入により、ドコモメールに送られてくるメールについても、ドメイン所有者がなりすましメールに対して受信拒否を宣言している場合には、なりすましメールを受信しないことが可能になった。

「ドコモメールという非常に多くのユーザーさんがいらっしゃるメールシステムが対応したことは、非常に大きな影響があると思います。これを機に、ますます送信ドメイン認証技術が認識され、広まっていくのではないかと思います。」(久保田氏)

久保田氏によると、アメリカやイギリスでは、政府関連ドメインの DMARC対応が義務化されて軒並み対応しているとのことで、グローバルで見ると政府機関が率先して DMARC導入を進めているそうだ。

「日本でも海外と同様に、go.jp や自治体の持っているドメインで率先して対応していくと、民間企業での動きも加速すると思います。」(加瀬氏)

海外のセキュリティカンファレンスでは、「No auth, No mail」という世界が到来しつつあると言われており、今後は認証という仕組みがなければ、メールは信頼できるコミュニケーションツールとして認知されず、企業からの正式な通知といった用途には使いにくくなるかもしれない。そう考えると DMARC はやはり、近い将来 “対応しなければならない技術” の一つだと言える。

「有名な企業であればあるほど、ドメインを長い間使っており、DMARC対応に二の足を踏むかもしれません。しかし、各企業が対応を進めていること、そして今後は、パスポートがないと入国できないのと同じように、メールの世界においても、認証が不可欠になる可能性があることを頭に入れて、段階を踏みながら対応を進めることを考えていただければと思います。」(加瀬氏)

DMARC のポリシーで、「quarantine:隔離」や「reject:拒否」が厳しい処置を要求するポリシーであるのに対して、「none:そのまま受信」は、認証するだけで何もしないが、認証結果レポートは受け取ることができる。この none設定は“モニタリングモード”とされており、ひとまず、メールの送信状況を把握することができるので、DMARC導入に当たっては、まず none設定からスタートし、様子を見ながら、段階的にポリシーを強化していくのがお勧めのようだ。

また、IIJ が、実際にいくつかの著名な企業のドメインを調べてみたところ、Microsoft や Google といった有名なドメインの多くが DMARC に対応し、なおかつ「quarantine:隔離」や「reject:拒否」の厳しいポリシーを設定していたという。

しかし、これらの企業もモニタリング期間を経て、現在の設定に至っていると思われる。DMARC導入のコンサルティングを行っている加瀬氏によると、モニタリング期間は平均して半年くらいとのことだ。

●自分のため+相手のために送信ドメイン認証

2023 年 2 月、総務省がクレジットカード会社に対してフィッシング対策強化を要請し、DMARC対応を呼びかけている。久保田氏は、「これはクレジットカード業界に向けた要請ではありますが、メールの受信者であるコンシューマーの被害を防ぐという意味で、広くすべての業界に対する要請と受け取ることもできるでしょう」という。

また、加瀬氏は、「新型コロナウイルス対策として手洗いやマスクが呼びかけられましたが、これは、自分が感染しないように身を守るだけでなく、周囲に感染を広げないという目的もありましたね。同じように、送信ドメイン認証や DMARC も、自分たちを守るだけでなく、取引先や顧客を守るものという 2 つの側面から必要なものだと思います。」と、DMARC対応の意義を強調した。

その上で、DMARC さえあればすべてのフィッシングメールを止められるというわけではなく、他の対策と組み合わせることで、より高い効果が得られると説明する。「入国審査がパスポートチェックだけでなく、手荷物検査、麻薬犬チェック、最近では検温なども加えて、入国の可否を審査しているのと同様にメールの世界でもこれと同じように、ファンダメンタルな機能としての DMARC に加え、これまでのアンチウイルスやアンチスパム、フィルタリングなどの技術を組み合わせる必要があるでしょう。」(加瀬氏)

●送信ドメイン認証 / DMARC対応に関する各種サービスを充実

前述のとおり、DMARC のレポート機能により、ドメインの持ち主は、認証結果情報を受け取ることができるが、TwoFive は、この情報を集計・可視化して解析し、Webベースの分かり易いレポートとして提供するクラウド型サービス「DMARC/25 Analyze」を開発・提供している。「このレポートは、自分たちの今の状態を把握する上で非常に有益です。自分たちがどういう状況にあるのかを理解し、どういった改善ポイントがあるかを見つけ、最終的に DMARCポリシー強化につなげていくことができます。」(加瀬氏)

この他にも、TwoFive は、はじめて DMARC を設定する時の「DMARC導入コンサルティング」、DMARCレポートを経験豊富なアナリストが分析して改善を提案する「DMARC診断コンサルティング」、DMARC入門から自社運用のためのノウハウまでを伝授する「DMARCトレーニング」なども用意しており、各社・各組織の現状を踏まえた上で、さまざまなニーズに対してさまざまな形で支援する。

また、「DMARC/25 Analyze」は、1ヶ月間無料トライアルがあるので、ひとまず none設定のモニタリングモードで、なりすましの実態や、メールシステムの状況などを可視化して、DMARC の有効性を体験してみるのもお薦めだ。

IIJ は、TwoFive のパートナーとして「DMARC/25 Analyze」を提供する他、長年にわたり統合メールセキュリティサービス『IIJセキュアMXサービス』を提供し、DMARC を含む送信ドメイン認証によるフィルタリングも支援している。

メールセキュリティの分野で、豊富な経験と実績、充実した製品・サービスを提供する両社は、これからも協力してメールを守り続けていく。

DMARC導入は、DNSレコードを追加するだけで難しくはないとはいえ、ずっと使い続けている、現在稼働中のメール環境に、新しい技術を追加することに対して、なかなか重い腰が上がらないかもしれない。

しかし、知らないうちに自社ドメインがなりすまされているかもしれないし、今現在はなりすまし被害が発生していなくても、この先なりすましのターゲットにされないとは限らない。

遠からず、「No Auth, No Mail」認証を通さなければメールが届かない時代が来ることを理解して、DMARC導入の一歩を踏み出そう。TwoFive と IIJ は、その取り組みを全力で支援していく。