phpMyAdmin の Cookie 認証方式の実装に起因する DoS の脆弱性(Scan Tech Report)

phpMyAdmin の Cookie 認証方式にサービス運用妨害 (DoS) が発生する脆弱性が報告されています。

脆弱性と脅威

エクスプロイト

phpMyAdmin の Cookie 認証方式にサービス運用妨害 (DoS) が発生する脆弱性が報告されています。

悪意あるリモートの第三者に利用された場合、CPU リソースを大量消費させ、システムの正常な動作が妨害される可能性があります。

2.深刻度(CVSS)

5.0

https://nvd.nist.gov/cvss.cfm?version=2&name=CVE-2014-9218&vector=%28AV:N/AC:L/Au:N/C:N/I:N/A:P%29

3.影響を受けるソフトウェア※1

phpMyAdmin 4.0.10.7 より前の 4.0.x

phpMyAdmin 4.1.14.8 より前の 4.1.x

phpMyAdmin 4.2.13.1 より前の 4.2.x

4.解説

phpMyAdmin は MySQL サーバをウェブブラウザで管理するためのデータベース接続クライアントツールです。

phpMyAdmin では、HTTP 認証方式、Cookie 認証方式、Signon 認証方式の 3 つの認証方式があり、Cookie 認証方式がデフォルトで有効になっています。

Cookie 認証方式では、パスワードが AES アルゴリズムで暗号化されます。この処理において、phpMyAdmin ではパスワードの長さチェックを適切に行わず暗号化してしまう不備があります。

このため、標的システムの phpMyAdmin でユーザ名と過度に長いパスワードが含まれたリクエストを処理した場合、当該パスワードを暗号化するために、大量の CPU リソースを消費してしまう脆弱性が存在します。

この脆弱性を利用することで攻撃者は、phpMyAdmin を利用するシステムのパフォーマンスを低下させ、システムをサービス不能状態にする可能性があります。

5.対策

以下の Web サイトより、phpMyAdmin を 4.0.10.7 、4.1.14.8 、4.2.13.1 以降のバージョンにアップデートすることで、この脆弱性を解消することが可能です。

phpMyAdmin Download:

http://www.phpmyadmin.net/home_page/downloads.php

あるいは、下記の修正パッチを入手し適用することでも、脆弱性を解消することが可能です。

patch:

https://github.com/phpmyadmin/phpmyadmin/commit/1ac863c7573d12012374d5d41e5c7dc5505ea6e1

https://github.com/phpmyadmin/phpmyadmin/commit/62b2c918d26cc78d1763945e3d44d1a63294a819

https://github.com/phpmyadmin/phpmyadmin/commit/095729d81205f15f40d216d25917017da4c2fff8

6.ソースコード

(Web非公開)

(執筆:株式会社ラック サイバー・グリッド研究所)

※Web非公開該当コンテンツ閲覧をご希望の方はScan Tech Reportにご登録(有料)下さい。

Scan Tech Report

http://scan.netsecurity.ne.jp/archives/51916302.html

ソース・関連リンク

関連記事

Scan PREMIUM 会員限定記事

もっと見る-

研修・セミナー・カンファレンス

研修・セミナー・カンファレンスガートナー クラウドクッキング教室 ~ CCoE 構築の重要性

最後に、ハンキンス氏はクラウドセキュリティ全体像を戦略メニューとして図示した。上記で説明したソリューションやツール、各種フレームワークやプラットフォームが、機能や用途ごとに俯瞰できるものだ。この図は、ガートナーのクラウドセキュリティのコンサルティングの戦略ベースを示したものといってもよい。自社のセキュアクラウドを構築するときの「レシピ」として利用することができるだろう。

-

OWASP データブリーチ

幸いなことに、これらの履歴書の情報はほとんどの場合少なくとも 10 年前のものだが、それでも個人情報が多く含まれていることには変わりない。

-

悪夢の検証 大英図書館ランサムウェア ~ 過ちが語る普遍的な物語

大英図書館には多くの個性がある。独特の複雑な役割分担があり、それは法律で独自に規制されている。別の見方をすれば、ITインフラストラクチャは古くから確立されたコアサービスとの間でリソースを奪い合い、しばしば失敗するという点で、国やその他の大規模な組織の典型である。大英図書館の状況も、うまくいかないことの壮大な例にすぎない。

-

AI アプリ標的 ゼロクリックワーム開発/北 韓国半導体企業へ攻撃/米司法省 APT31 メンバー訴追 ほか [Scan PREMIUM Monthly Executive Summary 2024年3月度]

興味深い研究発表として、イスラエル工科大学やコーネル工科大学などの研究者は、OpenAI の ChatGPT や Google の Gemini など、生成 AI を活用する AI アプリケーションを標的としたゼロクリックワーム「Morris II」を開発し、ユーザーの個人情報の窃取に成功したことを発表しました。

カテゴリ別新着記事

脆弱性と脅威 記事一覧へ

Proscend Communications 製 M330-W および M330-W5 に OS コマンドインジェクションの脆弱性

Oracle Java に攻撃された場合の影響が大きい脆弱性、修正プログラムの適用を呼びかけ

Ivanti Connect Secure と Ivanti Policy Secure Gateways に複数の脆弱性、1 月以降の状況を整理

Windows DNS の脆弱性情報が公開

バッファロー製無線 LAN ルータに複数の脆弱性

Palo Alto Networks 社製 PAN-OS GlobalProtect に OS コマンドインジェクションの脆弱性

インシデント・事故 記事一覧へ

東京高速道路のメールアカウントを不正利用、大量のメールを送信

組込み機器のイーアールアイに不正アクセス、スパムメール送信の踏み台に

インフォマート 公式 Facebook ページに不正ログイン

フュートレックにランサムウェア攻撃、本番環境への侵入形跡は存在せず

転職先で営業活動に活用、プルデンシャル生命保険 元社員 顧客情報持ち出し

東芝テックが利用するクラウドサービスに不正アクセス、取引先や従業員の個人情報が閲覧された可能性

調査・レポート・白書・ガイドライン 記事一覧へ

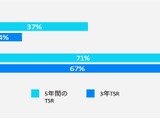

セキュリティ対策は株価を上げるのか ~ 株主総利回り(TSR)の平均値は高い傾向

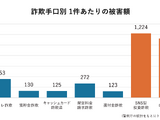

被害額オレオレ詐欺の3倍 時間かけ信頼醸成「SNS型投資詐欺」~トビラシステムズ独自調査

プルーフポイント、マルウェア配布する YouTube チャンネル特定

IT部門か全員かそれとも政府か ~ サイバー攻撃から守る責任は誰にある? KnowBe4 調査

初動対応者同士の情報共有が不可欠 ランサムウェア攻撃への対応

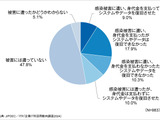

復旧失敗確率 3 分の 2、ランサムウェア身代金支払い ~ JIPDEC、ITR 調査

研修・セミナー・カンファレンス 記事一覧へ

ガートナー クラウドクッキング教室 ~ CCoE 構築の重要性

Reject 運用のポイント他 ~ 日本プルーフポイント「DMARC Conference 2024」5 月末 大手町で開催

韓国の 2024年 セキュリティ市場規模 8,000 億円見込 ~ SECON & eGISEC 2024 開催

エーアイセキュリティラボ、脆弱性診断の自動化・内製化のための無料ツールと AI 活用解説 4/18 セミナー開催

中高生サイバーセキュリティ競技会「CyberSakura」第3回、京都府立嵯峨野高等学校 チーム「HEXAGON」優勝

「引っかかるのは当たり前」が前提、フィッシングハンターが提案する対策のポイント ~ JPAAWG 6th General Meeting レポート

製品・サービス・業界動向 記事一覧へ

脆弱性診断自動化ツール「AeyeScan」の SSO 機能が SAML 認証に対応

セキュリティ診断会社と開発会社が業務提携 ~ SHIFT SECURITY とフォージビジョン

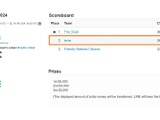

賞金総額 1 万ドル「LINE CTF 2024」GMOイエラエ 国内 1 位

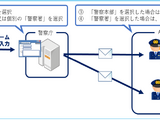

警察庁、サイバー事案通報の統一窓口を設置

脆弱性診断自動化ツール「AeyeScan」にシングルサインオン機能、大規模ユーザーにも対応

ALSI、国産脅威インテリジェンスサービス「InterSafe Threat Intelligence Platform」提供

おしらせ 記事一覧へ

創刊25周年記念キャンペーンのノベルティが届きました!(25周年記念キャンペーンは本日終了です)

![人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典] 画像](/imgs/std_m/43329.jpg)

人気連載 Scan PREMIUM Monthly Executive Summary の岩{丼}先生の著作にサインいただきました [Scan PREMIUM 創刊25周年記念キャンペーン 読者特典]

Scan PREMIUM 創刊25周年記念キャンペーン実施中

ScanNetSecurity 創刊25周年御礼の辞(上野宣)

小説内に登場するバーで直筆サインをいただきました ~ 創刊24周年キャンペーン 11/30 迄