- 注目検索ワード

「まあ、ワンタイムアタッカーは利用しない以外の防御方法がないとまで言われるいやなソフトだからなあ」 工藤はうなずく。

エフセキュアは、Linuxサーバにおけるセキュリティの実態に関する調査結果を発表した。

さらに Ossmann は、NSA のカタログを元にして、別の 2 つのデバイスを構築できたと述べた。そこで使われたもののほとんどは少数のトランジスタと、2 インチのワイヤだけであるという。そのコストは、NSAが提示している額よりも非常に安価だ。

Markus Oberhumer によって 1994 年に開発された LZO は、この 20 年に渡り、OpenVPN や FFmpeg、Linux カーネルなど、無数のシステムで広範に利用されてきた。

シリアスゲームジャム実行委員会は6月28日と29日、「第2回シリアスゲームジャム Game Jam for Cyber Security Education」を都内で開催した。

RIAJによると、香川県警察本部生活環境課サイバー犯罪対策室および香川県高松東警察署は、ファイル共有ソフトを悪用して権利者に無断で音楽ファイルを公開していたとして、男女2名を送致した。

トレンドマイクロは、小学校高学年(4~6年生)の子供とその保護者を対象とした夏休みセキュリティ教室を開催すると発表した。

推定 3296 件は、ハードウェアのデフォルトのパスワードでアクセスすることができた。その世界最悪のコード「password」は、(アクセス権を持たない)その他大勢の人々にアクセスを許可するだろう。

奈良県生駒郡平群町は、平群町立保育園の50歳代の保育士が、私物のPCに個人情報を保存して使用し、車上荒らしにより盗難されたことが判明したと発表した。

日本IBMは、アークサン・テクノロジー合同会社とクラッキング対策において協業したと発表した。

NTTコムウェアは、FFRIが2014年3月に開発したMITB攻撃対策製品「FFRI Limosa」の独占販売契約を締結したと発表した。

ファイア・アイは、M&Aの際にサイバー攻撃を受ける危険性について発表した。通常、M&Aは戦略的かつ市場的な狙いを目的としているが、これらの恒常的に攻撃され、重要なデータが盗まれているという側面もあるとしている。

IPAおよびJPCERT/CCは、インターコムが提供する給与明細等を電子化して配信するためのソフトウェア「Web給金帳」にクロスサイトスクリプティングおよびクロスサイトリクエストフォージェリの脆弱性が存在すると「JVN」で発表した。

「残念ながら、電話とメールには技術的な違いがある。その違いのおかげで、インターネットセキュリティの戦術を、ロボコールとの戦いに利用することは困難だった。我々は、この状況を変えたいと望んでいる」

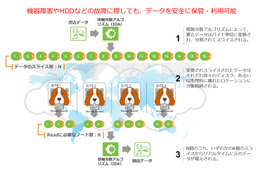

NTTデータ先端技術は、バックアップストレージサービス「Storage Spaniel」を7月1日より提供開始すると発表した。

MOTEXは、イーディーコントライブのセキュリティUSBメモリを採用し、「LanScope Cat専用セキュリティUSBメモリ」として7月1日にリリースすると発表した。

マカフィーは、同社ののセキュリティ研究機関であるMcAfee Labsによる2014年第1四半期の「McAfee脅威レポート」を発表した。

IPAは、「Sophos Disk Encryption」における認証不備の脆弱性対策について注意喚起を発表した。

今回は、このゲームで題材とされている都市インフラのハッキングの危険性や、ゲーム内で起こるハッキングシーンの実現可能性などを専門家の方に語っていただきたいということでお話をお聞きします。

今回の出来事が Krebs On Security によって最初に報告されても、それが波及効果を起こすことはなかったほど、この類の事件は「しばしば」と言うには充分すぎるほどの頻度で起こっている。

BSAは24日、世界110以上の国と地域を対象とした国際調査「BSAグローバルソフトウェア調査2013」の報告書を公開した。約22,000人の個人および企業のPCユーザーと2,000人超のIT管理者を対象に、34の国と地域で調査を実施した。